В блоге Microsoft Exchange Team Blog на днях была опубликована информация о том, что Июльские обновления Windows Update для Windows Server, выпущенные 10.07.2018 г., могут нарушить работу Exchange Server. Позднее, 17.07.2018, появилась информация о том, что выпущен набор корректирующих обновлений, которые будут устанавливаться поверх проблемных обновлений.

В блоге Microsoft Exchange Team Blog на днях была опубликована информация о том, что Июльские обновления Windows Update для Windows Server, выпущенные 10.07.2018 г., могут нарушить работу Exchange Server. Позднее, 17.07.2018, появилась информация о том, что выпущен набор корректирующих обновлений, которые будут устанавливаться поверх проблемных обновлений.

Таблица исходных обновлений, создающих проблемы, и корректирующих эти проблемы обновлений выглядит следующим образом:

Операционная система

|

Проблемное обновление |

Корректирующее обновление |

| Windows Server 2016 |

KB4338814 |

KB4345418 |

| Windows Server 2012 R2 |

KB4338824 |

KB4345424 |

| KB4338815 |

KB4338831 |

| Windows Server 2012 |

KB4338820 |

KB4345425 |

| KB4338830 |

KB4338816 |

| Windows Server 2008 R2 SP1 |

KB4338823 |

KB4345459 |

| KB4338818 |

KB4338821 |

| Windows Server 2008 |

KB4295656 |

KB4345397 |

Судя по статьям KB для корректирующих обновлений, исходные обновления могут вызвать проблемы не только с Exchange Server, но и с службами веб-сервера IIS и SQL Server. И это только то, что официально подтверждено на данный момент.

И исходные и корректирующие обновления уже доступны в службах Windows Update, поэтому следуют обратить особое внимание на то, что при планировании развёртывания исходных обновлений очень желательно включать развёртывание соответствующих корректирующих обновлений.

![]() По появившейся на днях информации, развёртывание Ноябрьских кумулятивных обновлений для ОС Windows Server может привести к проблемам в работе механизмов делегирования в сценариях Single Sign-On (SSO) при использовании протокола Kerberos. В частности, установка кумулятивного обновления на контроллеры домена Active Directory может привести к нештатной работе таких приложений, как SQL Server, IIS, WAP, ADFS и прочих.

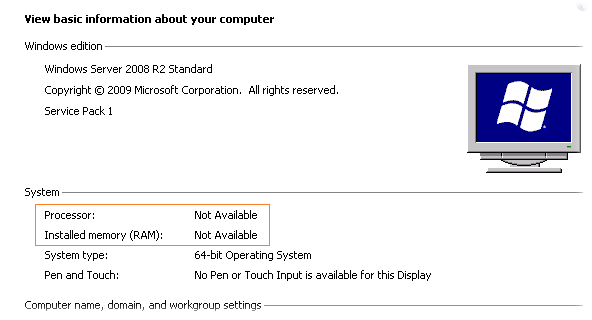

По появившейся на днях информации, развёртывание Ноябрьских кумулятивных обновлений для ОС Windows Server может привести к проблемам в работе механизмов делегирования в сценариях Single Sign-On (SSO) при использовании протокола Kerberos. В частности, установка кумулятивного обновления на контроллеры домена Active Directory может привести к нештатной работе таких приложений, как SQL Server, IIS, WAP, ADFS и прочих. Продолжая тему борьбы с неполадками в работе Windows Management Instrumentation (WMI) рассмотрим ситуацию когда проблемный сервер "ни под каким соусом" не хочет возвращать значения из пространства имён WMI, что чревато всякими неприятностями, например при просмотре свойств системы не отображается информация о процессоре и оперативной памяти…

Продолжая тему борьбы с неполадками в работе Windows Management Instrumentation (WMI) рассмотрим ситуацию когда проблемный сервер "ни под каким соусом" не хочет возвращать значения из пространства имён WMI, что чревато всякими неприятностями, например при просмотре свойств системы не отображается информация о процессоре и оперативной памяти…

Не смотря на то, что на сегодняшний день такие вещи как Email и IM достаточно плотно вошли в систему информационного обмена между организациями, использование факсов по-прежнему имеет место быть. Мне самому несколько раз приходилось сталкиваться на практике с ситуацией, когда возникала необходимость отправлять факс через факс-аппарат. Последний опыт использования аппарата с некорректно работающим захватчиком бумаги был совсем «грустным». Чтобы сделать работу с факсами в организации более удобной и общедоступной (чтобы любой пользователь корпоративной сети не имеющий физического доступа к факс-аппаратам или факс-модемам мог самостоятельно, как отправить, так и принять факс) мы можем воспользоваться встроенным функционалом Windows Server и развернуть централизованный сервер факсов. В качестве опорной платформы для построения сервера факсов я в своём примере выбрал ОС Windows Server 2008 Standard 32-bit по причине того, что имеющаяся на руках мульти-модемная плата Digi AccelePort RAS 4 не имеет на сегодняшний день драйверов для 64-битных систем Windows, о чем

Не смотря на то, что на сегодняшний день такие вещи как Email и IM достаточно плотно вошли в систему информационного обмена между организациями, использование факсов по-прежнему имеет место быть. Мне самому несколько раз приходилось сталкиваться на практике с ситуацией, когда возникала необходимость отправлять факс через факс-аппарат. Последний опыт использования аппарата с некорректно работающим захватчиком бумаги был совсем «грустным». Чтобы сделать работу с факсами в организации более удобной и общедоступной (чтобы любой пользователь корпоративной сети не имеющий физического доступа к факс-аппаратам или факс-модемам мог самостоятельно, как отправить, так и принять факс) мы можем воспользоваться встроенным функционалом Windows Server и развернуть централизованный сервер факсов. В качестве опорной платформы для построения сервера факсов я в своём примере выбрал ОС Windows Server 2008 Standard 32-bit по причине того, что имеющаяся на руках мульти-модемная плата Digi AccelePort RAS 4 не имеет на сегодняшний день драйверов для 64-битных систем Windows, о чем

RSS - Записи

RSS - Записи

Последние комментарии