В пуле серверов Windows Server 2022 с ролью Remote Desktop Session Host (RDSH) в пользовательских сеансах одного из серверов появилась странная проблема - перестало открываться стартовое меню при нажатии кнопки "Пуск" и перестали открываться контекстные меню в некоторых местах на нижней панели задач. Кроме этого перестало запускаться AppX приложение "Параметры" или "Settings" в англоязычном варианте (не путать с классическими апплетами управления *.cpl).

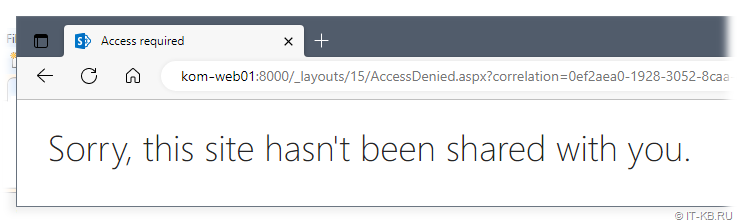

В пуле серверов Windows Server 2022 с ролью Remote Desktop Session Host (RDSH) в пользовательских сеансах одного из серверов появилась странная проблема - перестало открываться стартовое меню при нажатии кнопки "Пуск" и перестали открываться контекстные меню в некоторых местах на нижней панели задач. Кроме этого перестало запускаться AppX приложение "Параметры" или "Settings" в англоязычном варианте (не путать с классическими апплетами управления *.cpl).

Да уж, заморочились вы на все 100к денег)

RSS - Записи

RSS - Записи

Последние комментарии