02.03.2010

02.03.2010

Основное требование для SSO на стороне клиента:

Клиентская ОС: Microsoft Windows XP SP3, Microsoft Windows Vista SP1, Microsoft Windows 7

Для клиентов на базе Windows Vista никаких дополнительных настроек не требуется, т.к. данная функциональность уже присутствует в операционной системе, минимальное требование это наличие SP1. Для Windows 7 необходимый функционал работает в RTM.

Для клиентов на базе Windows XP SP3 требуется правка системного реестра:

HKLM\SYSTEM\CurrentControlSet\Control\SecurityProviders

!Дописать! (не заменить а именно дополнить) значение параметра SecurityProviders строкой: credssp.dll

HKLM\SYSTEM\CurrentControlSet\Control\Lsa

!Дописать! (не заменить а именно дополнить) значение параметра Security Packages строкой: tspkg

Вся информация по этому поводу изложена в статье Microsoft - Description of the Credential Security Service Provider (CredSSP) in Windows XP Service Pack 3

Также привожу ссылку на пошаговую инструкцию по настройке доменных групповых политик для включения на клиентских компьютерах функции Single Sign-On - How to enable Single Sign-On for my Terminal Server connections

Если в трёх словах - то для того чтобы у клиентских компьютеров работала прозрачная авторизация требуется в доменных групповых политиках настраивающих клиентские ПК изменить следующие параметры:

Внимание! Перечисленные ниже параметры GPO доступны только при просмотре оснастки gpedit.msc в операционных системах Windows Vista / Windows Server 2008 и выше.

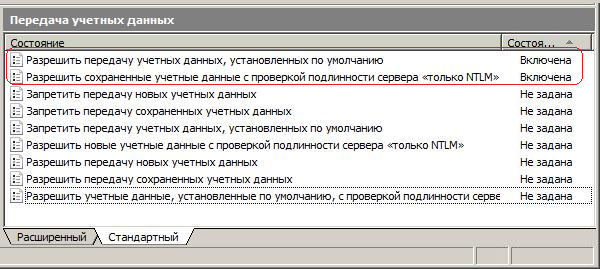

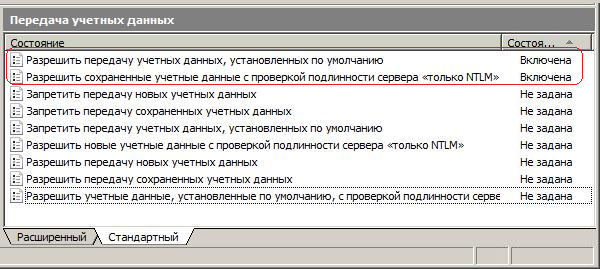

Конфигурация компьютера > Административные шаблоны > Система > Передача учетных данных

"Разрешить передачу учетных данных, настроенных по умолчанию" – Включить.

"Связать настройки системы по умолчанию с введенными ранее" – Включить и в список серверов (по кнопке "Показать") добавить запись типа:

TERMSRV/* (разрешена передача учётных данных любым терминальным серверам)

или

TERMSRV/*.mydom.com (разрешена передача учётных данных только к терминальным серверам домена mydom.com)

"Разрешить сохраненные учетные данные с проверкой подлинности сервера "только NTLM" – Включено

Список серверов в этом параметре настроить аналогично.

Замечание: для того чтобы это действительно работало при подключении к серверу имя сервера необходимо указывать полностью (FQDN).

После написания полного имени сервера клиент RDP в поле имя пользователя автоматически подставит имя в формате user@domain.

Сохранив таким образом на рабочем столе пользователя RDP ярлык мы предоставим ему возможность одним кликом мыши попасть на терминальный сервер без дополнительного ввода его учётных данных.

Update 23.12.2011

При попытке заставить работать SSO на Windows XP SP3 с фермой RD Connection Broker можно столкнуться с ситуацией когда после входа на сервер возникает запрос ввода учетных данных. Для разрешения этой проблемы нужно установить обновление, доступное в статье KB953760 - When you enable SSO for a terminal server from a Windows XP SP3-based client computer, you are still prompted for user credentials when you log on to the terminal server. Через WSUS данное обновление не доступно и поэтому нужно его скачивать и устанавливать отдельно.

Дополнительные источники информации:

TechNet Blogs > if (ms) blog++; > XP Clients, CredSSP, SSO, Connection Broker and other animals

![]() 14 Мая на портале Microsoft Security Response Center (MSRC) опубликована статья CVE-2019-0708 Remote Desktop Services Remote Code Execution Vulnerability, содержащая ссылки на обновления ОС Windows, закрывающие критическую уязвимость в работе служб удалённых рабочих столов Remote Desktop Services, которая может быть проэксплуатирована через протокол RDP. Ситуацию с данной уязвимостью можно считать довольно серьёзной, если взять во внимание то, что Microsoft выпустили обновления даже для служб Terminal Services снятых с поддержки систем Windows XP и Windows Server 2003.

14 Мая на портале Microsoft Security Response Center (MSRC) опубликована статья CVE-2019-0708 Remote Desktop Services Remote Code Execution Vulnerability, содержащая ссылки на обновления ОС Windows, закрывающие критическую уязвимость в работе служб удалённых рабочих столов Remote Desktop Services, которая может быть проэксплуатирована через протокол RDP. Ситуацию с данной уязвимостью можно считать довольно серьёзной, если взять во внимание то, что Microsoft выпустили обновления даже для служб Terminal Services снятых с поддержки систем Windows XP и Windows Server 2003.

RSS - Записи

RSS - Записи

Последние комментарии