![]() В прошлый раз мы развернули отказоустойчивую ферму RD Connection Broker с участием трёх серверов RD Session Host. В этой заметке будет описана часть процесса настройки серверов фермы, в частности, в части настройки пользовательской среды – включение механизмов перемещаемых профилей (Roaming User Profiles) и перенаправления папок пользователей (Folder Redirection).

В прошлый раз мы развернули отказоустойчивую ферму RD Connection Broker с участием трёх серверов RD Session Host. В этой заметке будет описана часть процесса настройки серверов фермы, в частности, в части настройки пользовательской среды – включение механизмов перемещаемых профилей (Roaming User Profiles) и перенаправления папок пользователей (Folder Redirection).

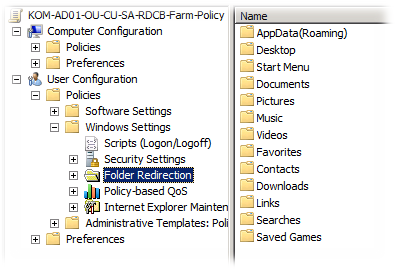

Для управления параметрами настройки пользовательских профилей воспользуемся групповыми политиками. Создадим объект доменной групповой политики (GPO), который будет настраивать все сервера RD Session Host (RDSH) в нашей ферме RD Connection Broker

Создаём объект групповой политики

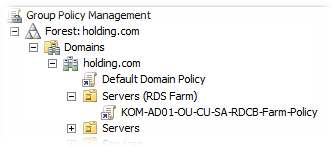

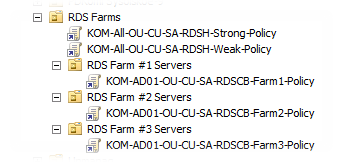

В нашем примере GPO будет называться KOM-AD01-OU-CU-SA-RDCB-Farm-Policy и будет прилинкован к контейнеру в домене (OU), в котором расположены только учетные записи серверов RDSH входящих в нашу ферму.

Для начала в GPO включим режим обработки "замыкания на себя" в режим замены.

Computer Configuration/Policies/Administrative Templates/System/Group Policy

Политика: User Group Policy loopback processing mode

Значение: Enabled

Режим: Replace

Такая настройка позволит сделать так, чтобы при обработке GPO, при входе пользователя на сервера фермы, применялись настройки пользовательского окружения исключительно из этой политики и игнорировались любые другие пользовательские настройки из других доменных политик. Это нам нужно для того, чтобы свести к минимуму возможные конфликты одних и тех же пользовательских настроек имеющихся в разных GPO с целью сделать процесс управления пользовательской средой на серверах фермы максимально жёстким и предсказуемым.

Практика показывает, что можно совмещать настройки нескольких политик с включённым режимом замыкания, главное не забыть про порядок применения этих политик. Это может быть полезно если у вас несколько ферм, каждая из которых имеет уникальные настройки, а основная масса настроек является одинаковой для всех ферм. Вот пример линковки политик для такой конфигурации:

Далее мы рассмотрим несколько параметров групповых политик, которые нам нужно будет использовать для настройки работы механизмов перемещаемых профилей и перенаправления папок, а также нескольких связанных с этим параметров.

Включаем перемещаемые профили

В созданной групповой политике, прежде всего включаем параметр добавляющий группу администраторов к параметрам безопасности для создаваемых папок перемещаемых профилей пользователей (Roaming User Profiles).

Computer Configuration/Policies/Administrative Templates/System/User Profiles

Политика: Add the Administrators security group to roaming user profiles

Значение: Enabled

Этот параметр обеспечивает администратору полный контроль над всеми папками профилей пользователей и его нужно установить на первоначальном этапе конфигурирования фермы, так как он применяется лишь при создании новых пользовательских профилей.

Следующим в GPO включаем параметр указывающий месторасположение сетевого каталога для хранения перемещаемых профилей пользователей

Computer Configuration/Administrative Templates/Windows Components/Remote Desktop Services/Remote Desktop Session Host/Profiles

Политика: Set path for Remote Desktop Services Roaming User Profile

Значение: Enabled

Путь: \\holding.com\Services\RDS_Profiles

Обратите внимание на то, что в нашем случае для указания пути используется линк в доменном пространстве имён DFS, хотя может быть и указан сетевой каталог непосредственно на каком-то файловом сервере. В нашем примере, соответствующий линк в DFS \holding.com\Services\RDS_Profiles ссылается на физический сетевой каталог \FileServer01\RDS_Profiles$. Рассмотрим подробней настройку этого каталога.

Сетевой каталог, в котором будут создаваться и храниться перемещаемые профили, должен быть расположен на файловой системе NTFS и иметь определённый запас свободного места. Строя отказоустойчивое решение фермы RDS весьма желательно не делать сетевой каталог перемещаемых профилей узким местом (точкой отказа) и при возможности подумать о размещении данного ресурса в высокодоступной кластеризованной среде.

Для каталога зададим разрешения безопасности рекомендованные в статье Windows Server TechCenter- Security Recommendations for Roaming User Profiles Shared Folders

NTFS разрешения на каталог:

|

Пользователь или |

Область применения прав |

Уровень разрешений |

| SYSTEM | This Folder, Subfolders and Files | Full Control |

| Administrators | This Folder, Subfolders and Files | Full Control |

| CREATOR OWNER | Subfolders and Files Only | Full Control |

| KOM-AD01-RDSCL-AllUsers | This Folder Only | List Folder/Read Data Create Folders/Append Data |

В нашем примере KOM-AD01-RDSCL-AllUsers это имя доменной группы безопасности, объединяющей пользователей которые имеют доступ к ресурсам фермы RDS и которым понадобится данный ресурс для создания и хранения пользовательских профилей. После того как разрешения настроены, можем сделать данный каталог сетевым командой:

NET SHARE RDS_Profiles$="D:\RDS_Profiles" /GRANT:DOM\KOM-AD01-RDSCL-AllUsers,FULL /UNLIMITED /CACHE:None

То есть на сетевой каталог даются полные разрешения (уровень SMB) для вышеупомянутой группы доступа. Обратите внимание на то что имя сетевого каталога мы используем со знаком $ (скрытый каталог).

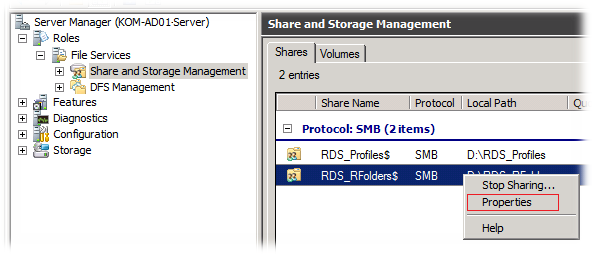

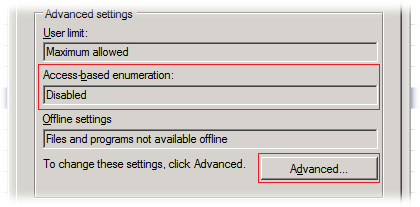

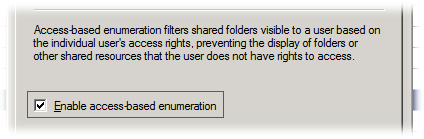

Так как мы открываем на листинг содержимое корневой папки для всех пользователей терминальной фермы, то в качестве дополнительных мер безопасности для созданного сетевого каталога можно включить применение технологии Access-based enumeration (ABE), которая позволит отображать только те папки, к которым пользователь имеет доступ. Сделать это можно через оснастку Share and Storage Management (StorageMgmt.msc) открыв свойства соответствующей сетевой папки на файловом сервере.

В свойствах сетевой папки мы увидим то, что по умолчанию механизм ABE выключен и для того, чтобы задействовать его, вызовем настройку расширенных параметров по кнопке Advanced

В открывшемся окне включим соответствующую опцию - Enable Access-based enumeration

Дополнительно хочу отметить, что перед началом применения механизма перемещаемых профилей стоит прислушаться к рекомендациям описанным в статье Windows Server TechCenter - Recommendations for Roaming User Profiles, в частности:

- Не использовать для хранения профилей дисковые тома с Encrypting File System (EFS), так как эти две технологии несовместимы.

- Не использовать для хранения профилей дисковые тома с включенной компрессией NTFS, так как это может вызвать усиленную фрагментацию данных.

- Очень внимательно подойти к вопросу применения дисковых квот. Недостаток места с процессе сохранения профиля может привести к потере пользовательских данных.

- Не использовать режим автономной работы (Offline Folders) для сетевого каталога хранения профилей.

В случае возникновения проблем в работе перемещаемых профилей, для выявления возможных причин проблемы можно воспользоваться системным журналом Application или включить расширенное протоколирование в файл

%windir%\Debug\Usermode\Userenv.log

ключом реестра (в случае отсутствия ключа его нужно создать)

Куст реестра: HKEY_LOCAL_MACHINE

Ветка реестра: Software\Microsoft\WindowsNT\CurrentVersion\Winlogon

Ключ: UserEnvDebugLevel REG_DWORD = 0x30002

Ограничение общего размера кэша перемещаемых профилей

Эта политика позволит нам по сути задействовать режим обслуживания кэшированных профилей на каждом из серверов фермы и в случае необходимости удалить устаревшие кэши профилей (не путать с самими перемещаемыми профилями которые хранятся в сетевом каталоге)

Computer Configuration/Policies/Administrative Templates/Windows Components/Remote Desktop Services/Remote Desktop Session Host/Profiles

Политика: Limit the size of the entire roaming user profile cache

Значение: Enabled

Интервал мониторинга (в минутах): 1440

Максимальный размер кэша (в ГБ): 30

Интервал мониторинга определяет, как часто проверяется размер всего кэша перемещаемых профилей на каждом сервере. Когда размер всего кэша перемещаемых профилей пользователей превышает заданный максимальный размер, самые старые (использовавшиеся максимально давно) перемещаемые кэшированные профили пользователей будут удаляться, пока размер всего кэша перемещаемых профилей пользователей не станет меньше заданного максимального размера.

Фоновая выгрузка пользовательского реестра

По умолчанию изменения в перемещаемом профиле пользователя сохраняются только в процессе его выхода из системы. На практике можно встретить ситуацию когда пользовательский сеанс может находиться в активном состоянии длительное время и в этом случае, возможно, будет полезным включение новой политики фонового сохранения данных пользовательского реестра.

Computer Configuration/Policies/Administrative Templates/System/User Profiles

Политика: Background upload of a roaming user profile's registry file while user is logged on

Значение: Enabled

Метод планирования запуска: Run at set interval

Интервал (часов): 1

При такой настройке данные пользовательского реестра для активных сеансов будут сохраняться в фоновом режиме каждый час.

Включаем перенаправление папок

В процессе работы размер пользовательских профилей может увеличиваться, что в последствии приводит к более длительной процедуре загрузки/выгрузки перемещаемого профиля. Чтобы избежать этой проблемы, наряду с механизмом перемещаемых профилей задействуем механизм перенаправления папок пользователей (Folder Redirection). Механизм перенаправления папок позволяет определённый набор папок профиля не копировать каждый раз при входе и выходе пользователя, а установить в сессии пользователя перенаправление к этим данным, расположенным в сети.

Может возникнуть мысль о том, чтобы совместить расположение перемещаемых профилей с расположением перенаправляемых папок в одном физическом сетевом каталоге. Однако в документе Windows Server TechCenter - Best Practices for User Profiles можно найти рекомендацию разделения этих данных. Также встречаются обсуждения, говорящие о возникающих проблемах при попытке такого совмещения - Windows Server TechCenter Forums - Roaming profile and Folder Redirection

Настройка механизма перенаправления папок возможна через раздел групповой политики User Configuration/Policies/Windows Settings/Folder Redirection и в текущей версии содержит параметры для 13 папок:

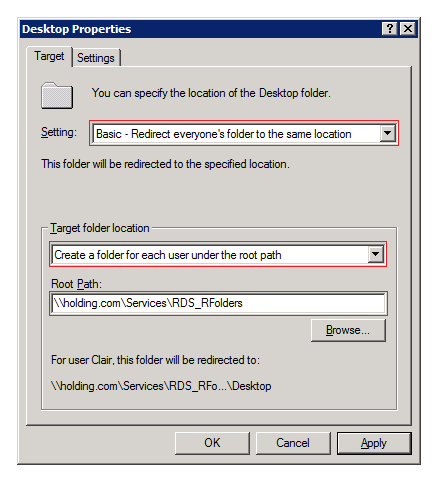

Рассмотрим настройку на примере папки Desktop. На закладке Target eсть два основных режима перенаправления – Базовый (Basic) и Расширенный (Advanced). Базовый режим позволяет явным образом указать месторасположение папки в сети и эта настройка будет распространяться на всех пользователей к которым применяется данная политика. Расширенный режим позволяет комбинировать внутри одной политики несколько разных сетевых расположений папки в зависимости от членства пользователя в той или иной доменной группе безопасности. В разных источниках можно встретить рекомендацию использовать Расширенный режим только в крайних случаях, так как в некоторых ситуациях при такой настройке процесс входа пользователей может значительно затягиваться. В нашем примере используется Базовый режим перенаправления – Basic – Redirect everyone's folder to the same location

В параметрах определяющих расположение папки выберем - Create a folder for each user under the root path, что приведёт к тому, что для каждого пользователя будет автоматически создаваться подкаталог в корневом каталоге указанном в поле Root Path

Обратите внимание на то, что в примере снова используется путь из доменного пространства имён DFS. Эксперименты показали, что если поменять этот путь в политике после того как перемещаемые папки были хоть раз использованы со старым путём – это приводит к неадекватному поведению профиля, которое лечится в последствии полным пересозданием профиля. Поэтому при задании путей в политиках перенаправляемых папок нужно уделить особое внимание вопросу планирования, чтобы постараться свести на нет в будущем возможные изменения указанных путей. А если вы по каким-то причинам не используете DFS, то для абстрагирования от конкретного пути к файловому серверу можно будет обойтись созданием алиаса в DNS (CNAME), который в последствии можно будет при необходимости легко изменить. Возможно кто-то здесь не согласится со мной и сможет в комментариях привести свои доводы о том, что изменение путей к перенаправляемым папкам не приводит к каким-либо проблемам в уже используемых ранее профилях.

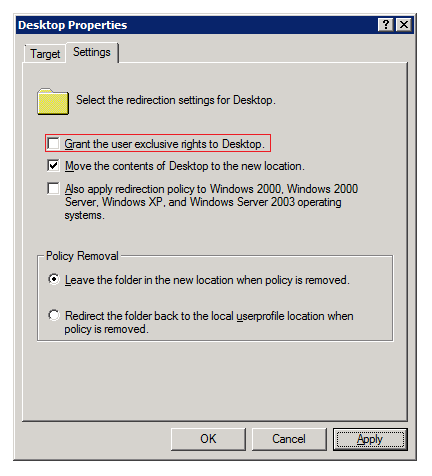

Если на закладке Settings не отключить включенную по умолчанию настройку Grant the user exclusive rights to … то в процессе создания папки на неё не будут предоставлены права группе Администраторов (только создателю-владельцу и системе), что в перспективе может усложнить процесс администрирования этих папок. Учтите, что эту настройку нужно отключать как можно раньше, так как она действует только в процессе создания новых пользовательских папок и к уже созданным ранее папкам не применяется.

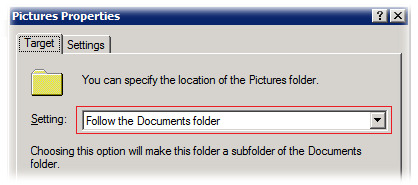

Таким образом, можно по аналогии настроить все остальные папки с одним исключением - для папок Pictures, Music, Videos можно установить настройку Follow the Documents folder , которая означает то, что настройки для этих папок будут использоваться те же что установлены для папки Documents

В ходе тестов выяснилось, что при включении такого режима папки Pictures, Music, Videos вкладываются в папку Documents и тем самым создают дополнительную путаницу, так как в пользовательском интерфейсе уже есть механизм Библиотек логически разделяющий все эти 4 папки. Поэтому, на мой взгляд, лучше настроить политики для этих папок по аналогии со всеми другими папками, то есть так же, как указано в примере с с папкой Desktop

Теперь поговорим о сетевом каталоге, указываемом в качестве Root Path.

Сетевой каталог, в котором будут создаваться и храниться перенаправляемые пользовательские папки, должен быть расположен на файловой системе NTFS и иметь запас свободного места. По сути, к этому каталогу можно отнести все те же требования, что и к каталогу перемещаемых профилей.

Для каталога зададим разрешения безопасности рекомендованные в статье VirtualizationAdmin.com - Patrick Rouse - How To Configure Folder Redirection

NTFS разрешения на каталог:

|

Пользователь или |

Область применения прав |

Уровень разрешений |

| SYSTEM | This Folder, Subfolders and Files | Full Control |

| Administrators | This Folder, Subfolders and Files | Full Control |

| CREATOR OWNER | Subfolders and Files Only | Full Control |

| KOM-AD01-RDSCL-AllUsers | This Folder Only | Traverse Folder/Execute File List Folder/Read Data Read Attributes Create Folders/Append Data |

В нашем примере KOM-AD01-RDSCL-AllUsers это имя доменной группы безопасности, объединяющей пользователей которые имеют доступ к ресурсам фермы RDS и которым понадобится данный ресурс для создания и хранения перенаправляемых пользовательских папок. После того как разрешения настроены, можем сделать данный каталог сетевым командой:

NET SHARE RDS_RFolders$="D:\RDS_RFolders" /GRANT:DOM\KOM-AD01-RDSCL-AllUsers,FULL /UNLIMITED /CACHE:None

То есть на сетевой каталог даются полные разрешения (уровень SMB) для соответствующей группы доступа. Сетевой каталог также скрытый.

Также как и в случае с каталогом перемещаемых профилей, для каталога перенаправления папок логично будет включить применение технологии Access-based enumeration (ABE), которая позволит отображать пользователям только те папки к которым он имеет доступ.

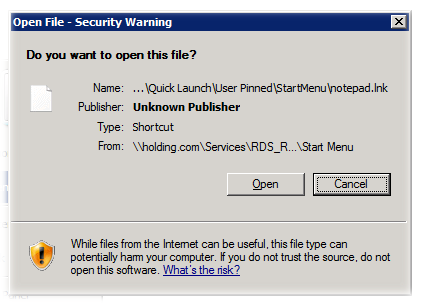

При перенаправлении папок, например Desktop и Start Menu есть особенность. После того как политика начинает действовать и папки начинают работать как перенаправленные, при попытке запуска ярлыков появляется предупреждение безопасности, связанное с тем, что фактически запуск происходит с сетевого ресурса

Чтобы избежать подобных предупреждений, файловый сервер, на котором размещены перенаправленные папки, нужно добавить в список зоны узлов локальной интрасети Internet Explorer – Local intranet в формате file://FileServer01 - для конкретного файлового сервера или, например, file://holding.com - для всего FQDN домена (при этом в политиках перенаправления папок ссылки на файловый ресурс также должны быть представлены в формате FQDN). Как показывает практика, префикс file:// использовать не обязательно.

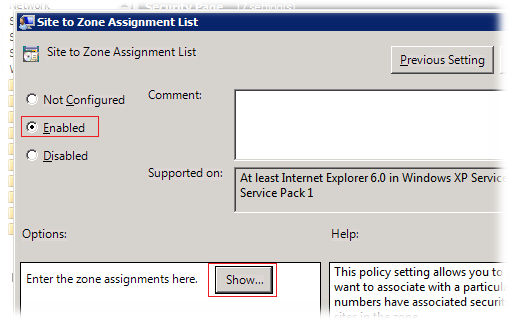

Для централизованной настройки зоны узлов локальной интрасети Internet Explorer настроим в нашей групповой политике соответствующий параметр:

User Configuration/Policies/Administrative Templates/Windows Components/Internet Explorer/Internet Control Panel/Security Page

Политика: Site to Zone Assignment List

Значение: Enable

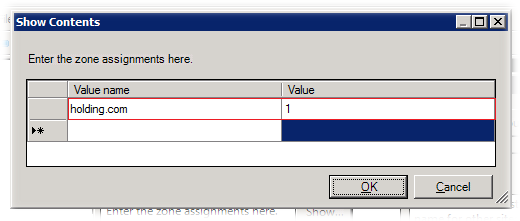

Для настройки самого списка узлов нажмём кнопку Show

В открывшемся списке узлов в столбец Value name введём имя файлового сервера или сразу всего домена, а в поле Value поставим 1, что будет означать что эта запись относиться к зоне Local intranet

После применения данной политики предупреждения безопасности при запуске ярлыков должны исчезнуть.

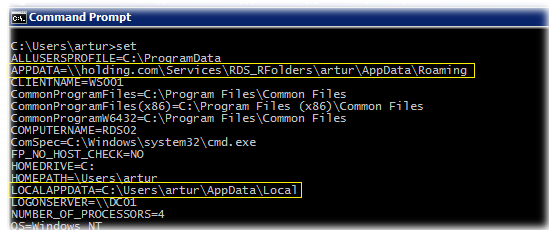

Далее хочется отметить особенности перенаправления папки AppData(Roaming). При перенаправлении этой папки следует понимать что реально в процессе перенаправления участвует лишь подкаталог AppData\Roaming профиля пользователя, а подкаталоги AppData\Local и AppData\LocalLow используются как локальные. Для примера можно привести вывод команды SET отображающей значение переменных пользовательского окружения:

На самом деле необходимость перенаправления папки AppData(Roaming) нужно рассматривать индивидуально в каждой конкретной ситуации. Дело в том, что разработчики программного обеспечения, которое возможно будет использоваться в ферме RDS с перемещаемыми профилями и перенаправление папок, далеко не всегда уделяют должное внимание вопросам архитектуры приложения с точки зрения размещения файлов этого приложения. Если приложение вместо того чтобы хранить в AppData(Roaming) пользовательские статические данные больших размеров используют эту папку через чур интенсивно, – в таких ситуациях перенаправление этой папки может отрицательно сказаться на производительность работы такого приложения и создать неоправданную сетевую нагрузку.

Также следует помнить о том, что некоторые приложения имеют собственные возможности изменения своих настроек для оптимизации использования папки AppData, например если вы предоставляете своим пользователям в терминальных сеансах возможность работать с Outlook подключенному к Exchange, то вполне резонно будет отключить режим кэширования в настройках Outlook.

В случае возникновения проблем в работе перенаправления папок, для выявления возможных причин проблемы можно воспользоваться системным журналом Application или включить расширенное протоколирование в файл

%windir%\debug\usermode\fdeploy.log ключом реестра

Куст реестра: HKEY_LOCAL_MACHINE

Ветка реестра: Software\Microsoft\Windows NT\CurrentVersion\Diagnostics

Ключ: FdeployDebugLevel REG_DWORD = 0x0f

Ожидание полной загрузки профиля

В некоторых случаях, например в высокозагруженных средах, может возникать ситуация когда служба профилей в процессе входа пользователя не смогла достаточно быстро загрузить перемещаемый профиль из сетевого расположения, и предупредив пользователя об обнаружении медленного подключения, загружает локальную копию кэшированного профиля. Для того чтобы предотвратить загрузку локальной кэшированной копии и заставить службу профилей дожидаться полной загрузки профиля включим политику:

Computer Configuration/Policies/Administrative Templates/System/User Profiles

Политика: Wait for remote user profile

Значение: Enabled

Ограничение пользователя одним сеансом

Несмотря на то, что пользовательскими сессиями будет управлять RD Connection Broker и в теории он всегда будет перенаправлять пользователя в его существующий сеанс, возможно не будет лишним включение политики ограничения пользователя одним сеансом на каждом сервере:

Computer Configuration/Policies/Administrative Templates/Windows Components/Remote Desktop Services/Remote Desktop Session Host/Connections

Политика: Restrict Remote Desktop Services users to a single Remote Desktop Services session

Значение: Enabled

Запрет работы с временными профилями

Возможны ситуации когда по каким-то причинам происходит повреждение пользовательского профиля. В конфигурации по умолчанию в случае невозможности загрузки профиля система загружает пользователю временный профиль и оповещает об этом пользователя. На практике были случаи когда пользователь не обращал внимание на данное сообщение и продолжал работу, сохраняя при этом какие-то свои данные в этом временном профиле. При завершении работы этого пользователя временный профиль уничтожался системой вместе с пользовательскими данными. Чтобы избежать подобных ситуаций запретим загрузку временных профилей политикой:

Computer Configuration/Policies/Administrative Templates/System/User Profiles

Политка: Do not log users on with temporary profiles

Значение: Enabled

Подробный вывод статусной информации

Политика подробного вывода статусной информации в процессе загрузки и выгрузки пользовательского профиля для пользователей даст визуальный эффект ускорения процесса загрузки, а для администраторов позволит быстро поверхностно понять на каком этапе могут происходить задержки выполнения

Computer Configuration/Policies/Administrative Templates/System

Политика: Verbose vs normal status message

Значение: Enabled

Это далеко не весь перечень параметров групповых политик, которыми можно гибко настраивать сервера RDSH в ферме RDCB, и их применение может варьироваться в зависимости от требований, предъявляемых к инфраструктуре удалённых рабочих столов в каждом конкретном случае.

Источники информации:

- MSDN Blogs > Remote Desktop Services (Terminal Services) Team Blog > User Profiles on Windows Server 2008 R2 Remote Desktop Services

- Windows Client TechCenter - Managing Roaming User Data Deployment Guide

- Windows Server TechCenter - How to Configure Folder Redirection

- Group Policy Central - Best Practice: Roaming Profiles and Folder Redirection (a.k.a. User State Virtualization)

RSS - Записи

RSS - Записи

Обратная ссылка: Useful MS RDS (TS) links « Share IT /

Сделал всё как написано, перенаправить папки получилось, а вот профили как сидели в C:Users так и сидят =

win2008 ent НЕ r2

Обрати внимание, чтобы и сам терминальный сервер был "под политиками", т.е. в AD User & Groups компьютер TS надо перетащить в соответствующую папку

Огромное спасибо за такую замечательную статью!

чето фурычит все, но ругается на ярлыки по прежнему ...

file://*..local - вот такое тоже добавил туда - без результата ... что посоветуете ?

Вопрос снят. Проблема была только у пользователя, от которого делал весь сетап. (у него локально была еще создана папка). Только после того как грохнул его профиль на сервере все стало нормально.

В моем случае почему-то RDS_Profiles$. пуста ... Rfolders содержит папки.

Здравствуйте, а нужно указывать в AD на вкладке Remote Desktop Servise Profile, путь к профилю и как он влияет, на на перенаправляемые папки ?

Вкладка в свойствах учетной записи в AD определяет глобальную настройку, то есть при входе на любой терминальный сервер будет выполняться попытка использования этого пути. Если же есть отдельные сервера где нужны локальные профиля и отдельные сервера где нужны перемещаемые - используем механизмы GPO.

Есть проблема с синхронизацией изменений настроек браузера Google Chrome. Этот браузер хранит настройки в папке Addpata\Local, которая не перемещается в профиль и не перенаправляется в общую папку. В итоге, зайдя на следующий день на другой сервер фермы, пользователь не видит сохранённых закладок, список посещенных сайтов и т.д. Получается либо надо пользоваться другим браузером (Mozilla хранит профиль где надо, как раз в папке Roaming), либо переносить профиль Хрома в другую папку, которая будет перенаправляться.

Frontmotion Firefox мало того, что рассово правильный, так еще и через GPO управляется. Зачем использовать Хром?!

Столкнулся с той же проблемой не так давно, часть пользователей панически хотят использовать именно Хром (не надо было его вообще устанавливать), у которого на порядок хуже всё подобное с точки зрения централизации управления, чем в Firefox. Однако выход есть за счёт множества параметров командной строки при запуске Хрома. В частности для явного указания профиля в перемещаемой части профилянужно добавить параметр --user-data-dir="C:\Users\%USERNAME%\AppData\Roaming\Google\Chrome\User Data"

Есть еще одна проблема с папкой AppData\Local, которая не перенаправляется и остается локальной. Она создается на каждом сервере фермы, куда подключился пользователь. Это очень неудобно, так как при работе с некоторыми программами, например 1С, в случае сбоя надо вручную её очистить. Получается надо смотреть на каком сервере работал пользователь до сбоя, заходить туда и чистить эту папку.

Игорь, если эти проблемы Вас сильно смущают, то вместо перемещаемых профилей можете попробовать использовать новую технологию User Profile Disks

а есть возможность настроить. чтоб подкаталоги AppData\Local и AppData\LocalLow стали так-же перемещаемыми, как и AppData\Roaming ?

Если будете использовать механизм User Profile Disks, то весь профиль будет вне сервера RDS.

Огромное спасибо за статью, всё очень понятно изложено. Но остался такой вопрос. Перенаправление папки работает для каждой вложенной в главный каталог пользователя на рабочем столе папки (Мои документы, Мои рисунки и т.д.), но если пользователь сохраняет файл в корень своего каталога (ФИО на его рабочем столе), то файл физически ложится в C:\Users\%USERNAME% и копируется в перемещаемый профиль туда-обратно каждый раз, что очень плохо. Можно как-то запретить туда доступ пользователю на запись или перенаправить и его тоже куда-то в сеть? Тестирую, но может быть сразу есть ответ. Спасибо

Ваша задача сделать так, чтобы у пользователя был доступ только к специальным папкам, которые являются перемещаемыми, типа "Мои документы". То что пользователь сохраняет файлы в корень профиля это конечно неправильно и означает что пользовательская среда попросту не до конца настроена. В современной системе Windows Server 2012 R2 проблем с этим нет, так как служебные паки выступают как отдельные элементы интерфейса (и могут также гибко настраиваться): https://blog.it-kb.ru/2014/09/02/windows-server-2012-r2-remote-desktop-services-hide-folders-music-video-in-my-computer-name-space-and-copy-and-lock-start-screen-settings-for-all-users-on-rd-session-host/

Прошу прощения, совершенно не подумал указать, что в моём случае речь идёт о Windows Server 2008R2. С 2012 R2 понятно, но переход на него - это пока открытый и довольно сложный вопрос по причинам совместимости специализированного ПО и затрат на приобретение. Пока не понимаю, как в моём случае решить проблему - корневая папка пользователя ссылается на корень локального профиля и к нему доступ на запись пользователю, думаю, без последствий не закрыть. Из обходных путей - скрытие с рабочего стола значка с ФИО и копирование политикой ярлыка на "Мои документы", небольшой ликбез пользователям, а также принудительное перемещение всех пользовательских файлов из профиля в реальные перенаправленные "Мои документы" скриптом в нерабочее время.

Вопрос - когда все будет готово, т.е. все проделано по инструкции, профиля пользователей автоматически создаются в сетевой папке при входе на терминал?

Да.

Подскажите, а какие могут быть побочные эффекты у использования User Profile Disks в продакшене? UPD выглядят более простым и надежным (т.к. перенаправляет в том числе и \AppData\Local) решением, нежели Roaming Profiles.

Используем несколько месяцев. Серьёзных проблем пока не замечено.

>Используем несколько месяцев.

Вы ведь про UPD, я правильно понял?

Да.

А не могли бы вы привести метрики производительности железа для UPD? Особенно интересует вопрос IOPS. У нас нет мощной SAN или NAS, роль хранилища выполняет машинка 4x2TB 7200 SATA/ 8GB ECC/ Core i3 Sandy Bridge/ 2x1Gb Teamed ethernet, вот и интересно, потянет ли она хранение UPD.

Метрики не дам, так как у нас образы UPD лежат в LUN-е, где много ещё чего разного. LUN на 12-дисках 15K в RAID10.

У меня 3 сервера , Broker+ SH ролями, исползую UPD , тогда настройки GPO в этой статье мне не нужны?

Странный вопрос. Я не вижу никакого смысла в том, чтобы комбинировать использование UPD c Roaming User Profiles + Folder Redirection.

И как синхронизировать UPD диски меж файл серверами ?

DFS-R не прокатит как я понимаю

Как можно отключить перемещаемый профиль у администраторов серверов?

Как видно из заметки, конфигурация перемещаемых профилей задается в разделе GPO - Computer Configuration, то есть настройки действуют на всю систему вне зависимости от типов пользователей и поэтому при использовании описанной в заметке методики - никак. По крайней мере мне такого способа неизвестно. Если нужно применять перемещаемые профили выборочно к некоторым пользователям, то тогда путь к профилю можно попробовать задать в свойствах учётной записи в AD а не через GPO, как описано, например, здесь.

Здравствуйте. Создаю политику для Перемещаемых папок (folder redirection) на сервере удаленных рабочих столов (2008R2 SP1).

Для пользователей рабочего стола с правами Администратор домена в создаваемой перемещаемой папки отсутствует право CREATOR OWNER (т.е для папки пользователя ADMIN-vova во вкладке безопасность отсутствует запись ADMIN-vova, а есть только создатель-владелец, администратор и система)

Для пользователей рабочего стола с правами Пользователь домена в создаваемой перемещаемой папке,право CREATOR OWNER есть. (т.е для папки пользователя user-oleg во вкладке безопасность присутствует запись user-oleg)

Не могу понять, почему так происходит.

В дополнении к этому, группа Администраторы имеет полный доступ ко всем папкам, но при входе в систему пользователя из группы Администраторы домена к папкам доступа нет Ошибка НЕТ ДОСТУПА К F:\Users_DATA. Отказано в доступе (на мой взгляд выглядит как не корректная работа вложенности групп)

при этом пользователь из группы Администратор домена, даже с обрезанным по правам профилем, все равно является администратором на сервере, хоть из за косяков профиля многое работает криво

В GPO на папки перемещаемого профиля чекбокс Предоставить право монопольного доступа к... не стоит

Разрешения на корневую папку (F:\Users_Data) следующие:

SYSTEM This Folder, Subfolders and Files Full Control

Administrators This Folder, Subfolders and Files Full Control

CREATOR OWNER Subfolders and Files Only Full Control

Пользователи This Folder Only Traverse Folder/Execute File

List Folder/Read Data

Read Attributes

Create Folders/Append Data

Подскажите, пожалуйста, в какую сторону копнуть.....

в продолжении.Простой пользователь домена, зайдя на сервер, в перемещаемом профиле получит именной доступ, а стоит его добавить в администраторы домена (при этом грохнуть папки перемещаемого профиля, да бы они создались по новому) и именной доступ улетучивается, а профиль становится нерабочим. Проще говоря у пользователя 4 записи безопасности (система,администратор,Именной, создатель-владелец), а у администратора 3 записи безопасности (система,администратор, создатель-владелец). При том при всем, что владелец папки - именно именная запись администратора (типа вася-админ а не группа администраторы)

Добрый день Алексей. Все вроде сделал по вашей статье и вроде как первый раз пользователь при входе на один из серверов фермы увидел перенаправление папок.Но при аутентификации на другом сервере появилась ошибка о временном профиле.Теперь же вообще при входе на любой из серверов фермы- ошибка -"Службе профилей пользователей"- не удалось войти в систему.Не удалось загрузить профиль пользователя.

Где может быть ошибка и какие логи посмотреть?

Спасибо!

Добрый вечер еще раз Алексей, если я правильно понял из предложения "Для настройки этих механизмов настраиваем групповую политику применяемую к серверам нашей фермы RDS" То необходимо создать GPO , перенести в него необходимые сервера- которые будут членами коллекции в WS 2012 R2, убрать из фильтра GPO Autenticated Users и добавить вместо нее глобальную группу в которую прежде надо включить все наши серверы- узлы сеансов, так ? Поэтому групповая политика замыкания будет отрабатывать именно для серверов все пользовательские настройки+ серверные (user configuration и computer configuration) ?

Спасибо!

Проблема решилась..невнимательно посмотрел- в пути до профиля не указал $, так как у меня без DFS.

Спасибо, хорошая статья!

Доброго времени суток.

Сделал по статье. Политика при входе отрабатывает. Но есть проблема. При входе система выдает что вы вошли во временный профиль. в GPO установил запрет на создание временных профилей. Политика при входе отрабатывает но при этом данные создаются не на новом разделе D:\ а как по умолчанию на С:\

Что можно сделать. Мне надо чтобы при входе на терминальный сервер 2012 папки с профилями создавались на D:\

При этом без ручного изменения параметров в реестре

Добрый день, Алексей!

Скажите пожалуйста, можно ли включить перенаправление папок "мои документы" и "рабочий стол" только для перемещаемых профилей? Ситуация такая, у нас домен, пользователи работают соот-о и на своих машинах и на терминальных - 1С. Возможно ли настроить политику так, чтобы на перенаправление осуществлялось только внутри терминальных серверов, а на профили на своих пк это не распространялось. Почитал несколько статей и везде эта политика делается на Пользователя.

Здравствуйте, Мирослав.

В статье указано про параметр GPO - User Group Policy loopback processing mode. Он и решает задачу выполнения политики только на серверах RDS. Сделайте тестовый сервер RDS и тестовую политику, выделите тестовую группу пользователей и проверьте, что это работает.

Спасибо, попробуем сегодня.

здравствуйте, коллеги. Смена пути к папке с перемещаемыми профилями и перенаправляемыми папками возможна..

Как писал Алексей, если изменить пути в имеющейся групповой политике, то они не заработают и пользователь по-прежнему будет искать статый путь.

Но если прилинковать к контейнеру с серверами новую политику с другими путями (предварительно не забыв скопировать туда папки из старого места), то все работает. Проверено неоднократно.

Коллеги, приветствую. Кто нибудь делал терминальную ферму на Windows Server 2019 с перемещаемыми профилями? Возникла проблема с ними, вернее с локальным кэшем профиля на серверах фермы. При выходе закэшированный профиль удаляется, хотя явно это нигде не указано. Есть групповая политика, которая позволяет включить эту функцию, но я ее не применял и даже более того, запретил явно удалять профиль при выходе, однако он все равно удаляется.

Премного благодарен! Но это опять же ПЕРЕМЕЩАЕМЫЕ ПРОФИЛИ, а не просто указание пути к профилю пользователя! Т.е. вся мукулатура будет таскаться за пользователем, куда бы он не сел за машину. hide

Как сделать ПРОСТО ПУТЬ, как в профиле пользователя, путь до шарной папки И ВСЕ????????

Просто используйте не бородатую технологию перемещаемых профилей, а диски профилей (User Profile Disks). Это стильно/модно/молодёжно и по сети ничего лишнего ползать не будет.

Коллеги, всем привет!

Говорят, что fslogix почти лишен недостатков в UPD когда "залипает" vhdx диск https://docs.microsoft.com/en-us/fslogix/install-ht#download-fslogix

Коллеги, использовал перенаправление папок + указал ms-DS-Primary-Computer, но возникает проблема. Папки перенаправляются не только с основного компа, но и с сервера, ко которому пользователь подключается по RPD... Как оставить только с основного, без RDP?