![]() В силу того, что некоторое время назад Forefront Threat Management Gateway (TMG) был изъят Microsoft из прайсов, его использование для организаций не имеющих приобретённых ранее экземпляров коробочной версии этого продукта стало невозможно. В такую ситуацию в частности попали компании, которые используют ПО Microsoft в режиме аренды по корпоративным соглашениям EA. В Сети можно найти много обсуждений и споров на тему выбора альтернативы TMG как продукта в целом, так и отдельных его функциональных компонент. Если говорить о функционале прямого прокси (forward proxy), то из вариантов не требующих финансовых затрат на лицензирование можно выбрать один из самых популярных в среде ОС Linux/BSD – кэширующий прокси сервер Squid. С этой заметки я хочу начать серию заметок о том, как установить и настроить прокси сервер Squid 3.3 на ОС Ubuntu Server 14.04 LTS. На базе этой связки ключевым условием задачи будет получение функционала прокси сервера способного проводить аутентификацию пользователей в домене Active Directory с использованием протоколов Kerberos (как приоритетного) и NTLM а также авторизацию аутентифицированных пользователей через разные доменные группы безопасности (с учетом их транзитивности).

В силу того, что некоторое время назад Forefront Threat Management Gateway (TMG) был изъят Microsoft из прайсов, его использование для организаций не имеющих приобретённых ранее экземпляров коробочной версии этого продукта стало невозможно. В такую ситуацию в частности попали компании, которые используют ПО Microsoft в режиме аренды по корпоративным соглашениям EA. В Сети можно найти много обсуждений и споров на тему выбора альтернативы TMG как продукта в целом, так и отдельных его функциональных компонент. Если говорить о функционале прямого прокси (forward proxy), то из вариантов не требующих финансовых затрат на лицензирование можно выбрать один из самых популярных в среде ОС Linux/BSD – кэширующий прокси сервер Squid. С этой заметки я хочу начать серию заметок о том, как установить и настроить прокси сервер Squid 3.3 на ОС Ubuntu Server 14.04 LTS. На базе этой связки ключевым условием задачи будет получение функционала прокси сервера способного проводить аутентификацию пользователей в домене Active Directory с использованием протоколов Kerberos (как приоритетного) и NTLM а также авторизацию аутентифицированных пользователей через разные доменные группы безопасности (с учетом их транзитивности).

Выбор в качестве ОС Linux именно дистрибутива Ubuntu Server 14.04 LTS в моём случае обусловлен требованием установки ОС в виртуальной среде Hyper-V на базе Windows Server 2012 R2, и если проанализировать информацию о поддержке Linux в Hyper-V, то можно убедиться в том, что именно Ubuntu Server 14.04 на текущий момент имеет самые развитые (и развивающиеся) возможности интеграции с гипервизором Hyper-V последнего поколения.

Отталкиваясь от данных документа Ubuntu virtual machines on Hyper-V и замечаний документа Best Practices for running Linux on Hyper-V создадим для нашей задачи виртуальную машину Hyper-V второго поколения (Generation 2) на хосте виртуализации с Windows Server 2012 R2.

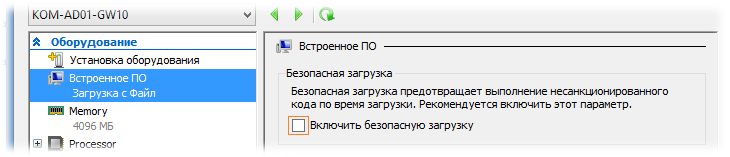

Конфигурация ВМ: 4 vCPU, 4GB Static RAM, 2 Dynamic VHDX (40GB – под ОС Linux и исполняемые файлы приложений, напр.Squid; 10GB – под дисковый кэш Squid), 2 Synthetic vNIC (LAN и WAN). Виртуальная машина Hyper-V G2 по умолчанию создаётся с включённой опцией Безопасной загрузки (Secure boot), которую нам потребуется отключить, так как на данный момент она не поддерживается Ubuntu Server.

Дополнительно можно встретить рекомендацию использования для виртуальных NIC статических MAC-адресов, но она, как я понял, справедлива в случаях, если мы планируем использовать кластеризацию Linux. Перед нами пока такой задачи не стоит, и поэтому оставляем MAC-адреса в конфигурации по умолчанию, то есть динамическими.

Определимся с исходными данными среды выполнения для дальнейшей конфигурации нашего виртуального сервера:

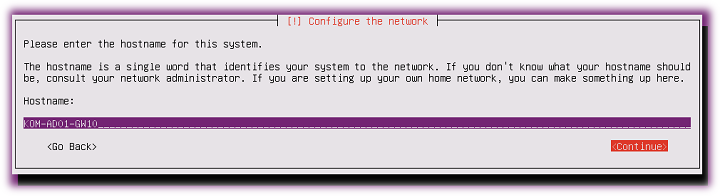

Имя сервера – KOM-AD01-GW10

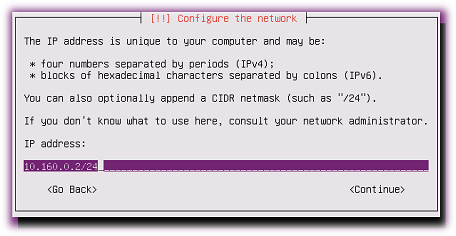

NIC #1 (LAN) – IP 10.160.0.2 MASK 255.255.255.0 GW -

NIC #2 (WAN) – IP 62.99.99.99 MASK 255.255.255.0 GW 62.99.99.1

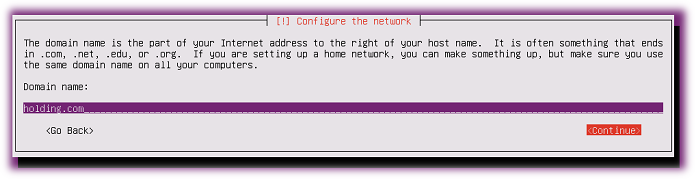

Домен Active Directory – HOLDING.COM

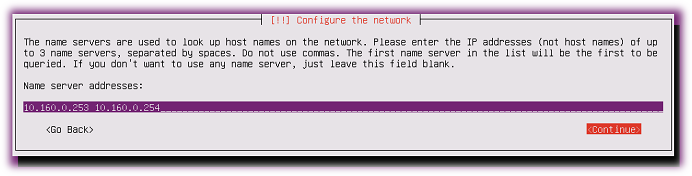

Контроллер домена #1 (DNS,NTP) – KOM-AD01-DC01.holding.com (10.160.0.253)

Контроллер домена #2 (DNS,NTP) – KOM-AD01-DC02.holding.com (10.160.0.254)

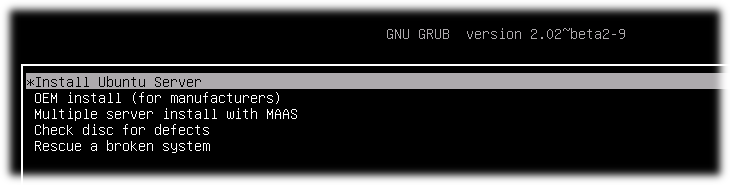

Загрузим образ 64-битной версии Ubuntu Server 14.04 LTS со страницы Download Ubuntu Server. Установим файл образа ubuntu-14.04-server-amd64.iso в привод нашей ВМ и включим её. В загрузчике GRUB выбираем пункт Install Ubuntu Server

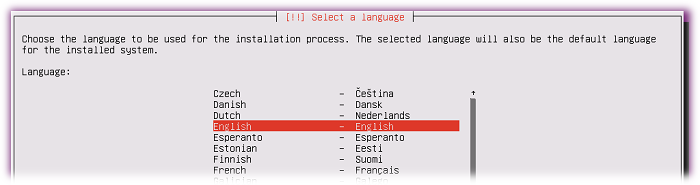

Будет запущена программа установки с аскетичным интерфейсом. При этом изменившееся разрешение экрана ВМ изменится на 1024 x 768, что как я понимаю, говорит о том, что поддерживаемые на уровне ядра компоненты интеграции Hyper-V уже начали свою работу. На первоначальном экране Select a language выберем язык процедуры установки. Чтобы не расслабляться выбираем English.

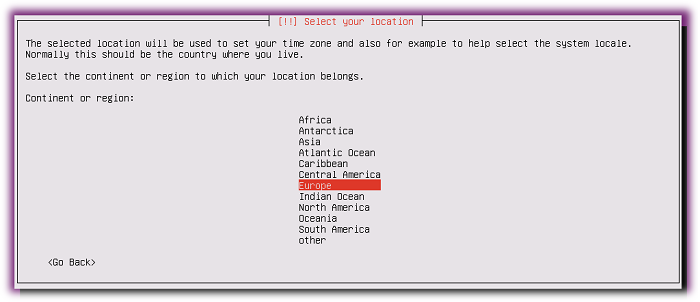

В списке выбора нашего месторасположения Select your location выберем Other, затем Europe…

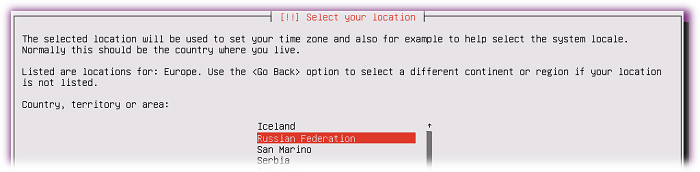

… затем Russian Federation

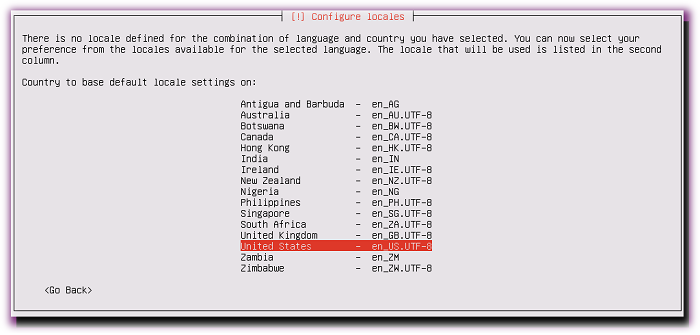

Далее на шаге Configure locales выбираем основную локализацию системы. Здесь конечно тоже дело вкуса, но я предпочитаю United States, чтобы избавить себя в перспективе от потенциальных проблем с разного рода ПО.

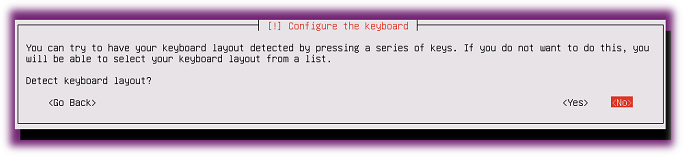

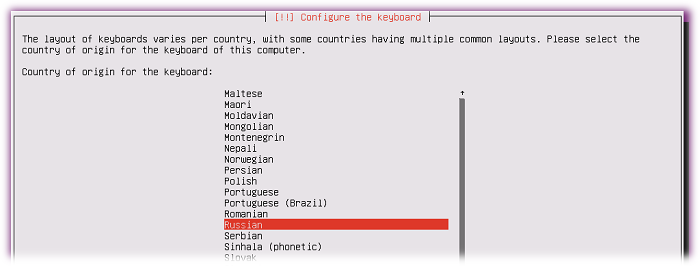

На шаге Configure the keyboard от предложения автоматического определения раскладки клавиатуры откажемся выбрав No …

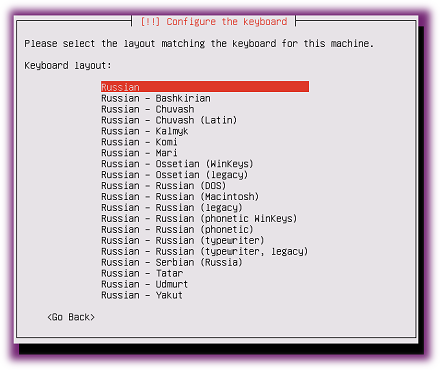

… и затем самостоятельно выберем из списков наш тип раскладки Russian

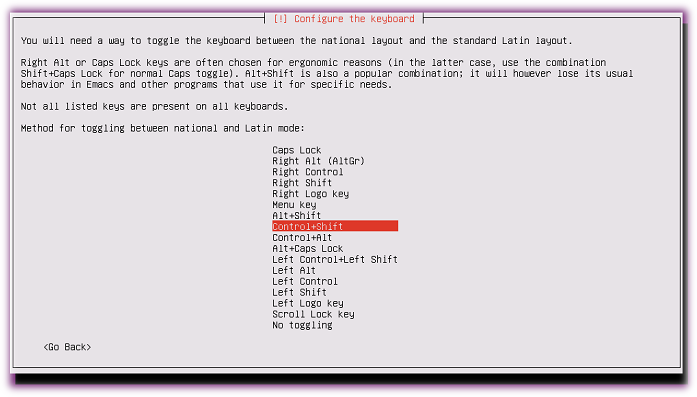

Затем при желании поменяем сочетание клавиш используемое для переключения между языками ввода, например я выбрал Ctrl + Shift

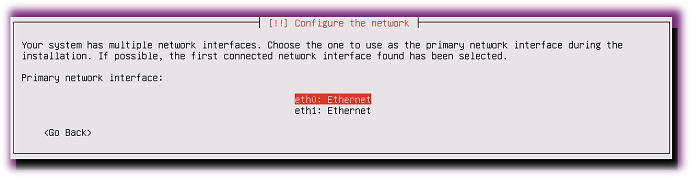

На следующем этапе Configure the network система определит, что в ней представлено более одного сетевого адаптера и предложит выбрать основной интерфейс. По большому счету какой интерфейс здесь настраивать не имеет большого значения, так как позже эти параметры мы сможем переопределить в любой момент. Я выбрал интерфейс направленный в локальную сеть предприятия eth0

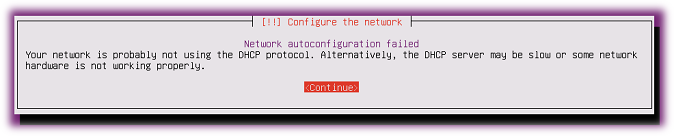

Затем последует попытка системы выполнить авто-настройку интерфейса с помощью DHCP. В моём случае в серверном сегменте локальной сети DHCP-сервера нет, и поэтому я получил сообщение о невозможности настроить выбранный интерфейс с помощью DHCP.

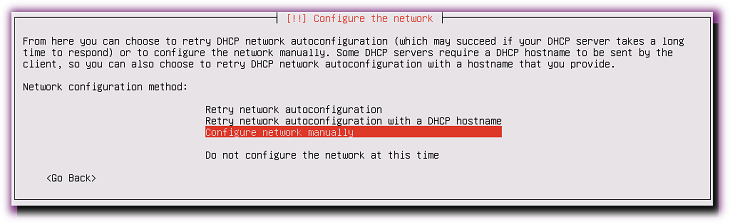

Выбираем ручную настройку интерфейса.

Задаем IP адрес с маской подсети.

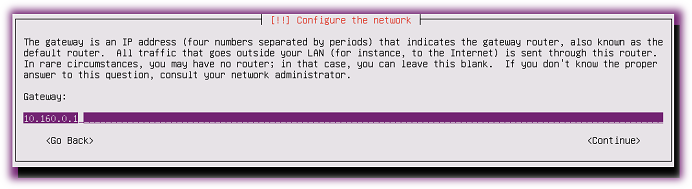

Адрес шлюза (Gateway) по умолчанию в указанной сети будет подставлен системой автоматически. Можем оставить как есть, так как позже мы всё равно переопределим значение шлюза по умолчанию

Далее в качестве DNS серверов укажем IP адреса наших контроллеров домена, так как на них по условиям нашей задачи уже выполняется роль кэширующего DNS:

Затем укажем имя нашего сервера:

Укажем имя нашего домена Active Directory к которому мы позже будем присоединять наш сервер. Имя домена будет использоваться системой также в качестве доменного суффикса по умолчанию.

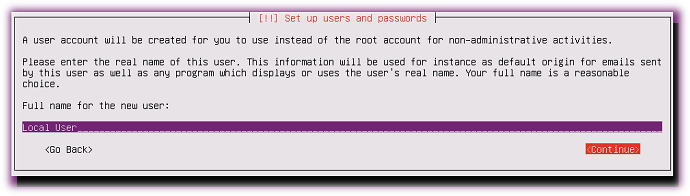

На следующем этапе установки Set up users and passwords зададим полное имя локального пользователя:

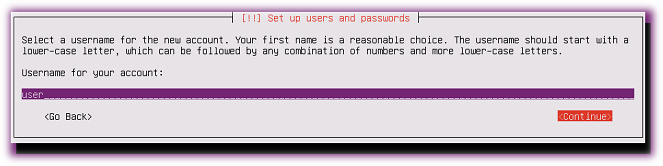

Зададим логин для этого же пользователя, под которым мы будем выполнять вход в систему:

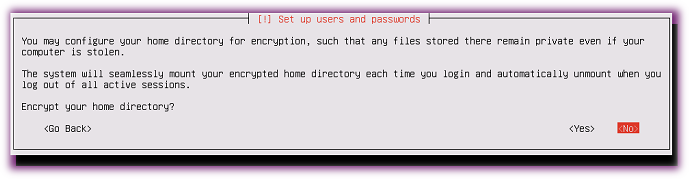

Далее вводим пароль, его подтверждение и отвечаем на вопрос хотим ли мы зашифровать домашний каталог нашего пользователя.

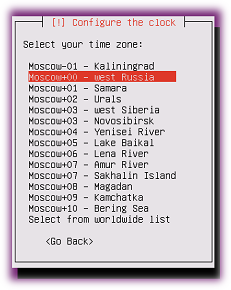

После этого программа установки на некоторое время “уйдёт в себя”, после чего задаст нам вопрос о выборе часового пояса:

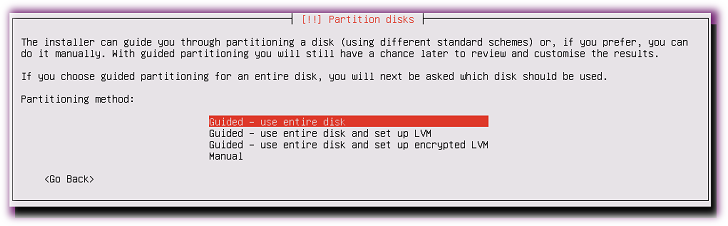

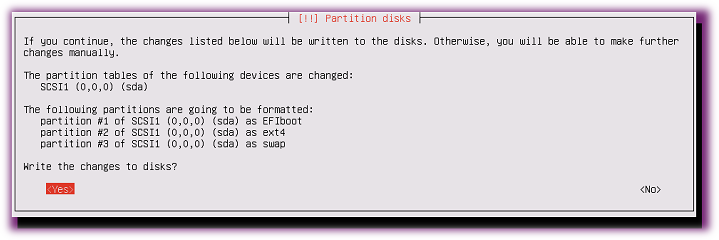

На следующем этапе Partition disks нам будет предложено несколько вариантов по разметке наших дисков. Выберем самый бесхитростный вариант автоматической разметки с использованием всего доступного места на диске Guided – use entire disk

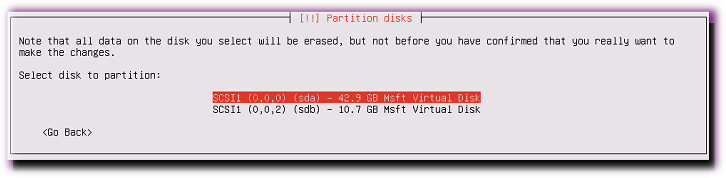

Затем нас спросят о том, какой именно из имеющихся дисков мы хотим разметить таким образом. Выберем первый 40GB диск, который мы изначально создали под ОС. К разметке второго диска под кэш Squid мы вернёмся позже после установки ОС.

Нам будет предложено принять конфигурацию автоматической разметки диска с тремя разделам: первый раздел - загрузочный, второй - основной под ОС и приложения, и третий - под файл подкачки.

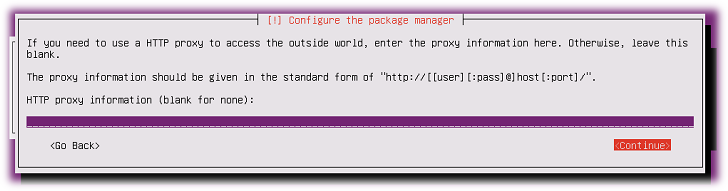

Соглашаемся с предложенной конфигурацией и дожидаемся завершения процедур настройки диска и установки базовых компонент ОС, в процессе чего нам могу задать вопрос об указании прокси сервера для доступа в Интернет для возможности установки дополнительных приложений с помощью менеджера пакетов. Пропускаем этот шаг без заполнения.

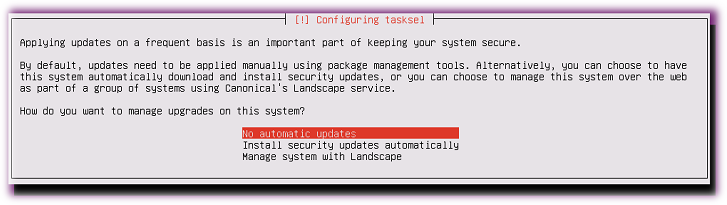

На следующем шаге нам будет предложено выбрать вариант работы с автоматическими обновлениями компонент ОС и приложений. Если в дальнейшем мы хотим получить предсказуемость в поведении системы, то лучше остановиться на варианте самостоятельного управления процессом установки обновлений, то есть выбрать No automatic updates

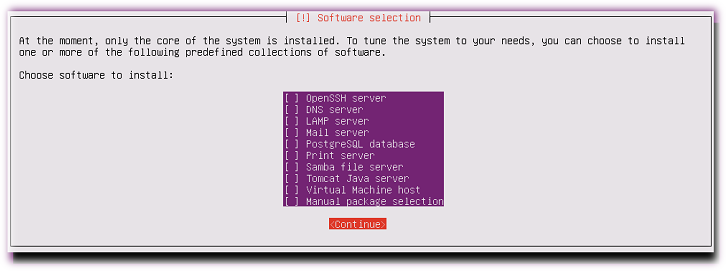

После этого инсталлятор сообщит нам о том, что базовая установка ОС завершена и теперь мы можем выполнить установку серверных приложений из предложенного списка. Откажемся от их установки, чтобы в дальнейшем установить только необходимый минимум приложений по мере необходимости.

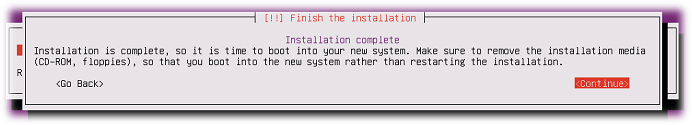

Затем ISO-образ диска будет автоматически извлечён из виртуального привода ВМ (если этого не произошло, сделайте это сами) и будет предложено выполнить перезагрузку системы.

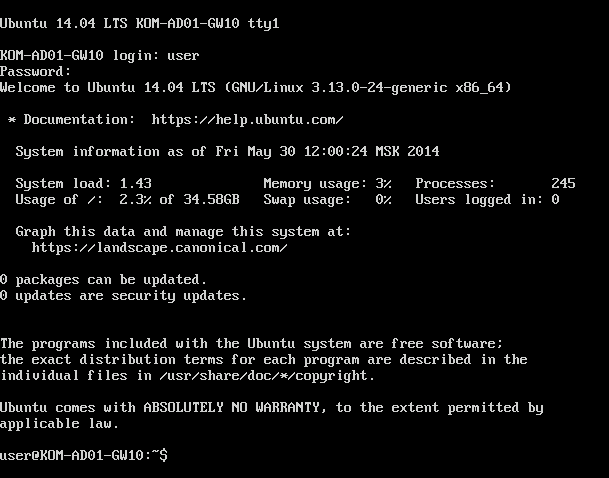

После перезагрузки ВМ выполняем вход в систему от имени учетной записи пользователя, которого мы создали в процессе установки ОС.

Теперь если мы хотим, то можем для виртуальных сетевых интерфейсов сервера настроить использование статического MAC-адреса. Для этого нужно выключить ОС сервера и изменить свойства сетевых интерфейсов в параметрах виртуальной машины Hyper-V. Штатно завершить работу ОС можно командой shutdown запущенной с правами администратора (sudo):

sudo shutdown -P 0

Настройка сети

Для того чтобы просмотреть сведения о сетевых интерфейсах в Ubuntu Server выполним команду:

sudo ifconfig -a

Назначим адреса на WAN интерфейс (в нашем случае это eth1):

sudo ifconfig eth1 62.99.99.99 netmask 255.255.255.0

Переопределим значение шлюза по умолчанию на интерфейс WAN, так чтобы весь не определённый конкретными маршрутами трафик отправлялся в интернет на адрес шлюза провайдера:

sudo route add default gw 62.99.99.1 eth1

Просмотреть текущее состояние таблицы маршрутизации:

route -n

Теперь указанный шлюз нашего интернет-провайдера является в нашей системе шлюзом по умолчанию и весь трафик не относящийся к сегментам сетей в которые смотрят интерфейсы сервера будет отправляться на этот адрес. Соответственно нам нужно добавить маршрут в локальные сети со ссылкой на маршрутизатор разруливающий трафик локальной сети:

sudo route add -net 10.0.0.0/8 gw 10.160.0.1

После проделанных настроек у нас заработает как доступ с сервера в Интернет, так и доступ к серверу из локальной сети. Однако для того, чтобы сделанные настройки не пропали после перезагрузки системы нам необходимо внести их в конфигурационный файл /etc/network/interfaces, открыв его с правами администратора в редакторе nano:

sudo nano /etc/network/interfaces

закомментируем строчку с адресом шлюза на локальном интерфейсе eth0, добавим описание интерфейса eth1 а также строку добавления статического маршрута. В итоге получится файл следующего вида (тёмно красным выделены внесённые в файл изменения)

# This file describes the network interfaces available on your system

# and how to activate them. For more information, see interfaces(5).

# The loopback network interface

auto lo

iface lo inet loopback

# LAN network interface

auto eth0

iface eth0 inet static

address 10.160.0.2

netmask 255.255.255.0

network 10.160.0.0

broadcast 10.160.0.255

# gateway 10.160.0.1

# dns-* options are implemented by the resolvconf package, if installed

dns-nameservers 10.160.0.253 10.160.0.254

dns-search holding.com

# Static routes

up route add -net 10.0.0.0 netmask 255.0.0.0 gw 10.160.0.1

# WAN network interface

auto eth1

iface eth1 inet static

address 62.99.99.99

netmask 255.255.255.0

network 62.99.99.0

broadcast 62.99.99.255

gateway 62.99.99.1

После редактирования в nano сохранить изменения можно сочетанием клавиш Ctrl-O, затем Enter, чтобы переписать файл. Закрыть открытый для редактирования файл - Ctrl-X.

Перезагружаем сервер:

sudo reboot

После перезагрузки убеждаемся в том, что прописанные нами настройки сети успешно применены и проверяем с помощью ping доступность внутренних и внешних ресурсов с нашего сервера.

Обновление установленных пакетов

Так как доступ с нашего сервера в Интернет фактически уже работает, мы можем обновить локальный индекс встроенной в ОС системы управления пакетами, которая потребуется нам в дальнейшем для быстрой и удобной установки приложений из онлайн репозитариев Ubuntu:

sudo apt-get update

После того как локальный кэш информации о пакетах обновлён, можно выполнить автоматическое обновление всех установленных в систему пакетов:

sudo apt-get upgrade

Лог обновления можно просмотреть в файле /var/log/dpkg.log

Для установки отдельно обновлений безопасности выполним:

sudo unattended-upgrade sudo apt-get install unattended-upgrades

Дополнительно также можно выполнить установку обновлений с помощью утилиты aptitude.

После установки ОС нужно обязательно выполнить установку всех доступных обновлений, в том числе и обновлений безопасности, так как идущие в составе системы Ubuntu Server 14.04 LTS компоненты интеграции Hyper-V на хосте виртуализации Windows Server 2012 R2 ведут себя некорректно и попросту не загружаются. Ситуация исправляется после установки всех доступных обновлений с последующей перезагрузкой.

Установка OpenSSH

Чтобы вместо прямого подключения к консоли нашего сервера использовать безопасный удалённый доступ установим сервер OpenSSH:

sudo apt-get install openssh-server

Откроем с правами администратора на редактирование конфигурационный файл OpenSSH:

sudo nano /etc/ssh/sshd_config

Раскомментируем строчку с параметром ListenAddress и в качестве значения укажем IP адрес нашего сервера на внутреннем интерфейсе, чтобы служба сервера OpenSSH принимала подключения только для локальной сети:

... ListenAddress 10.160.0.2 ...

Для вступления изменений в силу перезапускаем службу:

sudo /etc/init.d/ssh restart

Теперь мы можем подключиться к нашему серверу удалённо из локальной сети с помощью SSH клиента, например Putty

Устанавливаем дополнительные компоненты интеграции

Основной набор компонент интеграции Hyper-V уже имеется в нашей системе, однако согласно документа Ubuntu virtual machines on Hyper-V мы можем несколько расширить его, установив дополнительный пакет:

sudo apt-get install hv-kvp-daemon-init

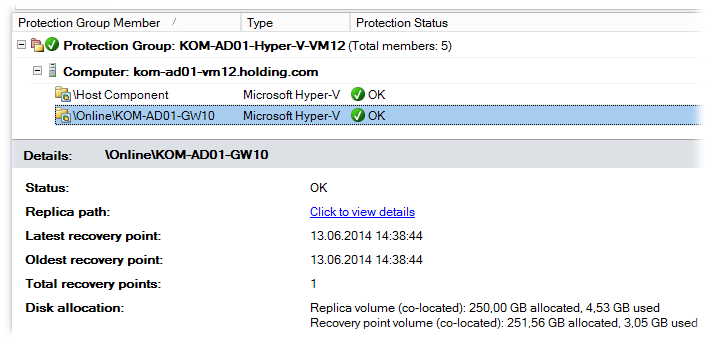

После завершения установки пакета и его зависимостей перезагружаем сервер. После установки этого пакета в систему будет добавлен VSS провайдер, который даст нам возможность выполнять резервное копирование виртуальной машины “на горячую” на уровне хостовой системы Windows Server.

После перезагрузки системы убеждаемся в том, что службы интеграции Hyper-V были успешно запущены при старте ОС:

cat /var/log/boot.log | grep Hyper * Starting Hyper-V File Copy Protocol Daemon [ OK ] * Starting Hyper-V VSS Protocol Daemon [ OK ] * Starting Hyper-V KVP Protocol Daemon [ OK ] * Stopping Hyper-V File Copy Protocol Daemon [ OK ] * Stopping Hyper-V KVP Protocol Daemon [ OK ]

Убеждаемся в том, что дополнительно установленные сервисы, в частности VSS, запущены:

ps -ef | egrep "hv.*daemon" root 1323 1 0 20:23 ? 00:00:00 /usr/lib/linux-tools/3.13.0-27-generic/hv_vss_daemon root 1341 1 0 20:23 ? 00:00:04 /usr/lib/linux-tools/3.13.0-27-generic/hv_kvp_daemon

Проверяем доступность резервного копирования нашего виртуального сервера в режиме Online на сервере System Center 2012 R2 DPM:

В процессе выполнения резервного копирования убеждаемся в том, что на нашем виртуальном сервере в основном системном логе /var/log/syslog нет ошибок и события создания теневой копии тома имеют успешный статус:

... Jun 13 14:38:31 KOM-AD01-GW10 Hyper-V VSS: VSS: freeze of /: Success Jun 13 14:38:31 KOM-AD01-GW10 Hyper-V VSS: VSS: thaw of /: Success ...

Устанавливаем минимальный UI

При большом желании на сервер дополнительно можно установить графическую среду Gnome с минимальным набором компонент. Сделать это можно установив ряд пакетов, например:

sudo apt-get install xorg gnome-core gnome-media gnome-system-monitor gnome-applets gnome-system-tools gnome-system-log software-center sysv-rc-conf gdm

Запустить среду Gnome сразу после установки можно командой startx однако лучше предварительно перезагрузить систему. После перезагрузки автоматически будет загружена графическая оболочка Gnome. Однако по условиям нашей задачи никакие графические инструменты не потребуются, поэтому устанавливать или нет UI – дело каждого администратора. После ряда экспериментов я пришёл к выводу, что никакой необходимости в этом нет, поэтому данный пункт оставляем исключительно в информативных целях.

***

PS: Отдельно хочу поблагодарить автора поста Active Directory Integrated Squid Proxy, который стал отправной точкой для написания данной серии заметок.

Дополнительные источники информации:

KB2956569 - Degraded integration services message for non-Windows guests

***

Следующие части цикла заметок:

Часть 2. Настройка диска для кэша Squid

Часть 3. Конфигурация DNS , NTP и установка Squid

Часть 4. Конфигурация Kerberos и NTLM

Часть 5. Конфигурация Squid 3

Часть 6. Настройка Proxy Auto Configuration (WPAD)

Часть 7. Кастомизация страниц ошибок

Часть 8. Конфигурация SqStat

Часть 9. Конфигурация LightSquid

Часть 10. Отключаем IPv6

RSS - Записи

RSS - Записи

давай спасай Отечество Алексей Иванович!!!

Комьюнити Squid уже спасло. Остается только разобраться со всем этим хозяйством и "попробовать со всем этим взлететь".

Да, да. Жду как раз части интеграции сквида с AD. Есть у нас некоторые траблы с этим, особенно когда сквид работает с RODC.

Алексей, коллега тут посмотрел и говорит что бубунту не плохо бы ставить в виртуальной машине через F4

http://3.bp.blogspot.com/_LjorAB1FfRo/S99APe78FdI/AAAAAAAAB-A/1bXSDwR48rU/s1600/install.png

Полагаю, что это баловство будет доступно только для ВМ Hyper-V G1. В G2 инсталлятор стразу прыгает в GRUB, где такого варианта установки нет. Сам я с этим режимом не игрался, но есть информация, что в данном варианте ядро обрезано под "пуколки" типа VirtualBox и при этом изначально такая система будет без ряда дефолтных пакетов Ubuntu Server, что само по себе даст нам дополнительную возможность ещё пару часов радостно повозиться с установкой чего то недостающего. Разумеется это только предположения, и если у того самого коллеги есть чёткие аргументы в пользу такого режима установки (с объяснением того как получить такой вариант в Hyper-V G2), - было бы хорошо их услышать.

Обратная ссылка: SSO-подключение к серверу Ubuntu Server 14.04 LTS по протоколу SSH с помощью PuTTY с компьютера на базе Windows в домене Active Directory | Блог IT-KB /

Алексей, здравствуйте!

1. Можно ли организовать прокси на одном интерфейсе, например eth0?

2. Проверялась ли данная схема на домене под Server 2008?

3. Разрядность ubunte играет роль с вышеприведенной схеме.

Заранее благодарю за ответ и понимание.

1. Предполагаю что можно. Можно и зайца курить научить, но зачем...

2. В моём случае режим работы домена/леса - Windows Server 2008 R2, а контроллеры домена фигурирующие в дальнейшем описании (в следующий частях) - на Windows Server 2012 R2. Думаю, что проблем не будет и с уровнем домена/леса Windows Server 2008.

3.Описанный пример построен на базе Ubuntu Server 14.04 LTS 64-bits. За другие сказать ничего не могу.

Спасибо! Курю Ваш мануал весь день, спасибо! Очень всё емко и подробно! Вот только застрял на такой трабле: "kinit: Client 'HTTP/INTERNET.XXX.XX@XXX.XXX' not found in Kerberos database while getting initial credentials". Не сталкивались с методами решения? Быть может существует некая явная ошибка?

Спасибо!

Почитайте комментарии к заметке https://blog.it-kb.ru/2014/06/24/forward-proxy-squid-3-3-on-ubuntu-server-14-04-lts-part-4-configure-kerberos-and-ntlm-on-samba-and-winbind/

Скорее всего проблема та же, то есть используемое имя принципала в kinit не совпадает с тем, что использовалось при генерации keytab-файла

Доброго всем времени суток!

Алексей, благодарю за качественный, разобранный до мелочей материал. Многое на практике пригодилось (то что работало улучшил, что делал заново сразу старался сделать хорошо)

Сразу прошу прощения за оффтопик, не знал куда написать, если когда-нибудь будет у Вас желание и время установить на Ubuntu OpenFire server с прозрачной авторизацией в домене с клиентом Spark буду очень признателен.

На виндовом сервере все работает хорошо, но линуксовый никак не хочет достойно работать, несмотря на многочасовые усилия.

Заранее благодарю

C OpenFire на Ubuntu не имел дела, однако в своё время (до внедрения на внутри-корпоративном уровне Microsoft OCS/Lync) поднимал такой сервер на Windows Server 2003 R2 с аутентификацией в домене. Сервер OF при этом обслуживал довольно неплохо около трёх сотен клиентов (не считая прожорливости Java). Только вот вместо тормозного Spark (и прочих хромых клиентов, по крайне мере на то время) использовалась кастомная сборка Pidgin с NTLM-аутентификацией. С тех пор прошло уже много времени и утекло много воды.

Благодаря Вашей статье, вчера удалось собрать всё воедино.

Spark через SSO так и не хочет, но многое из клиентов заработало через NTLM. Pandion используем в основном.

Если у кого нить не встанут (точнее не будут как положено запускаться) компоненты интеграции советую после apt-get update/upgrade обновиться через aptitude, обновится и сама Убунта (у меня до 14.04.1) и все заработает.

Обратная ссылка: Централизованный сбор Windows Event Logs с помощью ELK (Elasticsearch — Logstash — Kibana) | Блог IT-KB /

Прошу прощения за вопрос не по теме, но насколько оправдана в плане соотношения риск/получаемая выгода виртуализация сетевого шлюза? Скорее всего я слишком узко мыслю, но у меня сложилось стойкое предубеждение, что некоторые вещи (например, сеть) виртуализировать просто не стоит.

То есть для Вас виртуализация = снижение безопасности на сетевом уровне?

Скорее не безопасности, а надежности: в моем понимании работоспособность сети не должна зависеть от работоспособности хоста виртуализации.

Дело Ваше. "Гужевой транспорт" никто не отменял :)

Can you post in English or where i can find this tutorial in English....

No. You can try the online translator.

http://www.microsofttranslator.com/bv.aspx?from=&to=en&a=http%3A%2F%2Fblog.it-kb.ru%2F2014%2F06%2F16%2Fforward-proxy-squid-3-3-on-ubuntu-server-14-04-lts-part-1-install-os-on-hyper-v-generation-2-vm%2F

Можно ли ожидать статью по поводу блокирования HTTPS с помощью Squid? Никак не получается "победить" социальные сети.

Не планируется.

Установка выполнялась в точности как написано у вас. На хост виртуализации установлены все обновления. Версия убунты 14.04 server.

* Starting Hyper-V File Copy Protocol Daemon [fail]

* Starting Hyper-V VSS Protocol Daemon [fail]

* Starting Hyper-V KVP Protocol Daemon [fail]

Вот это появляется в boot.log. Возможно, вы с этим сталкивались и знаете, как решить?

Было что-то похожее, пока не обновил все пакеты.

В том и проблема, что демон отказывался стартовать после выполнения apt-get update/upgrade/install unattened-upgrades. Я не пробовал обновляться через Aptitude (потому что не знаю, как -- зелен в *nix), возможно там другой список обновлений?

Aptitude оперирует теми же обновлениями что и apt-get, просто он более навороченный. Вполне возможно что Вы установили самую последнюю версию компонент интеграции, и там есть какие-то проблемы. Я свои системы последние месяца полтора не обновлял, поэтому пока возможно с этим и не столкнулся. Позже попробую обновить один из серверов.

Делай так , поможет.

# sudo apt-get update

# sudo apt-get install hv-kvp-daemon-init

# uname –r

# sudo apt-get install linux-tool-

# sudo apt-get install linux-cloud-tools-

Попробовал сегодня установить Ubuntu Server 14.04.2 по вашей инструкции. Столкнулся с проблемами, которые описаны выше. Демоны kpv не стартуют. Воспользовался советом Сергея и вообще всё отвалилось, даже сеть пропала. Не знаю, что делать.

Точно не помню как в последний раз я устанавливал 14.04.2

Но то что всё прошло вполне гладко это помню :)

Если не изменяет память, то делал так:

1. Установка ОС

2. sudo apt-get update

3. sudo apt-get install hv-kvp-daemon-init

4. sudo apt-get dist-upgrade

Переустановил сегодня. Попробовал сначала поставить компоненты, а потом обновить. Теперь ситуация такая:

cat /var/log/boot.log | grep Hyper

* Starting Hyper-V File Copy Protocol Daemon [OK]

* Starting Hyper-V VSS Protocol Daemon [OK]

* Starting Hyper-V KVP Protocol Daemon [OK]

ps -ef | egrep "hv.*daemon"

webmast+ 2368 2353 0 13:47 pts/1 00:00:00 egrep --color=auto hv.*daemon

DPM показывает, что бекап может только Offline.

Сегодня решил эту проблему.

Дистрибутив Ubuntu 14.04.3 LTS (GNU/Linux 3.19.0-25-generic x86_64)

$sudo apt-get update

$sudo apt-get upgrade

$sudo apt-get install hv-kvp-daemon-init

$uname -r

$sudo apt-get install linux-tools-3.19.0-25

$sudo apt-get install linux-cloud-tools-3.19.0-25

После этого всё поднялось.

ps -ef | egrep "hv.*daemon"

root 941 1 0 15:58 ? 00:00:00 /usr/lib/linux-tools/3.19.0-25-generic/hv_fcopy_daemon

root 950 1 0 15:58 ? 00:00:00 /usr/lib/linux-tools/3.19.0-25-generic/hv_vss_daemon

root 952 1 0 15:58 ? 00:00:00 /usr/lib/linux-tools/3.19.0-25-generic/hv_kvp_daemon

Рано я обрадовался. Вылез неприятный баг. После создания vss бекапа через DPM файловая система становиться доступна только для чтения. И решения вроде как пока нет..

Обратная ссылка: Централизованный сбор Windows Event Logs с помощью ELK (Elasticsearch — Logstash — Kibana) | Моя внешняя память /

Добрый день, Максим.

Частью 1 Вашей статьи пользуюсь каждый раз при установке Ubuntu server на виртуалку. Накопилось пару вопросов:

- с выходом 14.04.2 (включая обновление до этой версии) не могу просмотреть запуск компонентов интеграции через cat /var/log/boot.log | grep Hyper

- ifconfig показывает большое число dropped пакетов в rx - примерно 25%. Смотрел на разных хостах ситуация одинаковая. Какого-то пагубного воздействия в работе этих серверов не ощущаю, но сам факт смущает.

Заранее благодарю

Сейчас попробовал поставить 14.04.3 LTS и тоже столкнулся с проблемой запуска доменов Hyper-V.

Решение нашёл здесь: Running Ubuntu on Hyper-V - daemons fail

По шагам:

1. Узнаём версию ядра ОС

uname -rВ моём случае это 3.19.0-30-generic

2. Выполняем установку пакетов с подстановкой версии ядра:

apt-get install hv-kvp-daemon-init linux-tools-3.19.0-30-generic linux-cloud-tools-3.19.0-30-generic

На вопрос о доустановке пакетов соглашаемся.

3. Перезагружаем сервер и проверяем лог запуска:

cat /var/log/boot.log | grep HyperВывод не очень информативный, но по крайней мере ошибки теперь в нём не фигурируют.

4. Проверяем наличие процессов Hyper-V

ps -ef | egrep "hv.*daemon"Обратная ссылка: Настройка прокси сервера Squid 3.3 на Ubuntu Server 14.04 LTS. Часть 9. Конфигурация LightSquid | Блог IT-KB /

Обратная ссылка: Высоко-доступный балансировщик Zen Load Balancer (ZenLB) Community Edition на базе 64-битной ОС Ubuntu Server 14.04 | Блог IT-KB /

Прежде - спасибо Автору за Ваш труд по созданию подробнейшей инструкции в стиле HOW-TO.

К сожалению с интеграцией столкнулся с проблемой в следующем виде:

[code] * Starting Hyper-V File Copy Protocol Daemon [ OK ]

* Starting Hyper-V VSS Protocol Daemon [ OK ]

* Starting Hyper-V KVP Protocol Daemon [ OK ]

* Starting Hyper-V VSS Protocol Daemon [fail]

* Stopping Hyper-V VSS Protocol Daemon [ OK ]

* Starting Hyper-V File Copy Protocol Daemon [fail]

* Stopping Hyper-V File Copy Protocol Daemon [ OK ]

* Starting Hyper-V KVP Protocol Daemon [fail]

* Stopping Hyper-V KVP Protocol Daemon [ OK ][/code]

Кто с таким сталкивался и как удалось побороть?

Решилось ручным добавлением включения модулей, через запись в "/etc/initramfs-tools/modules" следующих строк:

hv_vmbus

hv_storvsc

hv_blkvsc

hv_netvsc

hv_utils

И последующего обновления образа начальной загрузки системы (initramfs):

sudo update-initramfs -u

Любопытно, а на сколько реально завести подобное на оборудовании MikroTik? Алексей Максимов, Вы не планируете в ближайшем будущем что-то подобное?

Не планируем.