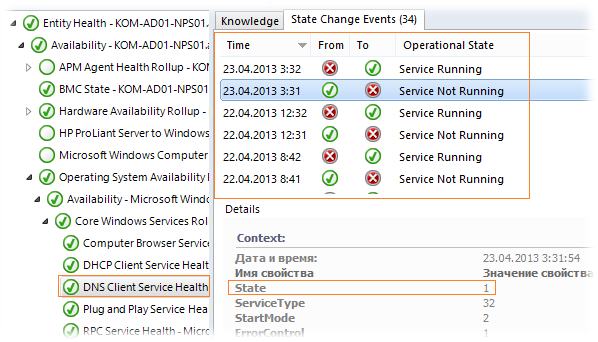

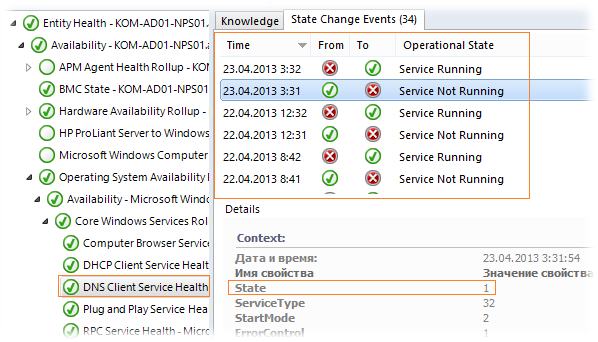

Заметил на паре серверов с Windows Server 2012 одну особенность – периодически останавливающуюся службу DNS Client, о чем назойливо сообщал SCOM:

Alert: DNS Service Stopped

Source: Microsoft Windows Server 2012 Standard

Path: KOM-AD01-NPS01.holding.com

Description: The DNS service on server KOM-AD01-NPS01.holding.com has stopped running

В эвент-логе на этих серверах можно было видеть события - сначала об остановке службы…

EventID 7036 The DNS Client service entered the stopped state.

и через некоторое время – о её повторном запуске..

EventID 7036 The DNS Client service entered the running state.

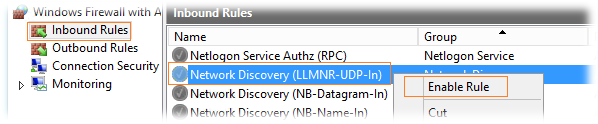

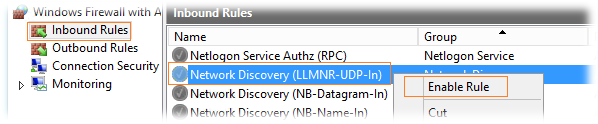

Судя по соседним событиям лога, никакого криминала в это время в системе не происходило и поэтому понять природу такого поведения клиента с наскоку не удалось. Интересно то, что на других серверах с Windows Server 2012 такого поведения службы DNS не наблюдалось и по сути эти два сервера отличались от других разве что только пониженной сетевой активностью. В ходе экспериментов удалось заметить то, что отключение Windows Firewall приводило к тому, что служба работала постоянно без остановок. Где-то на форумах в интернете (ссылку к сожалению не сохранил) наткнулся на информацию про то, что на новых системах DNS клиент может останавливаться в случае отсутствия активности. Как я понял, в Windows Server 2012 тип запуска службы DNS Client отображается как Automatic (Trigger Start), в отличие, например, от Windows Server 2008 R2, где он был Automatic, а служба при этом работала постоянно. Там же дали совет о том, что дабы заставить службу DNS Client работать без остановок, надо включить в правилах Windows Firewall разрешающее правило сетевого обнаружения - Network Discovery (LLMNR-UDP-In)

Так как в нашей сети работает DNS сервер, LLMNR нам на самом деле не нужен, но для "успокоения" SCOM этот метод оказался вполне работоспособным и вот уже более двух недель наблюдения на двух исходных серверах служба DNS Client работает без остановок.

В пуле серверов Windows Server 2022 с ролью Remote Desktop Session Host (RDSH) в пользовательских сеансах одного из серверов появилась странная проблема - перестало открываться стартовое меню при нажатии кнопки "Пуск" и перестали открываться контекстные меню в некоторых местах на нижней панели задач. Кроме этого перестало запускаться AppX приложение "Параметры" или "Settings" в англоязычном варианте (не путать с классическими апплетами управления *.cpl).

В пуле серверов Windows Server 2022 с ролью Remote Desktop Session Host (RDSH) в пользовательских сеансах одного из серверов появилась странная проблема - перестало открываться стартовое меню при нажатии кнопки "Пуск" и перестали открываться контекстные меню в некоторых местах на нижней панели задач. Кроме этого перестало запускаться AppX приложение "Параметры" или "Settings" в англоязычном варианте (не путать с классическими апплетами управления *.cpl).

RSS - Записи

RSS - Записи

Последние комментарии