![]() В оснастке управления "Event Viewer" (eventvwr.msc) на Windows Server 2022 при попытке открытия специального представления "Administrative Events", отображающего все ошибки и предупреждения из активных event-логов, мы можем столкнуться с сообщением "One or more logs in the query have errors" с отсылкой на ошибку "Access is denied" для лога "Internet Explorer". Это сообщение может здорово надоедать, если часто приходится использовать в работе данное административное представление.

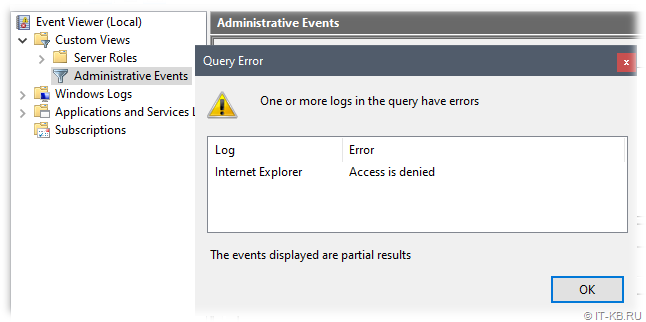

В оснастке управления "Event Viewer" (eventvwr.msc) на Windows Server 2022 при попытке открытия специального представления "Administrative Events", отображающего все ошибки и предупреждения из активных event-логов, мы можем столкнуться с сообщением "One or more logs in the query have errors" с отсылкой на ошибку "Access is denied" для лога "Internet Explorer". Это сообщение может здорово надоедать, если часто приходится использовать в работе данное административное представление.

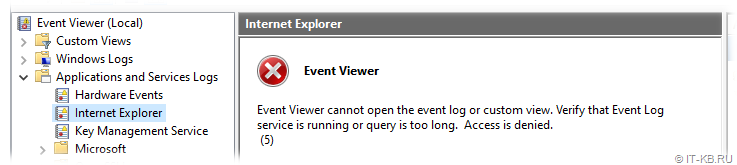

Проблема связана с тем, что в конфигурации запроса представления "Administrative Events" есть отсылка на event-лог "Internet Explorer", но при попытке доступа к этому журналу мы получаем отказ.

Проблема воспроизводится также и на Windows 11 и может быть исправлена путём корректировки настроек системного реестра Windows, отвечающих за доступ к event-логу "Internet Explorer" в ключе:

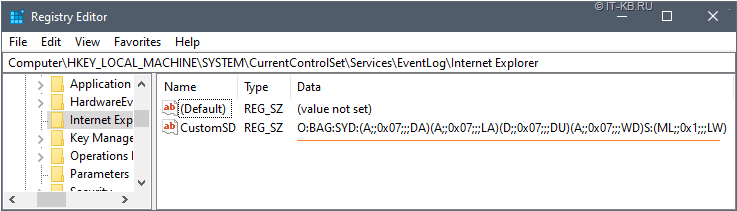

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\EventLog\Internet Explorer

На Windows Server 2022 в конфигурации по умолчанию параметр "CustomSD" имеет следующее значение:

O:BAG:SYD:(A;;0x07;;;DA)(A;;0x07;;;LA)(D;;0x07;;;DU)(A;;0x07;;;WD)S:(ML;;0x1;;;LW)

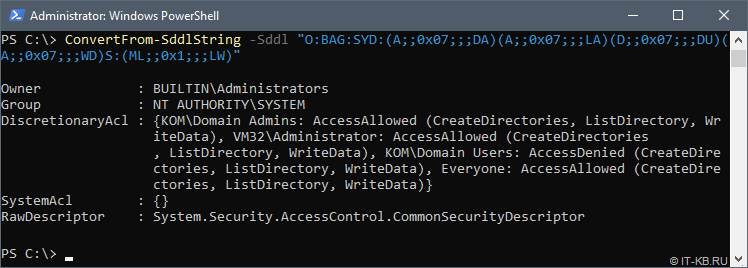

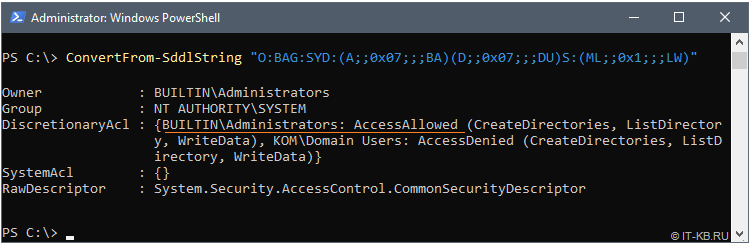

Попробуем перевести в более понятный вид это SDDL-значение с помощью PowerShell:

ConvertFrom-SddlString -Sddl "O:BAG:SYD:(A;;0x07;;;DA)(A;;0x07;;;LA)(D;;0x07;;;DU)(A;;0x07;;;WD)S:(ML;;0x1;;;LW)"

Как видим, разрешающие права имеются для группы доменных администраторов и встроенной локальной учётной записи администратора сервера. Для группы доменных пользователей установлен явный запрет. Есть также разрешающее правило для группы Everyone, но в нашем случае оно не работает (возможно это как-то связано с ранее опубликованной проблемой безопасности и последующими обновлениями Windows).

Как видим, разрешающие права имеются для группы доменных администраторов и встроенной локальной учётной записи администратора сервера. Для группы доменных пользователей установлен явный запрет. Есть также разрешающее правило для группы Everyone, но в нашем случае оно не работает (возможно это как-то связано с ранее опубликованной проблемой безопасности и последующими обновлениями Windows).

Если задачи администрирования сервером, в том числе и задачу чтения event-логов мы выполняем в контексте специальных доменных учётных записей, не имеющих прав администратора домена, то можно попробовать внести корректировку в данный набор прав в параметре "CustomSD". А именно, уберём права для группы администраторов домена "(A;;0x07;;;DA)", уберём права локальной учётной записи администратора "(A;;0x07;;;LA)", уберём права для группы Everyone "(A;;0x07;;;WD)" и добавим права для встроенной группы администраторов "(A;;0x07;;;BA)". Результирующее значение параметра "CustomSD" в этом случае получится следующим:

O:BAG:SYD:(A;;0x07;;;BA)(D;;0x07;;;DU)S:(ML;;0x1;;;LW)

Интересно то, что в Windows Server 2016, значение этого параметра в конфигурации по умолчанию … куда более "демократичное":

O:BAG:SYD:(A;;0x07;;;WD)S:(ML;;0x1;;;LW)

После изменения значения параметра "CustomSD", для вступления изменений в силу, нам потребуется взбодрить службу "Windows Event Log" (EventLog). Однако система может нам не позволить выполнить перезапуск этой службы из-за имеющихся зависимостей с другими системными службами. Поэтому самым простым вариантом будет перезагрузка системы.

После перезагрузки доступ к event-логу "Internet Explorer" должен восстановиться, а представление "Administrative Events" больше не должно нам показывать сообщения об ошибке.

RSS - Записи

RSS - Записи

Добавить комментарий