![]() Настройку Endpoint Protection (SCEP) в System Center 2012 Configuration Manager (SCCM) начинаем с поднятия роли Endpoint Protection Point (EPP) на сервере сайта верхнего уровня иерархии SCCM. В нашем случае таким сервером является сервер Central Administration site (CAS). После включения роли EPP на сайте верхнего уровня функциональность SCEP станет доступна на всех сайтах нижнего уровня иерархии.

Настройку Endpoint Protection (SCEP) в System Center 2012 Configuration Manager (SCCM) начинаем с поднятия роли Endpoint Protection Point (EPP) на сервере сайта верхнего уровня иерархии SCCM. В нашем случае таким сервером является сервер Central Administration site (CAS). После включения роли EPP на сайте верхнего уровня функциональность SCEP станет доступна на всех сайтах нижнего уровня иерархии.

Включение роли Endpoint Protection Point

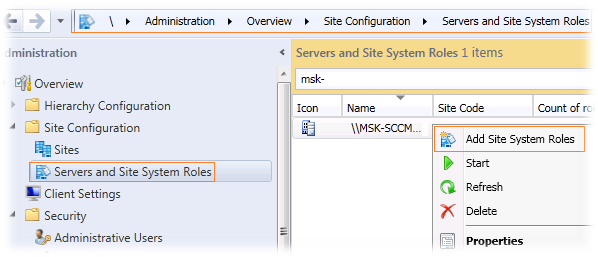

В консоли SCCM переходим в раздел

Administration\Overview\Site Configuration\Servers and Site System Roles

и выбрав сервер CAS вызываем мастер добавления ролей Add Site System Roles

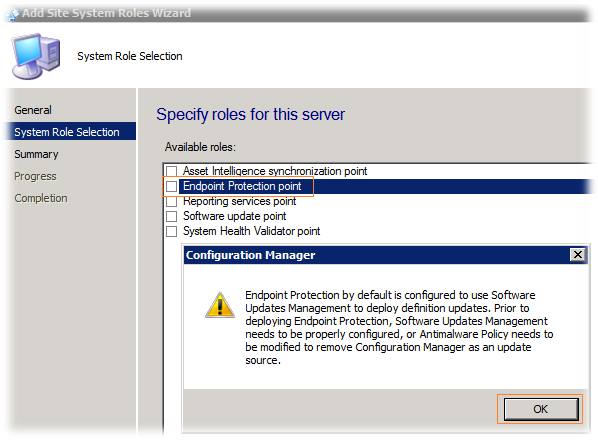

Выбираем соответствующую роль - Endpoint Protection Point и принимаем предупреждение о том что необходима дополнительная настройка источников обновления антивирусных описаний.

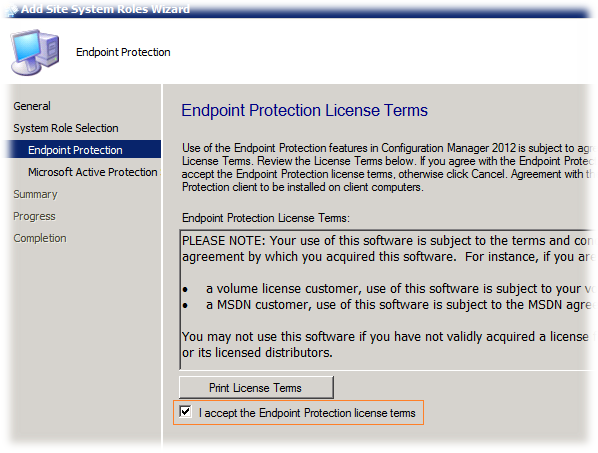

Следующим шагом принимаем условия лицензии и подтверждаем то, что у нас действительно есть право использовать SCEP в инфраструктуре SCCM

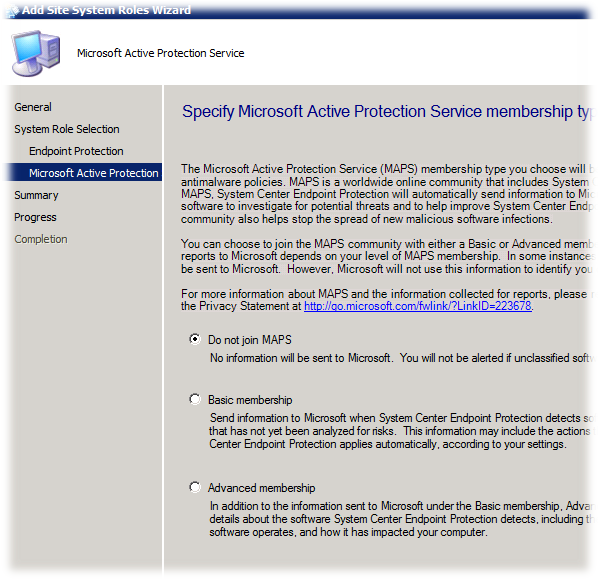

Затем нам будет предложено выбрать вариант членства в программе Microsoft Active Protection Service (MAPS) - уровень информации, которую требуется отправлять в Microsoft для помощи в разработке новых определений. Выдержка из документации по этому поводу:

Присоединитесь к службе Microsoft Active Protection Service, чтобы повысить уровень защиты своих компьютеров, предоставляя корпорации Майкрософт образцы вредоносных программ, и быстрее получать новые определения для антивредоносных приложений. Кроме того, присоединение к Microsoft Active Protection Service позволяет клиенту Endpoint Protection использовать службу динамических подписей для загрузки новых определений до того, как они будут опубликованы в Центре обновления Windows.

Если обновление антивирусных описаний более одного раза в сутки не требуется, то вполне можно отказаться от участия в данной программе.

По окончании работы мастера добавления роли можно выполнить настройку общих параметров оповещений для роли FEP. Эта настройка является глобальной для всей иерархии и должна выполняться на CAS.

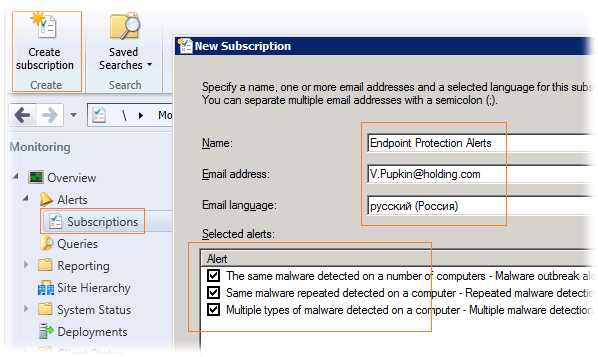

Для оповещения о проблемах SCEP (отсутствие активности клиентов, вирусные “вспышки” и т.п.) можно использовать электронную почту, создавая на сайтах иерархии соответствующие подписки на уведомления.

Прежде чем можно будет приступать к настройке подписок электронной почты на сайтах нижних уровней для получения уведомлений, необходимо настроить SMTP-сервер в иерархии. SMTP-сервер можно указать только в сайте верхнего уровня иерархии Configuration Manager.

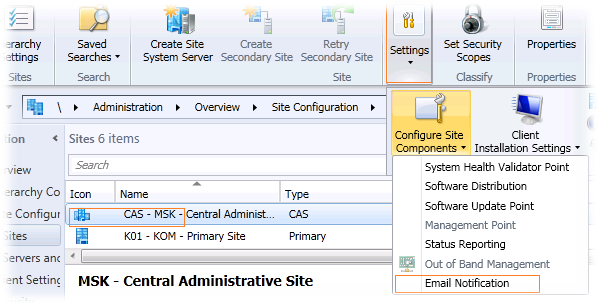

В консоли SCCM переходим в раздел

Administration\Overview\Site Configuration\Sites

и выбрав CAS вызываем настройку его компоненты Settings > Email Notification

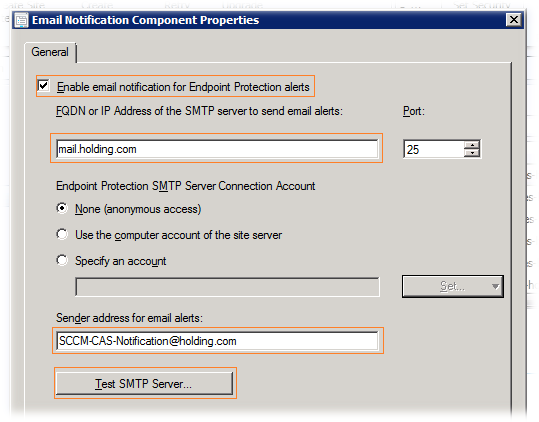

Включаем опцию оповещений, указываем имя SMTP-сервера и почтовый адрес, с которого будут отправляться оповещения. Здесь же можно протестировать функцию отправки почты.

На этом нехитрые глобальные настройки верхнего уровня закончены.

Теперь можно перейти к подчинённому первичному сайту и начать настройку уже под конкретное клиентское окружение.

Настройка оповещений по коллекциям

Определившись с тем, для каких коллекций компьютеров мы будем включать установку и использование SCEP, мы сразу можем настроить оповещения для этих самых коллекций. Сразу два замечания:

- Нельзя настраивать оповещения для коллекций пользователей

- Настройка недоступна для коллекции Все системы (All Systems).

В разделе консоли SCCM

Assets and Compliance\Overview\Device Collections

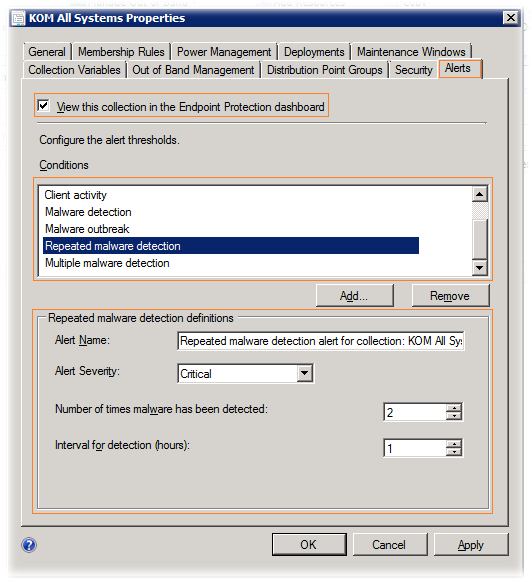

переходим к списку коллекций и открыв свойства интересующей нас коллекции переходим на закладку Alerts

Вот настройки, которые нам доступны на данный момент:

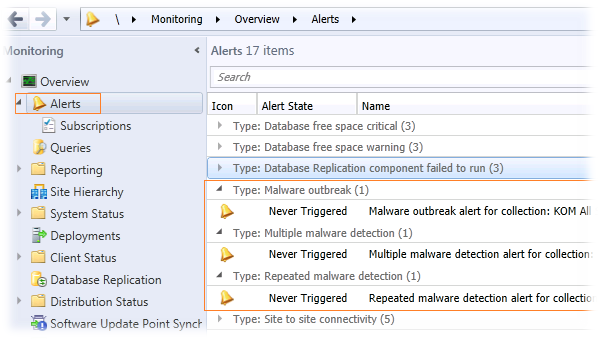

После того как включено оповещение для нужных коллекций, можно увидеть сводную информацию по всем оповещениям в разделе консоли

Monitoring\Overview\Alerts

На включенные оповещения создаём подписки в разделе консоли

Monitoring\Overview\Alerts\Subscriptions

где указываем кому именно и по каким событиям будут отправляться письма.

Настройка политик клиентов

В силу того, что дистрибутив клиента SCEP фактически распространяется на компьютеры уже при установке клиента SCCM (файл %windir%\ccmsetup\SCEPInstall.exe), то всё что нам нужно сделать для того, чтобы установить клиента SCEP на какую-либо коллекцию компьютеров, – это включить параметры политики клиента в разделе консоли

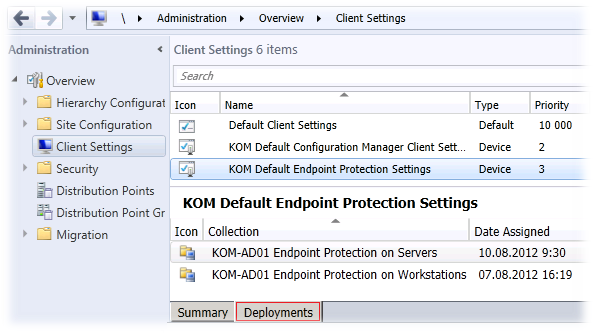

Administration\Overview\Client Settings

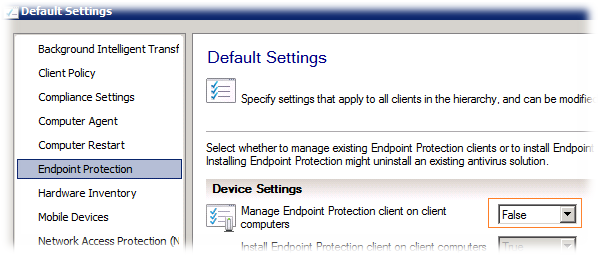

Если вы не хотите запускать установку SCEP сразу на всех компьютерах являющихся клиентами SCCM, то в клиентской политике по-умолчанию Default Client Settings можно выключить настройки в разделе Endpoint Protection…

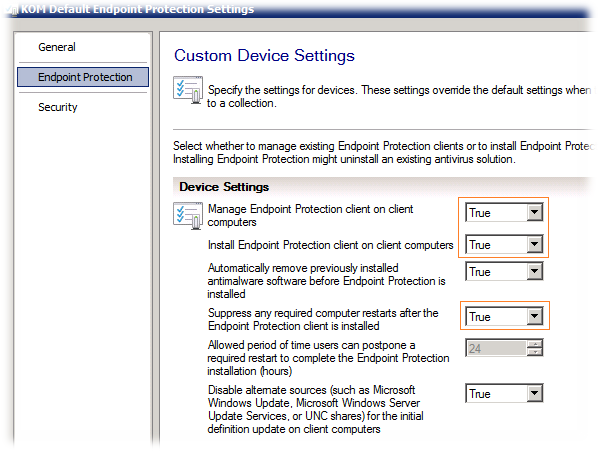

…и создать отдельную клиентскую политику с включенными параметрами SCEP…

… а затем нацелить эту клиентскую политику на определённые коллекции компьютеров, на которые вы хотите выполнить установку.

Настройка политик защиты от вредоносных программ

Разворачиваемые клиенты SCEP управляются с помощью параметров, передаваемых через механизм политик защиты от вредоносных программ - Antimalware Policies.

Подробно о настройке этих политик можно прочитать в статье Создание и развертывание политик защиты от вредоносных программ для Endpoint Protection в Configuration Manager. Несколько цитат по сути:

Политики включают сведения о расписании проверок, типах проверяемых файлов и папок, а также действиях, выполняемых при обнаружении вредоносных программ. При включении Endpoint Protection стандартная политика защиты от вредоносных программ применяется к клиентским компьютерам; однако вы можете использовать дополнительные стандартные шаблоны политик или создать собственные политики для настройки параметров работы функции в конкретной среде.

При создании и развертывании новой политики защиты от вредоносных программ для коллекции такая политика переопределяет политику по умолчанию.

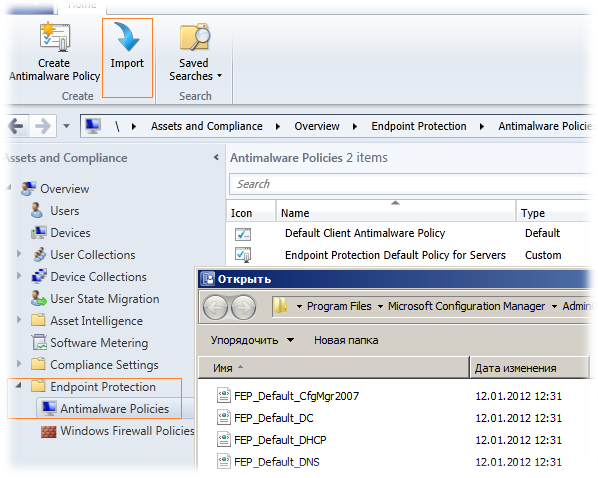

Configuration Manager включает несколько стандартных шаблонов, оптимизированных для использования в различных сценариях, которые можно импортировать в Configuration Manager. Эти шаблоны можно найти в папке <папка установки Configuration Manager>\AdminConsole\XMLStorage\EPTemplates.

Я обнаружил в этой папке 25 шаблонов, оптимизированных в основном под разные серверные роли. Чтобы не плодить лишние сущности в принципе можно собрать в основном различающиеся настройки реестра для веток

SOFTWARE\Policies\Microsoft\Microsoft Antimalware\Exclusions\Paths

SOFTWARE\Policies\Microsoft\Microsoft Antimalware\Exclusions\Processes

в один XML шаблон для серверных систем. За основу можно взять содержимое шаблона FEP_Default_DC.xml

Изучить политику по-умолчанию (Default Client Antimalware Policy) или импортировать из шаблона новую политику можно в разделе консоли SCCM:

Assets and Compliance\Overview\Endpoint Protection\Antimalware Policies

Настройки политики особой сложности не представляют, и если у вас возникнут вопросы по настройке каких либо отдельных параметров можно воспользоваться разделом Список параметров политики защиты от вредоносных программ в ранее указанном документе. У меня возник вопрос только по механизму применения исключений, который был снят в ветке обсуждения SCEP 2012 и список исключений.

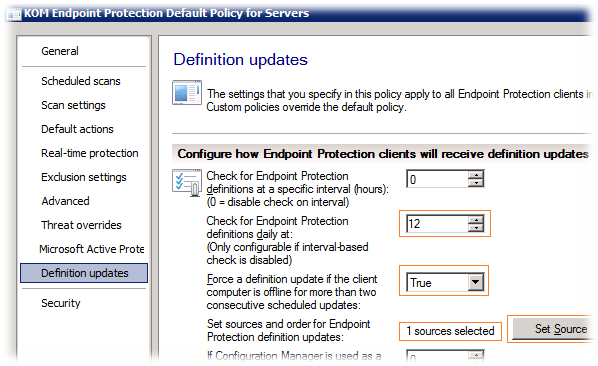

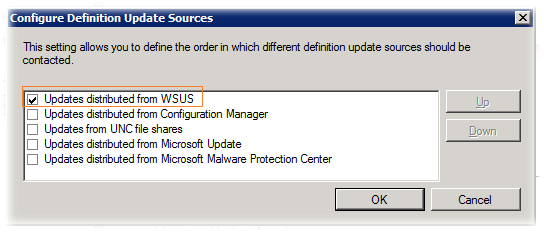

Особое внимание строит обратить на параметры настройки источников обновления антивирусных описаний. Если у вас в SCCM не используется роль Software Update Point (SUP), и для установки обновлений Windows используется локальный сервер WSUS – то его можно определить в качестве основного источника обновлений.

Источник обновлений можно указывать как единственный так и использовать их комбинацию, самостоятельно определяя приоритет их использования.

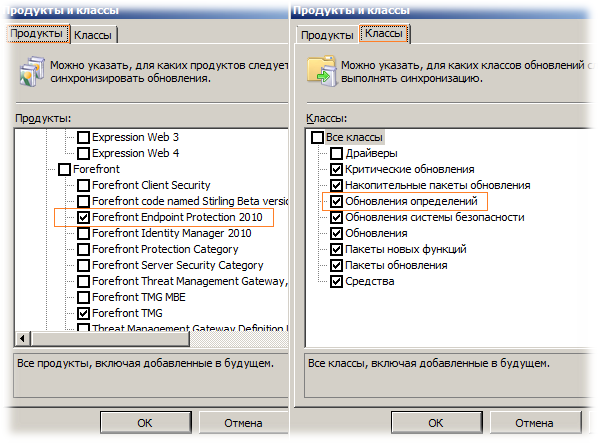

Для того чтобы локальный сервер WSUS мог выступать в качестве источника обновлений антивирусных описаний SCEP на нём должна быть включена категория Forefront Endpoint Protection 2010 и класс Обновления определений в настройках параметров синхронизации с серверами Microsoft Windows Update.

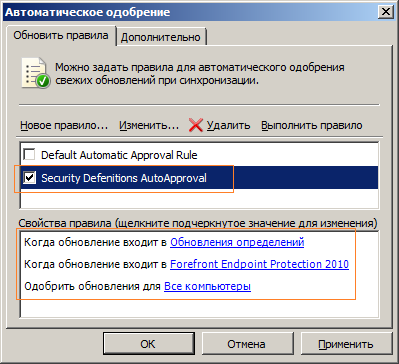

Помимо этого на WSUS должно быть создано и включено правило автоматического одобрения с соответствующими условиями

Быстрая проверка работоспособности

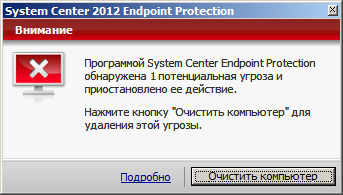

Когда антивирус уже развёрнут и настроен можно быстро проверить работоспособность реал-тайм сканирования, создав на любом защищаемом компьютере текстовый файл со следующим содержимым:

X5O!P%@AP[4\PZX54(P^)7CC)7}$EICAR-STANDARD-ANTIVIRUS-TEST-FILE!$H+H*

Сохраняем файл и смотрим на реакцию антивируса, который тут же должен будет заблокировать доступ к файлу и сообщить о найденной угрозе

Мониторинг

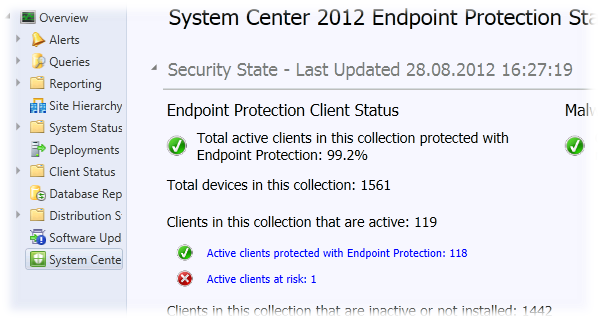

Статус текущего состояния инфраструктуры Endpoint Protection в SCCM можно видеть в разделе консоли

Monitoring\Overview\System Center 2012 Endpoint Protection Status

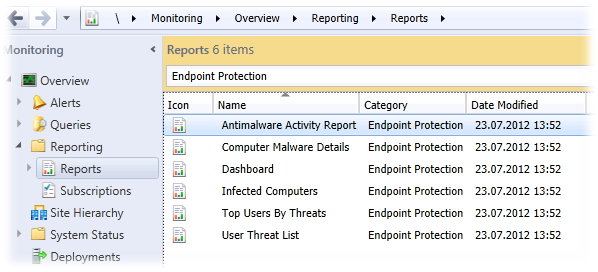

Также доступна группа отчетов в разделе консоли

Также доступна группа отчетов в разделе консоли

Monitoring\Overview\Reporting\Reports

Для расширения анализа ситуации можно самостоятельно разработать собственные отчёты, как например, это описано в статье Building Custom Endpoint Protection Reports in System Center 2012 Configuration Manager

Для расширения анализа ситуации можно самостоятельно разработать собственные отчёты, как например, это описано в статье Building Custom Endpoint Protection Reports in System Center 2012 Configuration Manager

Дополнительно есть возможность мониторить состояние клиентов SCEP с помощью пакетов мониторинга (Management/Monitoring Pack) SCCM/FEP для System Center 2012 Operations Manager.

В следующих заметках мы рассмотрим процедуру настройки роли SUP в SCCM и создание правила автоматического развёртывания (Automatic Deployment Rule) для антивирусных описаний SCEP.

Дополнительные источники информации:

Библиотека TechNet - Endpoint Protection в Configuration Manager

TechNet Edge - SCCM 2012 End Point Protection

windows-noob.com - Using System Center 2012 Configuration Manager - Part 6. Adding the Endpoint Protection role, configure Alerts and custom Antimalware Policies.

RSS - Записи

RSS - Записи

День добрый, Максим.

В раздел "Настройка политик защиты от вредоносных программ" можно добавить про маленькую, но полезную фичу про объединение политик "Merging". В "Assets and ComplianceOverviewEndpoint ProtectionAntimalware Policies" выделяем несколько политик, правой кнопкой / "Merge".

А можно ли управлять старыми клиентами из SCCM 2012 ? Fep 2010

Полагаю что нет. По крайней мере я такой информации в официальной документации не встречал. Тем более при развёртывании SCEP присходит автоматическое удаление FEP, как устаревшего продукта.

Класный мануал, но только поправьте содержимое txt файла, для проверки на работоспасобность:

X5O!P%@AP[4\PZX54(P^)7CC)7}$EICAR-STANDARD-ANTIVIRUS-TEST-FILE!$H+H*

Спасибо Святослав. Форматирование поправил.

Добрый день!

В статье Вы пишите настройку уже ПОСЛЕ того, как добавили компьютеры в коллекции. Не могли бы описать как создавать коллекции и добавлять в них сервера и рабочие станции?

Алексей, я думаю что такая процедура как создание какой-либо коллекции не заслуживает отдельного обособления как самостоятельный пост блога. Формат таких вопросов предлагаю перенести в наш форум http://forum.it-kb.ru. Там общение в режиме простой вопрос -> простой ответ с парой-тройкой скринштов вполне будет приемлемо.

Добрый день!

Не могли бы подсказать, есть ли какой то способ принудительно обновить базы антивируса на клиентских машинах? Система настроена так же как в этом мануале, агенты установлены, вслед за ними встал ендпоинт. Но в мониторинге пишет что очень много компов с базами старше 1 недели, а с современными всего 2. Никак не могу найти как заставить его обновляться чаще. Если сталкивались с чем то похожим подскажите пожалуйста!

Добрый день! Отличная статья, единственный вопрос: имеется коллекция со всеми рабочими станциями. В свойствах данной коллекции настроены оповещения (галочка стоит, условия выставлены все, которые связаны с обнаружением вредоносных программ). Во вкладке "Мониторинг" - "Все оповещения" данное оповещение присутствует. Однако состояние оповещения "Никогда не активировалось". Во вкладке "Компьютеры" данного оповещения за сегодня (26.02) имеются рабочие станции, на которых было найдено вредоносное ПО, но состояние оповещения всё равно "Никогда не активировалось". На данное оповещение была создана подписка, соответственно письма не приходят.

Вопрос: оповещение нужно где-то вручную активировать или оно само должно активироваться? Быть может, где-то ещё есть какие-то настройки по созданию оповещений, которые я не учёл? Заранее спасибо за ответ!

Проблема была в базе данных, в таблице alertfortrigger. Подробное описание решения можно посмотреть в технетовской статье https://social.technet.microsoft.com/Forums/en-US/29516d96-6b3a-47de-abd4-97d3f1a4ee83/configuration-manager-alerting-never-triggered?forum=configmanagergeneral.

Спасибо за отличную статью!

Но я столкнулся с проблемой. Делал всё по статье. Создал коллекцию из 4-х серверов (один из которых - сам сервер SCCM). Создал новую политику для серверов - и она не применяется. В EP написано: "Real time protection: Off", "Virus and spyware definitions: Out of date". Обновления настроил ставиться через WSUS (оставил только эту галочку, остальные снял), WSUS тоже настроил. Если открыть HELP EP, то там только три строчки: "Antimalware Client Version: 4.1.522.0

Policy Name: Antimalware Policy

Policy Applied: 18.06.2015 at 6:12".

Т.е. обновление в 6:12 вроде бы как и применилось, но моя политика называется: "_1_Endpoint Protection Default Policy for Servers".

Что делать, куды бечь, какие логи посоветуете смотреть?

Разобрался в чём проблема. EP ставился в тестовом домене, в котором был, в т.ч., и свой сервер WSUS с определениями для Endpoint Protection, а групповая политика вела машины на другой сервер. И пока клиенты EP не получили обновлений - защита не включилась.

Теперь по поводу названия политики: она так и осталась с названием "Antimalware Policy", но я нашёл толковую статью, где объясняется почему так. Может кому-то пригодится: http://www.niallbrady.com/2013/02/17/how-can-i-determine-what-antimalware-policy-is-applied-to-my-scep-2012-sp1-client/

Здравствуйте!Подскажите, пожалуйста, как можно сделать общую папку с обновлениями,чтобы к ней обращались клиентские компьютеры?и как прописать путь до этой общей папки с обновлениями для компьютеров, которые не в домене?

Заранее, спасибо!