Для мониторинга серверов вне домена (рабочие группы или недоверенный домен) архитектура SCOM, в качестве использования основного метода, предполагает использование дополнительной роли - Gateway Server. Подход с развертыванием дополнительного сервера SCOM с ролью Gateway Server имеет смысл в том случае, если количество подключаемых к системе мониторинга объектов велико, и Gateway Server выполняет в таком случае роль доверенного посредника между агентами вне домена и доменным сервером управления. В случае же если количество серверов в рабочей группе (или же в недоверенном домене) невелико – можно использовать другой метод – взаимная аутентификация клиента вне домена (агента мониторинга) и сервера управления в домене на основе цифровых сертификатов.

Описание процедуры подключения сервера в составе рабочей группы к серверу управления SCOM в составе домена.

Основные этапы:

1. Импортирование корневого сертификата доверенного центра сертификации.

2. Создание и установка сертификата на сервер управления.

3. Создание и установка сертификата на сервер в составе рабочей группы

4. Экспорт сертификата для дальнейшего использования в SCOM

5. Включение разрешения ручной установки агентов мониторинга на сервере управления

6. Установка агента мониторинга на сервер в составе рабочей группы

7. Импорт сертификата в агент мониторинга с помощью утилиты MOMcertimport

8. Одобрение агента на сервере управления

1. Импортирование корневого сертификата доверенного центра сертификации.

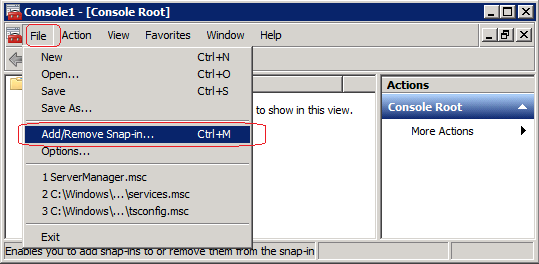

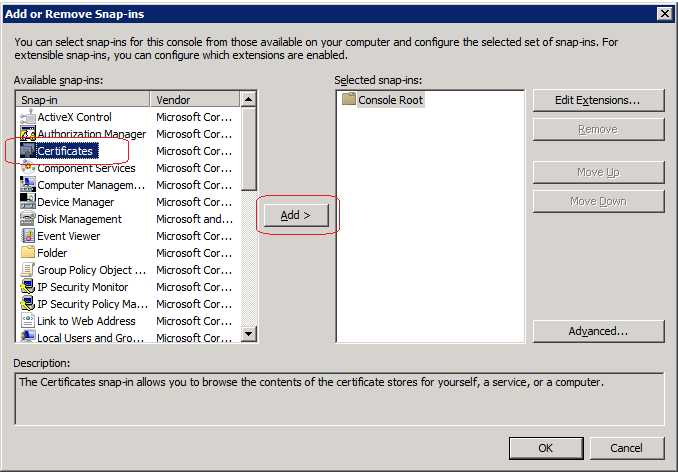

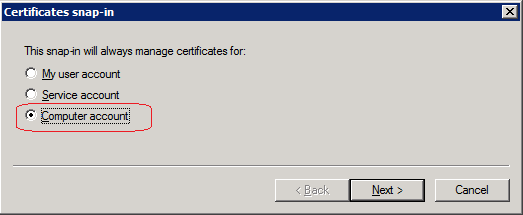

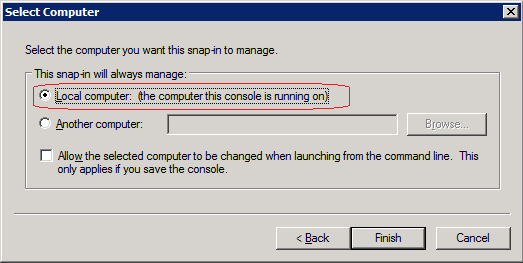

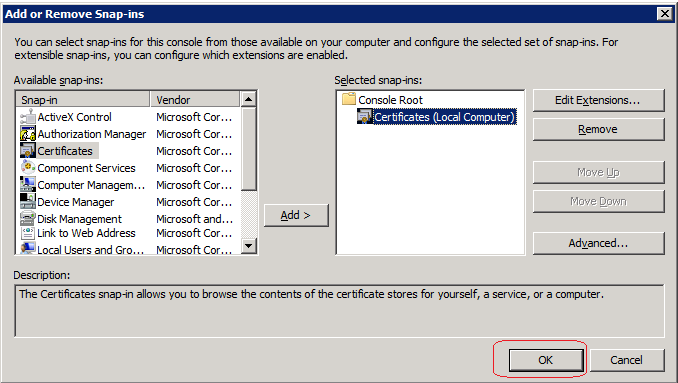

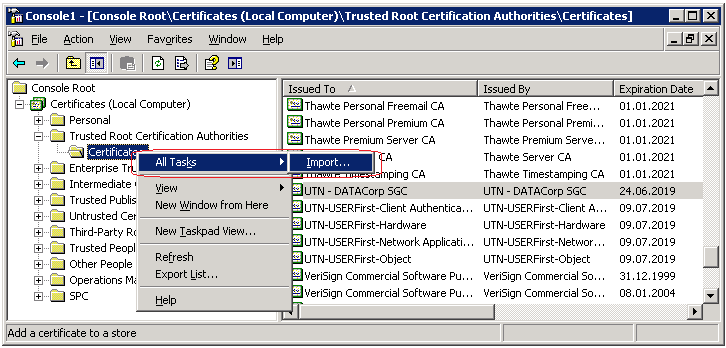

В рамках доменной инфраструктуры распространение корневых сертификатов доверенных центров сертификации может быть реализовано с помощью механизмов доменных групповых политик (GPO) . Таким образом, мы предполагаем, что на доменном сервере управления SCOM уже установлен корневой сертификат доверенного центра сертификации. Это можно проверить на сервере SCOM открыв оснастку mmc.exe и добавив в неё Snap-In – Certificates для Computer account как это отображено на скриншотах.

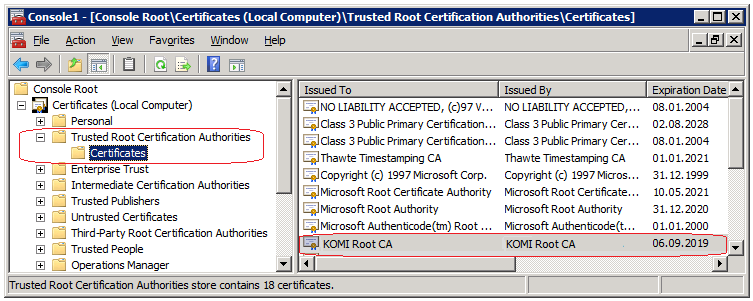

После того как мы подключимся к консоли управления сертификатами, переходим в область Trusted Root Certification Authorities и убеждаемся в том, что там присутствует сертификат нашего локального доверенного центра сертификации, от имени которого мы в дальнейшем будем выдавать сертификаты для наших не доменных клиентов и самого SCOM сервера.

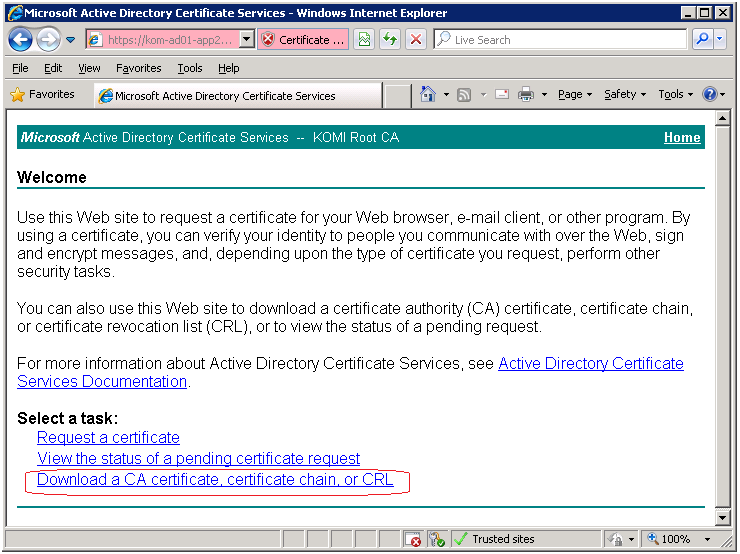

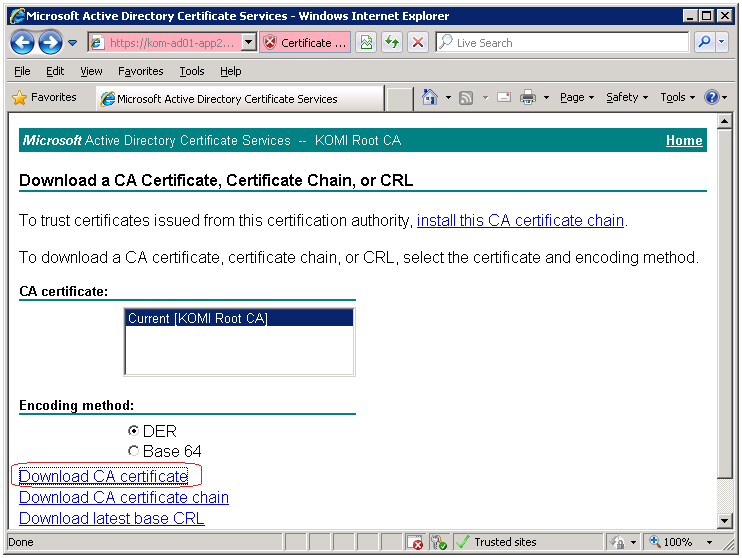

Подобным образом проверяем наличие корневого сертификата и на не доменном сервере, на который мы в дальнейшем будем устанавливать агента SCOM. Если корневой сертификат не установлен то можно, например, открыв вэб-узел службы сертификации получить корневой сертификат для его последующего импорта в хранилище корневых сертификатов компьютера. Например, в нашем случае, это будет https://kom-ad01-app23.MyDom.com/certsrv/

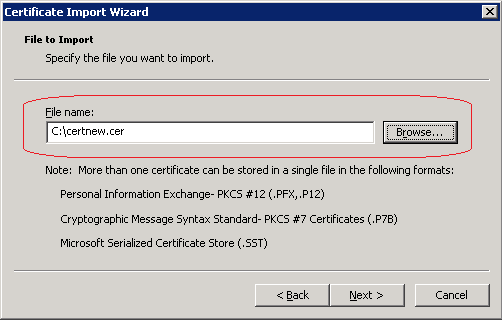

После того как мы сохранили предложенный корневой сертификат на локальный диск, можно импортировать его используя уже знакомую консоль управления сертификатами.

В открывшемся мастере импорта сертификатов указываем расположение полученного файла корневого сертификата

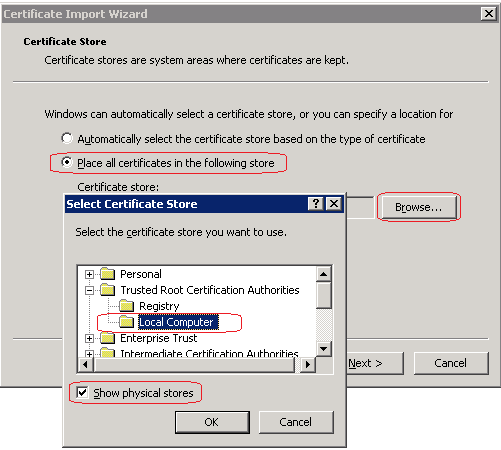

Затем выбрать хранилище сертификатов - Trusted Root Certification Authorities - Local Computer (будет отображаться, только если включена опция Show physical stores)

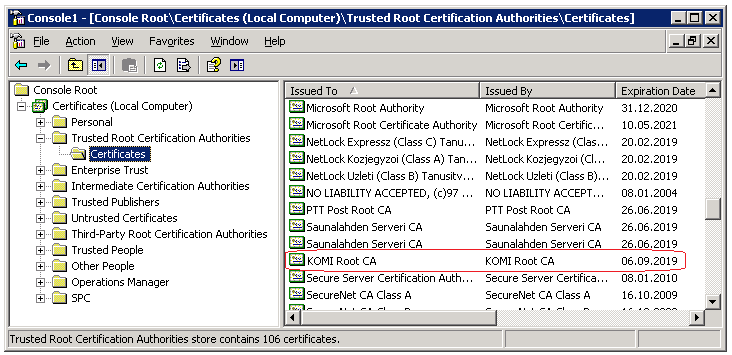

После успешного импорта сертификата снова проверим его наличие в указанном нами хранилище сертификатов

На этом этап установки корневого сертификата доверенного центра сертификации можно считать законченным.

2. Создание и установка сертификата на сервер управления.

Эта процедура выполняется один раз (на период действия сертификата) на сервере управления, к которому необходимо подключить агентов вне домена.

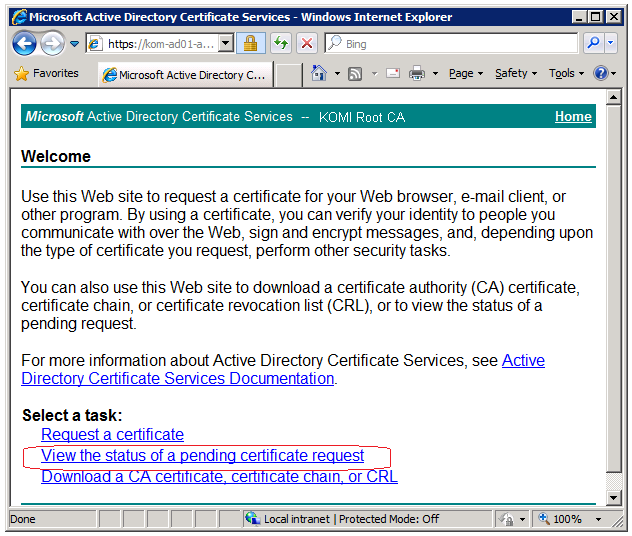

- Логинимся на сервер управления с правами администратора и в вэб-браузере открываем URL доверенного центра сертификации (например https://kom-ad01-app23.MyDom.com/certsrv/ )

- Выбираем пункт “Request a certificate”

- Выбираем пункт “advanced certificate request”

- Выбираем пункт “Create and submit a request to this CA”

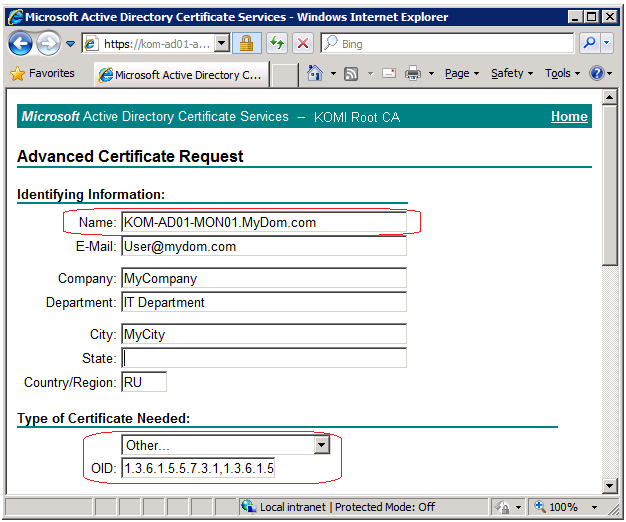

- Для формирования запроса заполняем необходимые реквизиты:

Name: Managementserver.domain.com (например KOM-AD01-MON01.MyDom.com)

Type: Other

OID: 1.3.6.1.5.5.7.3.1, 1.3.6.1.5.5.7.3.2

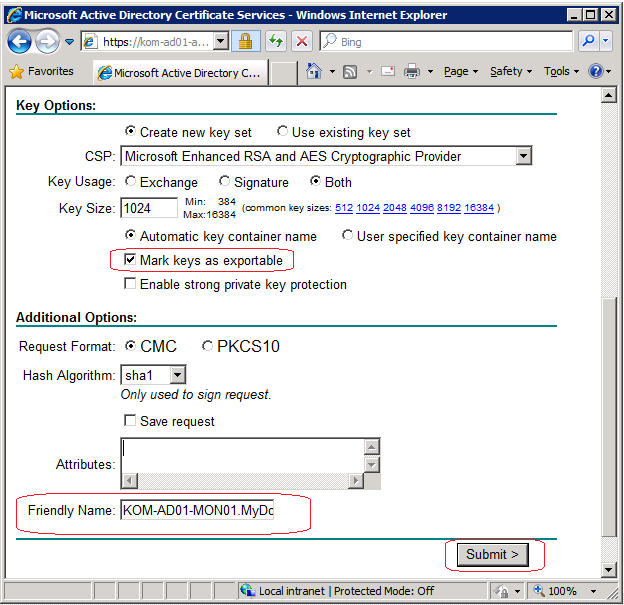

Отмечаем атрибут - Mark key as exportable

Friendly name: Managementserver.domain.com (например KOM-AD01-MON01.MyDom.com)

· Затем выбираем пункт “Submit” и закрываем веб-браузер.

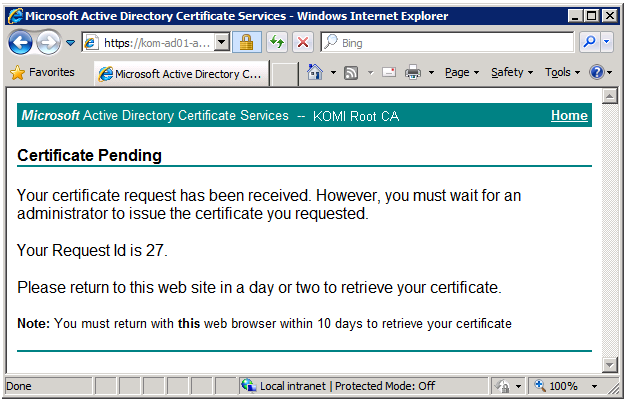

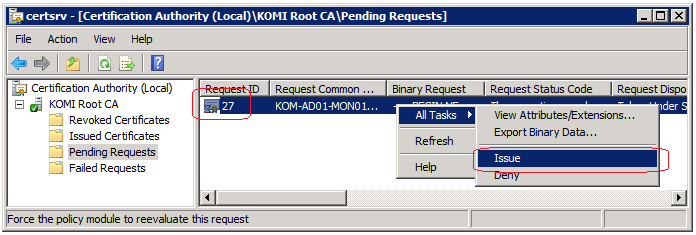

· Отправленный запрос должен быть обработан администратором центра сертификации, то есть оправленный запрос должен быть одобрен и на его основе центром сертификации будет сгенерирован сертификат.

После того как это выполнено, переходим к следующему шагу.

· С сервера управления с правами администратора и в вэб-броузере открываем URL доверенного центра сертификации (например https://kom-ad01-app23.MyDom.com/certsrv/ )

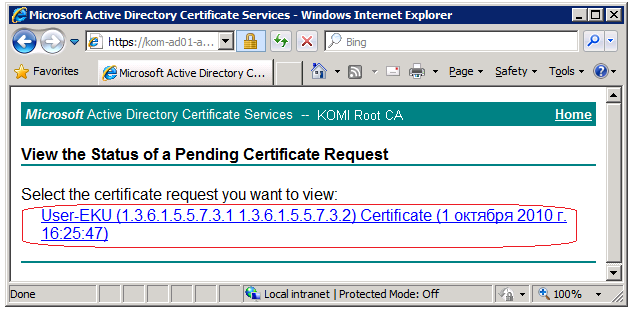

Выбираем пункт “View status of a pending certificate request”

· Если администратор центра сертификации выдал на ранее сформированный запрос сертификат, то мы увидим наименование этого сертификата, и выбрав его сможем выполнить его установку.

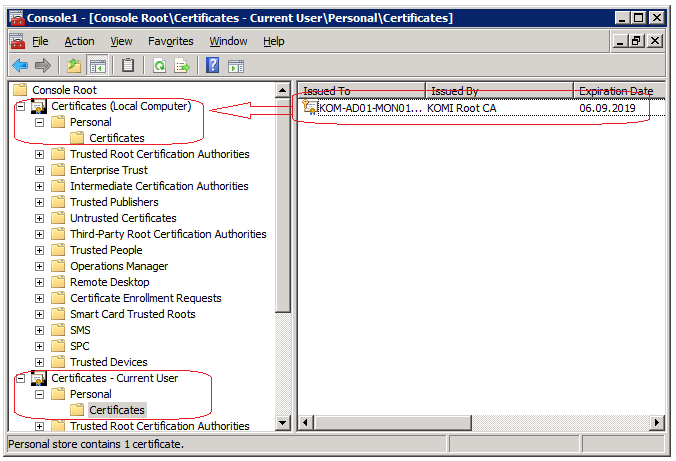

Необходимо учитывать тот факт, что процедура установки сертификата через веб-браузер по умолчанию поместит этот сертификат в хранилище текущего пользователя и при необходимости можно переместить этот сертификат в раздел Личное (Personal) хранилища Локальный компьютер с помощью mmc оснастки управления сертификатами. Для этого вышеописанным методом подключим в оснастку оба этих хранилища сертификатов и обычным перетаскиванием переместим полученный сертификат в хранилище Локальный компьютер.

3. Создание и установка сертификата на сервер в составе рабочей группы

Процедура создания и установки сертификата для сервера в составе рабочей группы идентична вышеописанной процедуре для сервера управления с одним только отличием – при формировании запроса в атрибутах Name и Friendly name необходимо указать NetBIOS имя сервера для серверов находящихся в составе рабочих групп и FQDN имя для серверов находящихся в составе недоверенных доменов.

4. Экспорт сертификата для дальнейшего использования в SCOM

Эта процедура проделывается один раз (на период действия сертификатов) на сервере управления и на сервере в составе рабочей группы или не доверенного домена.

- Логинимся на сервер с правами администратора

- Запускаем приложение MMC.EXE

- По описанной ранее процедуре добавляем в открытую консоль оснастку Сертификаты (Certificates) с помощью команды меню консоли «Add/remove Snap-in». В процессе добавления оснастки выбираем «Computer account» и «local computer»

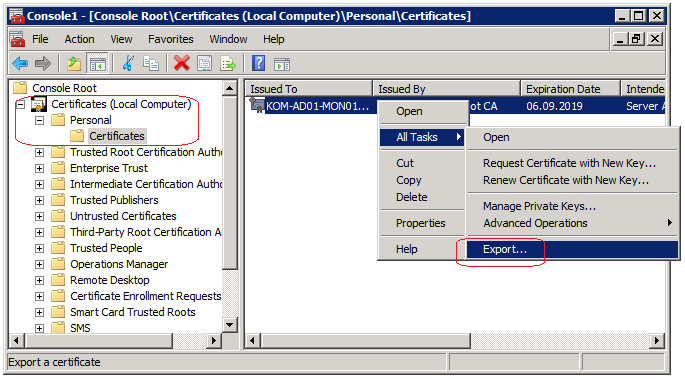

- Переходим в раздел “Certificates (Local Computer)personalCertificates”

- Устанавливаем курсор на ранее созданном сертификате и в контекстном меню выбираем пункт Экспорта сертификата (“All tasks > Export”)

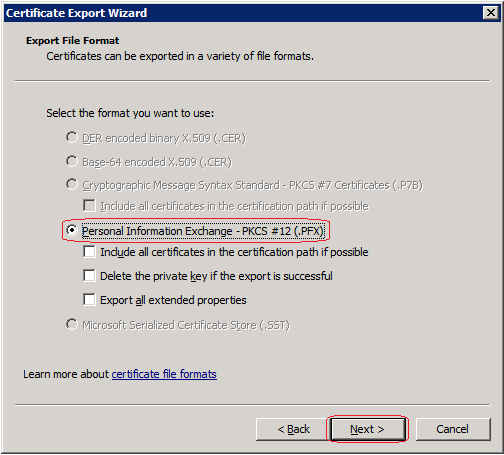

- В открывшемся Помощнике экспорта сертификатов выбираем следующие параметры экспорта : “Yes , Export the private key”

“Personal Information Exchange – PKCS #12 Certificates (PFX)”

“Enable Strong protection” (если присутствует)

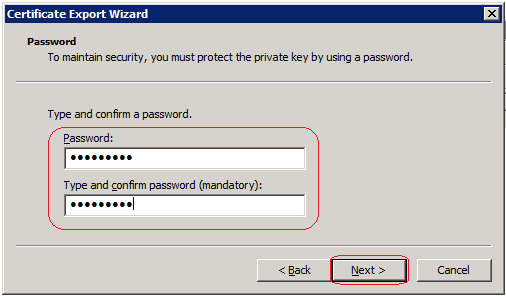

- Набираем произвольный пароль для экспорта

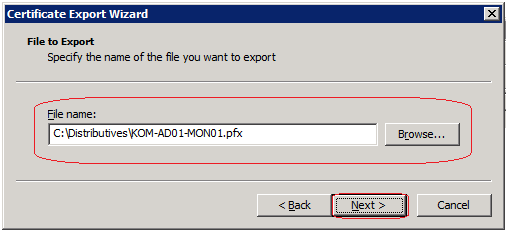

- Сохраняем экспортированный сертификат на диск (Например С:ServerName.pfx)

- Закрываем консоль MMC

В дальнейшем выгруженный сертификат в формате *.pfx мы будем использовать на шаге 7.

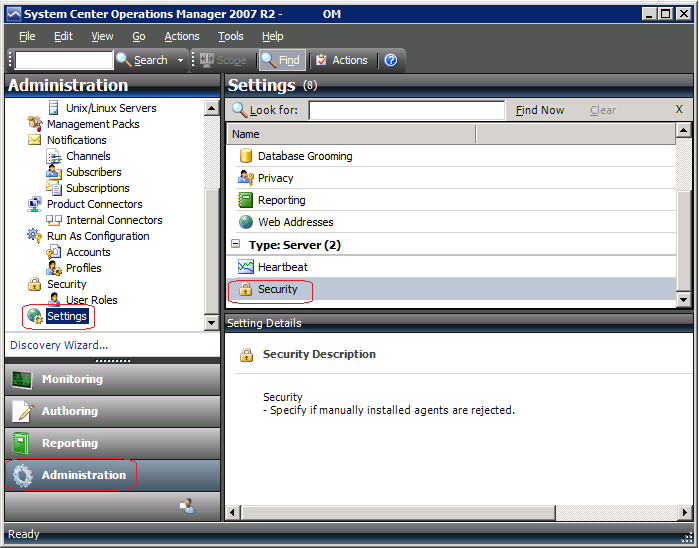

5. Включение разрешения ручной установки агентов мониторинга на сервере управления

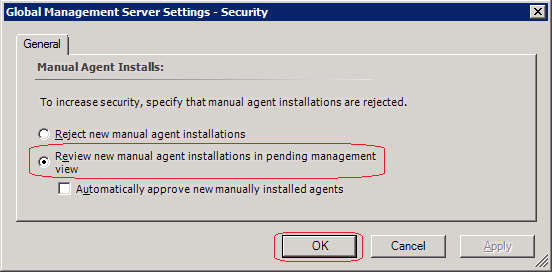

Прежде чем начать ручную установку агентов мониторинга на сервера в составе рабочих групп или недоверенных доменов, требуется на сервере управления SCOM включить опцию принятия на одобрение таких агентов. Путь к данной опции в консоли SCOM: «Administration -> Settings -> Security»

В свойствах «Security» сервера управления на закладке «General» необходимо включить опцию «Review new manual agent installation in pending management view»

6. Установка агента мониторинга на сервер в составе рабочей группы.

Установка агентского ПО на сервер вне доверенного домена или рабочей группы может быть выполнена как вручную, так и с использованием дополнительных сторонних средств автоматизации.

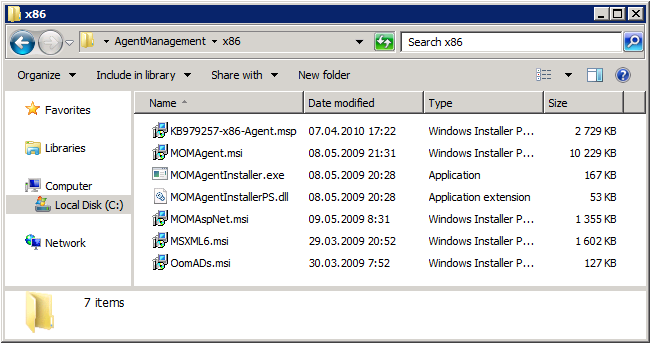

Для начала с сервера управления скопируем на клиентский сервер папку с файлами, необходимыми для установки агентского ПО. По умолчанию эта папка расположен а каталоге C:Program FilesSystem Center Operations Manager 2007AgentManagement и зависит от используемой архитектуры ОС клиентского сервера. В нашем случае это будет содержимое папки x86

Перед установкой самого агента SCOM необходимо установить пакет MSXML6.msi (в случае если этот компонент не был установлен в систему ранее). После этого запускаем программу установки самого агента SCOM 2007 R2 из пакета MOMAgent.msi

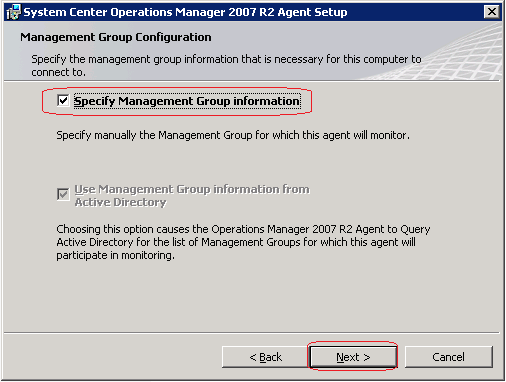

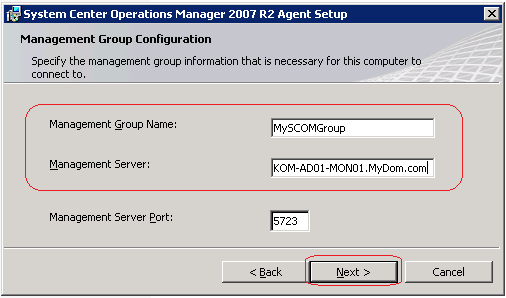

Процесс установки не представляет собой ничего сложного и требует только указания имени группы управления, сервера управления и TCP порта (по умолчанию 5273).

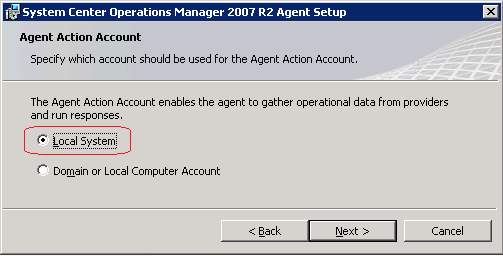

В процессе установки также запрашивается значение учетной записи «Agent Action Account» - рекомендуется использовать выбранную по умолчанию учетную запись «Local System».

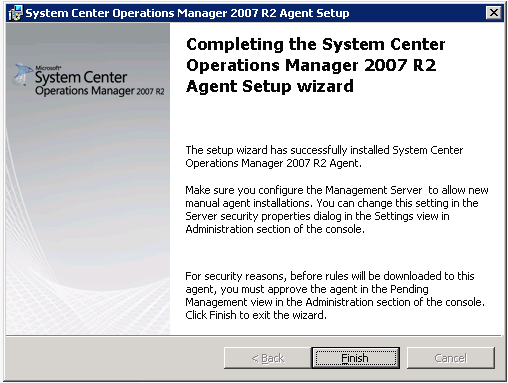

Сразу после установки агента мы можем применить последнее обновление к нему. На момент написания этой заметки это CU#2 для SCOM 2007 R2 (в нашем случае это пакет - KB979257-x86-Agent.msp). Его установка проходит без каких либо запросов.

На этом ручную установку агента SCOM можно считать законченной.

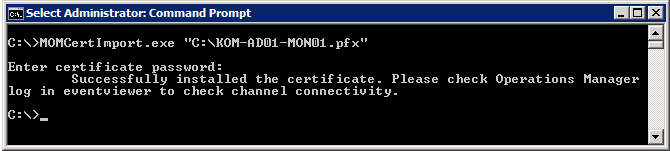

7. Импорт сертификата в агент мониторинга с помощью утилиты MOMcertimport.

Эта процедура проделывается один раз (на период действия сертификатов) на сервере управления и сервере в составе рабочей группы или недоверенного домена.

- Скопируйте файл MOMcertimport.exe из каталога SupportToolsi386 или SupportToolsAMD64 в составе дистрибутива SCOM 2007 R2 на целевой сервер. Запустите командную строку cmd.exe и поменяйте текущий каталог на тот в который скопировали MOMcertimport.exe

- Выполните команду импорта экспортированного ранее сертификата:

MOMcertimport.exe «С:Server.pfx»

При запросе пароля введите пароль указанный в процессе экспорта сертификата

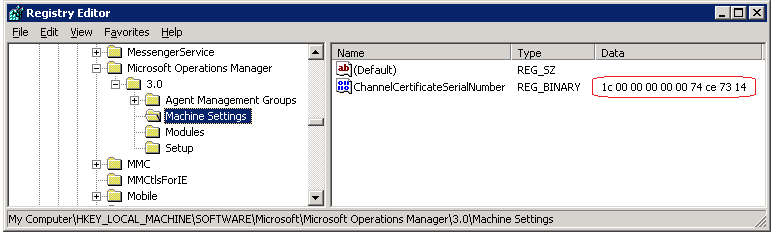

По сути утилита momcertimport.exe делает только одну вещь — прописывает серийный номер сертификата, который должен использовать SCOM, в ветку реестра HKEY_LOCAL_MACHINESOFTWAREMicrosoftMicrosoft Operations Manager3.0Machine Settings (параметр ChannelCertificateSerialNumber).

Данный ключ с правильным серийным номером сертификата должен быть прописан на каждом компьютере, который будет аутентифицироваться с помощью сертификатов.

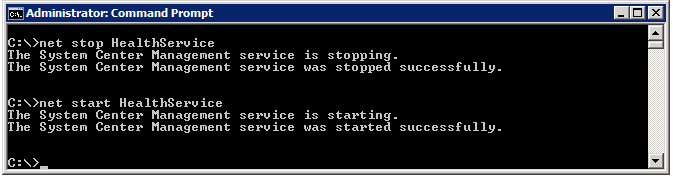

- Перезапустите службу «System Center Management»

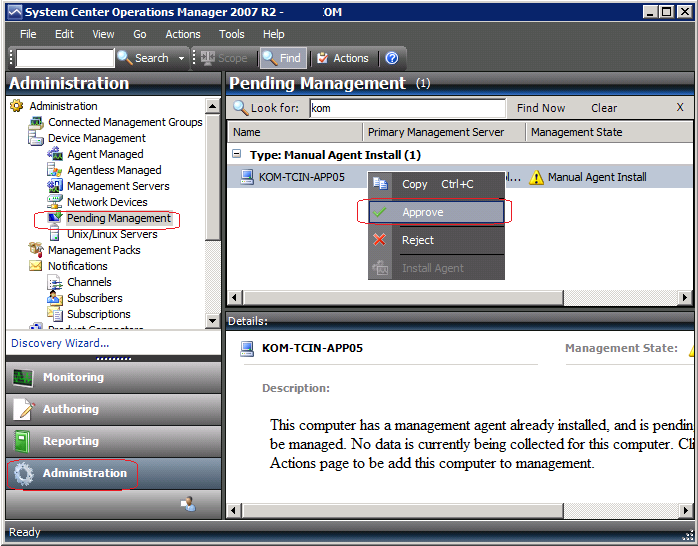

8. Одобрение агента на сервере управления

В консоли администрирования SCOM (Operations Manager Console) перейдите на закладку «Administration» и выберете пункт «Pending Management». Выберете появившийся сервер в составе рабочей группы и выполните для него одобрение (“Approve”). После одобрения клиент будет перемещён в группу «Agent Managed»

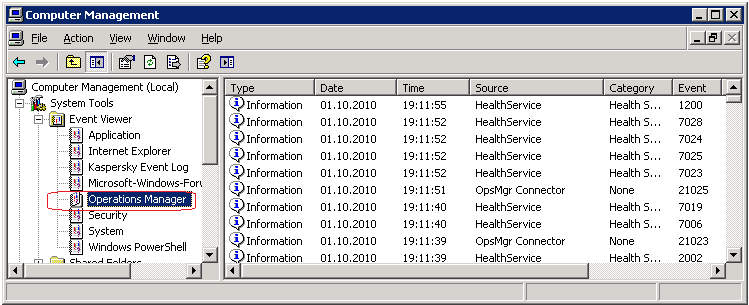

На этом процедуру установки и привязки внедоменного агента можно считать оконченной. Состояние работы агента можно в дальнейшем можно отслеживать по созданному после установки агента журналу событий

Если между сервером управления и агентом SCOM имеются брандмауэры, то возможно потребуется дополнительная их настройка. Информацию о портах, необходимых для штатной работы агента SCOM можно найти здесь:

- TechNet Library - Operations Manager 2007 R2 Supported Configurations

- TechNet Library - Using a Firewall with Operations Manager 2007

Дополнительная информация по теме:

- KB947691 - When you try to install a System Center Operations Manager 2007 agent on a workgroup computer without using a gateway server, Operations Manager 2007 cannot see the workgroup computer

- TechNet Blogs - System Center Operations Manager - Obtaining Certificates for Ops Mgr via Command Line or Script

RSS - Записи

RSS - Записи

Подскажите!

Friendly Name в Microsoft Active Directory Certificate Services нужно указать сервер который нужно мониторить или тот который будет мониторить?

Тот который будет мониторить, то есть имя сервера SCOM

При установке агента в рабочей группе лучше отключать получение информации агентом SCOM из AD через реестр

SYSTEMCurrentControlSetServicesHealthServiceParametersConnectorManager EnableADIntegration=0

или устанавливая через CLI

MOMAgent.msi USE_SETTINGS_FROM_AD=0 MANAGEMENT_GROUP="group" MANAGEMENT_SERVER_DNS=IP /qb

Не описан процесс создания шаблона CA

http://support.microsoft.com/kb/947691/en-us?fr=1

Если экспортировать сертификата из оснастки MMC, то MOMCertImport выдает ошибку

Error description: Catastrophic failure

Error code: 8000FFFF

ImportPFXCertificate failed

Для экспорта надо использовать командную строку

certutil.exe -privatekey -exportpfx "" C:\Distr\om.pfx nochain

Там, где в команде отображены кавычки, необходимо указать Subject Name экспортируемого сертификата.

Наврал - при экспорте сертификата из MMC я не снял флаг "Include all certificates...".

Параметр "nochain" делает то же самое - экспортирует только один сертификат.

Ошибку можно оставить как знак того, что сертификат экспортирован неправильно.

Обратная ссылка: Мониторинг Lync Edge через SCOM | vMind.ru /

Доброго дня.

А нет ли у кого такой же детально описанной процедуры только для DPM?

Спасибо.

1)

http://systemcenter-virtual.blogspot.ru/2012/06/dpmdeploying-dpm-agent-to-untrusted-or.html

http://kevingreeneitblog.blogspot.ru/2011/10/resolving-dpm-2012-untrusted-domain.html

https://rlevchenko.com/2013/02/04/deploying-dpm-agent-2012-to-untrusted-or-workgroup-computers/

2)

https://blogs.technet.microsoft.com/dpm/2012/04/23/how-to-use-certificates-to-authenticate-computers-in-workgroups-or-untrusted-domains-with-data-protection-manager/

https://blogs.technet.microsoft.com/dpm/2011/09/01/dpm-2012-certificate-based-protection/

https://technet.microsoft.com/en-us/library/hh757942(v=sc.12).aspx