В предыдущем посте Установка серверных компонент Microsoft Forefront Client Security на Windows Server 2008 (в топологии с одним сервером) мы выполнили установку серверных компонент Forefront Client Security (FCS). Настало время произвести настройку сервера FCS и выполнить развертывание клиентов.

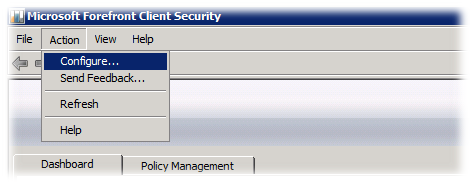

При первом запуске консоли FCS будет запущен мастер настройки подключения консоли к серверным компонентам. Последовательно пройдём все шаги мастера и укажем все необходимые данные, которые ранее были нами использованы в процессе установки серверных компонент FCS. Указанные данные при необходимости можно будет изменить в любой момент, вызвав в меню консоли Action > Configure.

После того как работа мастера первоначальной настройки завершена, мы получим доступ к текущей статистике о состоянии антивирусной защиты на закладке Dashboard.

Теперь нам нужно создать и настроить политику настройки клиентов FCS. Для этого в консоли FCS переходим на закладку Policy Management и создаем новую политику (New Policy). В своем примере я рассматриваю вариант с созданием и применением одной политики на всех клиентов FCS, однако, реальное количество применяемых политик в вашей среде может быть больше и зависеть от разных факторов.

Подробно останавливаться на настройке создаваемой нами политики мы не будем, так как интерфейс свойств политики достаточно интуитивно понятен. Подробное описание параметров политик можно найти в официальной технической документации на русском языке: Microsoft Forefront Client Security - Планирование политик.

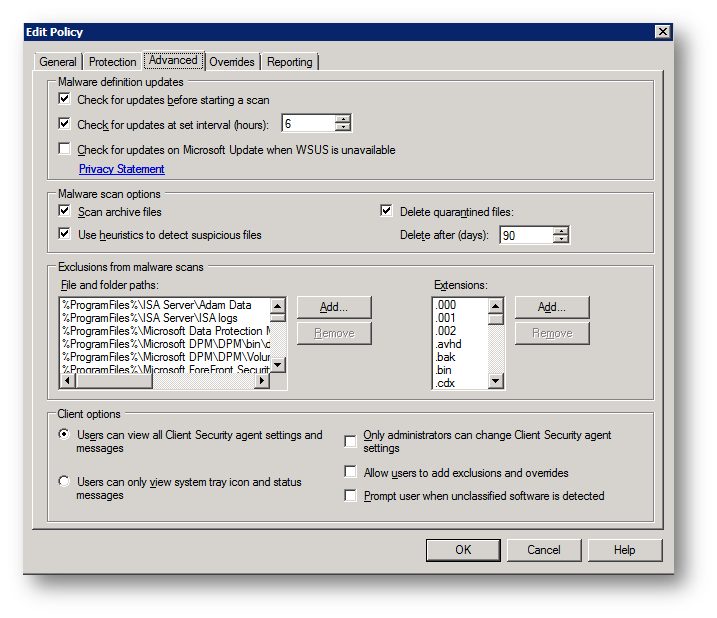

Замечу, однако, то, что сразу стоит уделить внимание настройке исключений файлов, папок и расширений файлов, которые не должны подвергаться антивирусному сканированию, чтобы после развертывания клиентов и применении данной политики не получить проблем с доступностью и производительностью приложений. Рекомендации по настройке исключений опубликованы ранее в посте Настройка исключений для антивирусного ПО.

Так же рекомендую включить удаление устаревших файлов из карантина на клиентах по истечению определенного периода в днях (максимально возможное значение 100 дней).

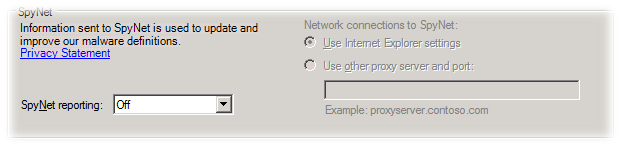

Возможно, вы не захотите, чтобы все ваши клиентские компьютеры не участвовали в программе SpyNet и не отправляли информацию в Microsoft, в таком случае выполните соответствующий выбор на закладке Reporting свойств политики.

После того как мы закончили настройку нашей политики, мы должны определиться с тем на какую совокупность компьютеров мы хотим установить клиентскую часть FCS и сконфигурировать их нашей политикой. Так как основным способом распространения и настройки клиента является применение объектов доменных групповых политик (GPO), мы специально создадим в домене отдельную групповую политику для этой задачи (рекомендую не использовать уже существующие продуктивные GPO а именно создать новую отдельную политику и отказаться от её дальнейшего редактирования в ручную).

Для создания политики используем консоль Group Policy Management установленную на нашем сервере в процессе развертывания серверных компонент FCS.

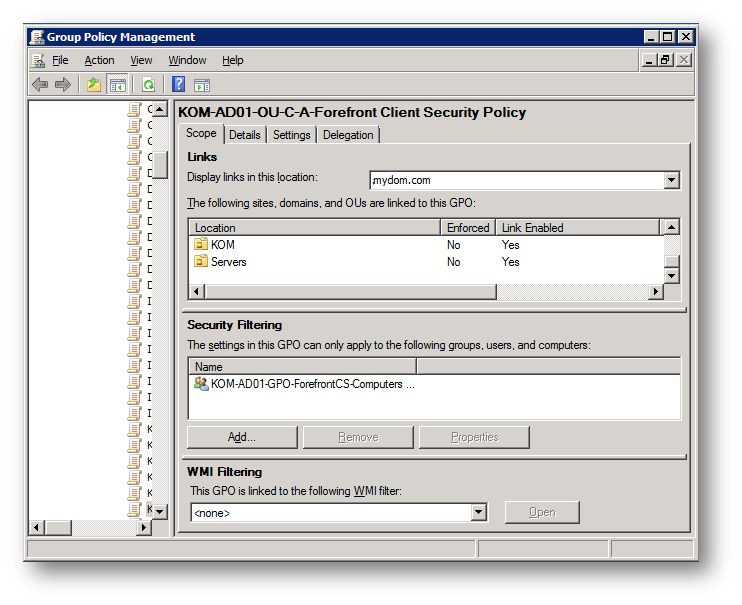

Если в компании используется антивирусное ПО разных вендоров, и нам необходимо ограничить круг применения данной групповой политики на определенную совокупность компьютеров, то мы можем сделать это разными путями. Например, можно прилинковать созданную GPO к конкретному контейнеру (OU) в домене или создать специальную доменную группу безопасности и ограничить действие политики только на членов этой группы.

По умолчанию, новая созданная нами групповая политика имеет фильтрацию безопасности, нацеленную на группу Authenticated Users .

Удалим группу Authenticated Users и добавим специально созданную нами доменную группу безопасности, в которую включены все компьютеры, на которые мы желаем развернуть клиентскую часть FCS.

После этого в настройках этой групповой политики отключим использование параметров конфигурации пользователя, так как сервером FCS в данной политике будут конфигурироваться только параметры компьютера.

Теперь привязываем созданную групповую политику к OU в которых расположены компьютеры домена, входящие в специальную доменную группу безопасности (в нашем случае это группа KOM-AD01-GPO-ForefrontCS-Computers).

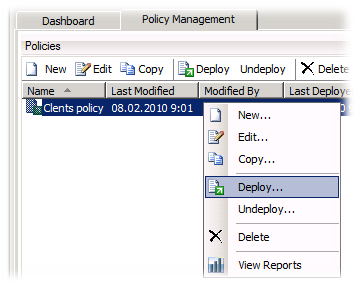

Далее мы можем выполнить развертывание ранее настроенной нами в консоли FCS политики с помощью данной GPO. Для этого открываем консоль FCS, на закладке Policy Management выбираем созданную нами ранее политику и в контекстном меню выбираем пункт Deploy

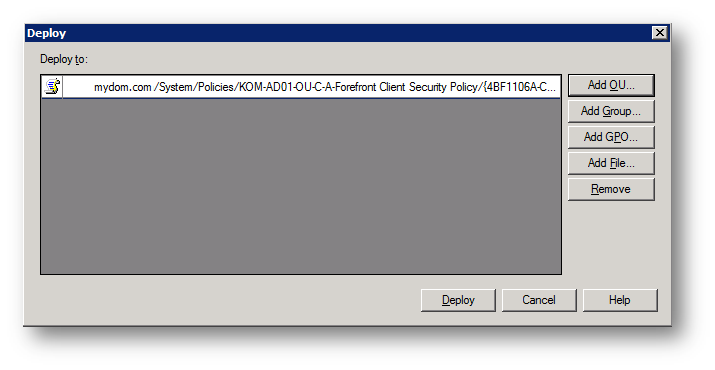

В открывшемся окне выбираем специально созданную ранее нами групповую политику кнопкой Add GPO и после этого нажимаем кнопку Deploy

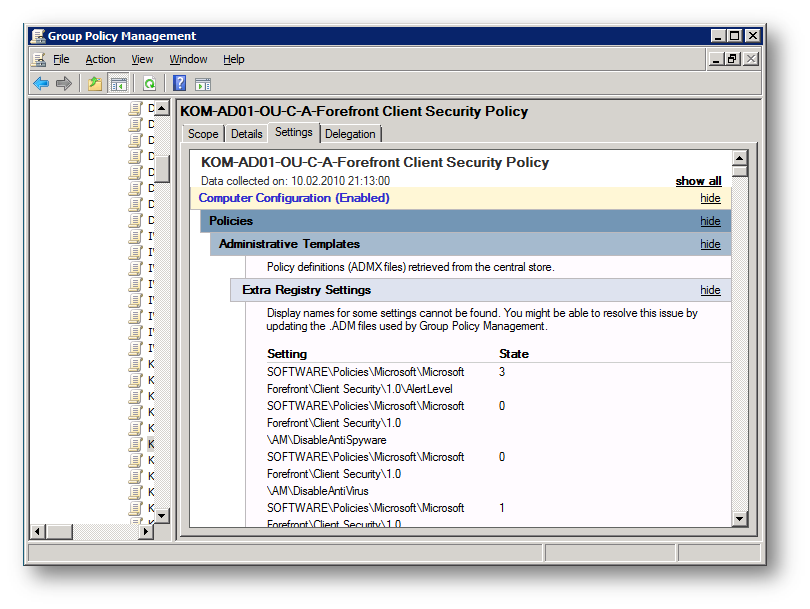

После этого будет инициирован процесс внесения соответствующих изменений в заданную нами групповую политику. Изменения можно будет увидеть в оснастке Group Policy Management

Теперь после очередного цикла применения доменных групповых политик на компьютерах будет применена наша специализированная групповая политика и инициирована установка клиентского ПО Forefront Client Security с сервера WSUS. Можно ускорить этот процесс, последовательно выполнив на клиентском компьютере команды:

gpupdate /force (форсированное применение доменных групповых политик)

wuauclt /detectnow (форсированное обращение на сервер WSUS для получения клиентских компонент FCS)

После этого на клиентском компьютере будет предложено произвести установку

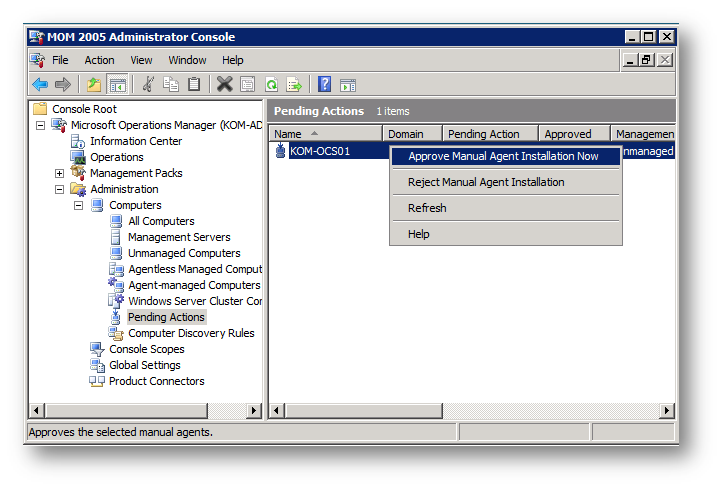

После установки клиентских компонент компьютер появится на консоли сервера FCS. Но это может произойти далеко не сразу и чтобы ускорить этот процесс , на сервере FCS мы можем открыть административную консоль MOM 2005 (Administrator Console) и выполнить одобрение (Approve) клиентов.

После форсированной процедуры одобрения информация о клиенте появится уже на консоли сервера FCS.

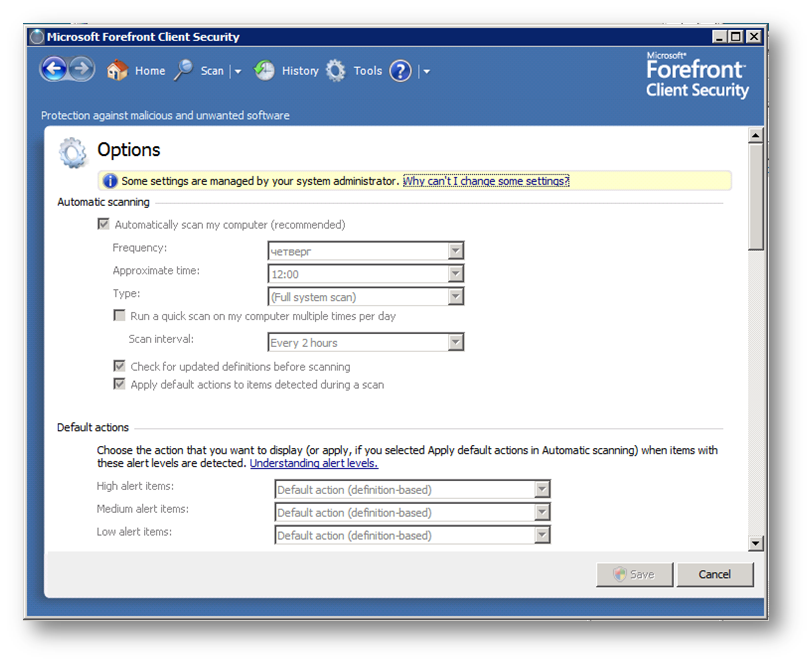

Результат применения клиентских политик можно будет увидеть в интерфейсе клиентской части FCS. Централизованно настроенные параметры будут не доступны для редактирования обычным пользователям

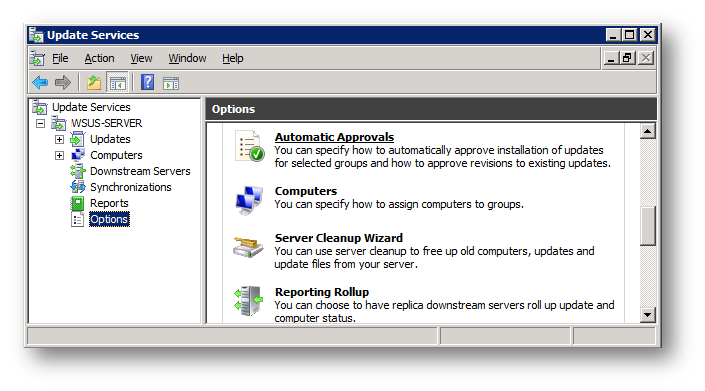

Далее нам необходимо настроить наш WSUS сервер на автоматическое одобрение обновлений антивирусных описаний Forefront Client Security. Для этого откроем консоль сервера WSUS и создадим правило авто-одобрения (Options > Automatic Approvals)

Создаваемое нами правило будет автоматически одобрять все новые описания для продуктов Forefront Client Security и Windows Defender

При этом нужно будет не забывать о том, что на WSUS сервере при этом устаревающие обновления антивирусных описаний будут со временем накапливаться и нужно будет уделить дополнительное внимание обслуживанию базы данных и контента WSUS.

Теперь наши клиенты Forefront Client Security развернуты, сконфигурированы и будут автоматически обновлять антивирусные описания с сервера WSUS.

Дополнительную информацию можно найти в официальной технической документации:

Microsoft Forefront Client Security - Развертывание Client Security

http://technet.microsoft.com/ru-ru/library/bb404255.aspx

RSS - Записи

RSS - Записи

годная статья .А как сделать Auto Approve в консоле MOM 2005?

FCS has a auto-approval feature where it hourly queries for manual installations and approves them. For some reason, the discovery cycle MOM thinks that you have deleted the discovery rule and no longer wish the computer to be agent managed. If the MOM servers action account is an admin on the client machine it will try to uninstall the agent on your behalf. If it is not, it will place the computer in Pending Actions with an action for uninstall. We may have a couple of options to resolve this:1. Disable automatic approval and just do manual approvals of machines. This will avoid this issue because manual approval will also create the discovery rules2. Enable automatic approval; but make sure that the Action account is not an admin on client machines or disable automatic management. Then periodically create discovery rules for computers. 3. Enable automatic approval. Then just ignore any Pending Actions for uninstall of agent-managed machines. Regards,--------------------------------------------------------------------------------Nick Gu - MSFThttp://social.technet.microsoft.com/Forums/en/Forefrontclientalert/thread/a350ea04-f95a-41c1-b2a6-95424d77b12c