![]() 14 Мая на портале Microsoft Security Response Center (MSRC) опубликована статья CVE-2019-0708 Remote Desktop Services Remote Code Execution Vulnerability, содержащая ссылки на обновления ОС Windows, закрывающие критическую уязвимость в работе служб удалённых рабочих столов Remote Desktop Services, которая может быть проэксплуатирована через протокол RDP. Ситуацию с данной уязвимостью можно считать довольно серьёзной, если взять во внимание то, что Microsoft выпустили обновления даже для служб Terminal Services снятых с поддержки систем Windows XP и Windows Server 2003.

14 Мая на портале Microsoft Security Response Center (MSRC) опубликована статья CVE-2019-0708 Remote Desktop Services Remote Code Execution Vulnerability, содержащая ссылки на обновления ОС Windows, закрывающие критическую уязвимость в работе служб удалённых рабочих столов Remote Desktop Services, которая может быть проэксплуатирована через протокол RDP. Ситуацию с данной уязвимостью можно считать довольно серьёзной, если взять во внимание то, что Microsoft выпустили обновления даже для служб Terminal Services снятых с поддержки систем Windows XP и Windows Server 2003.

Здравствуйте, Кирилл. В рассматриваемом примере 8 и 9 это не разные сети, а одна расширенная сеть. Обратите внимание на то,…

Прошло уже более года, после того как мы начали работу с

Прошло уже более года, после того как мы начали работу с

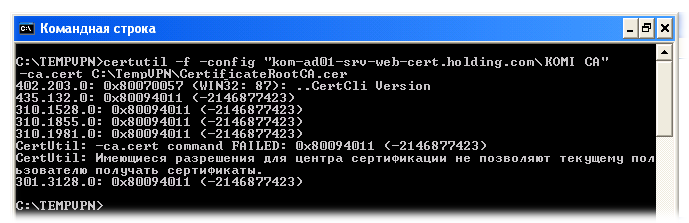

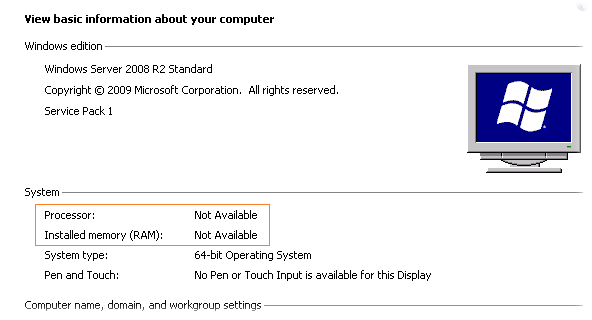

Продолжая тему борьбы с неполадками в работе Windows Management Instrumentation (WMI) рассмотрим ситуацию когда проблемный сервер "ни под каким соусом" не хочет возвращать значения из пространства имён WMI, что чревато всякими неприятностями, например при просмотре свойств системы не отображается информация о процессоре и оперативной памяти…

Продолжая тему борьбы с неполадками в работе Windows Management Instrumentation (WMI) рассмотрим ситуацию когда проблемный сервер "ни под каким соусом" не хочет возвращать значения из пространства имён WMI, что чревато всякими неприятностями, например при просмотре свойств системы не отображается информация о процессоре и оперативной памяти…

RSS - Записи

RSS - Записи

Последние комментарии