![]() В предыдущей заметке рассматривалась процедура связки механизма аутентификации на контроллерах управления APC Web/SNMP Management Card с RADIUS сервером и отдельно отмечалось, что при использовании доменной аутентификации важно защитить HTTP трафик шифрованием с помощью цифровых сертификатов. По умолчанию для построения HTTPS соединения контроллеры APC создают само-подписанный сертификат, на который по понятным причинам веб-браузеры реагируют выводом соответствующих предупреждений о недоверии данному сертификату. Чтобы избавиться от этих предупреждений мы можем заменить само-подписанный сертификат на контроллере на сертификат выданный нашим локальным доверенным центром сертификации на базе Windows Server.

В предыдущей заметке рассматривалась процедура связки механизма аутентификации на контроллерах управления APC Web/SNMP Management Card с RADIUS сервером и отдельно отмечалось, что при использовании доменной аутентификации важно защитить HTTP трафик шифрованием с помощью цифровых сертификатов. По умолчанию для построения HTTPS соединения контроллеры APC создают само-подписанный сертификат, на который по понятным причинам веб-браузеры реагируют выводом соответствующих предупреждений о недоверии данному сертификату. Чтобы избавиться от этих предупреждений мы можем заменить само-подписанный сертификат на контроллере на сертификат выданный нашим локальным доверенным центром сертификации на базе Windows Server.

Веб-интерфейс контроллеров управления APC не имеет встроенных средств для выдачи запроса на получение сертификата нужного ему формата. Для этих целей мы будем использовать специальную утилиту - APC Security Wizard (текущая версия - 1.02), доступную для загрузки с сайта APC.

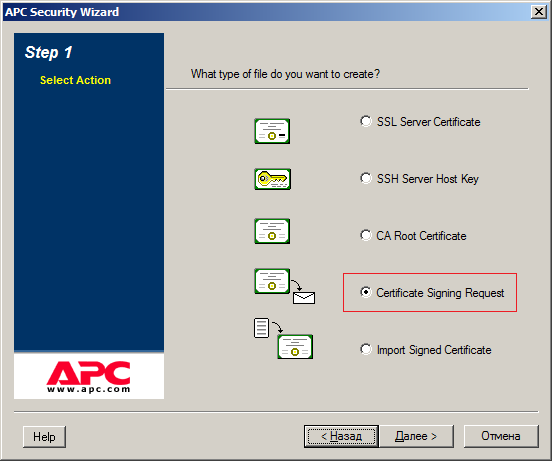

При установке в создаваемый каталог копируется всего один файл - APC Security Wizard.exe. Запускаем мастер и для выдачи запроса на получение сертификата выбираем пункт Certificate Signing Request

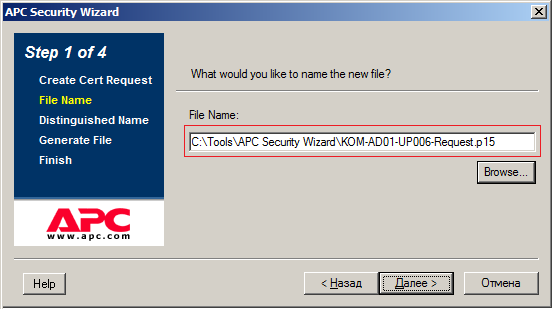

Затем указываем каталог и имя файла в формате *.p15 в котором будет сохранён генерируемый закрытый ключ.

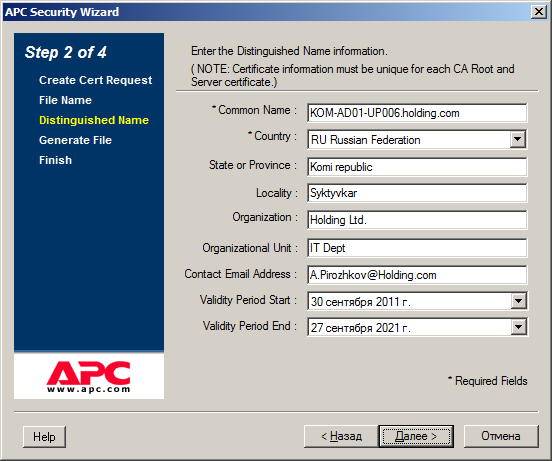

Далее вводим основные сведения для создания запроса. Поля помеченные звездочкой являются обязательными для заполнения. Значение поля Common Name должно соответствовать FQDN имени, зарегистрированного в DNS для нашего контроллера управления. Именно это имя мы будем использовать в дальнейшем при открытии веб-интерфейса через веб-браузер по протоколу HTTPS

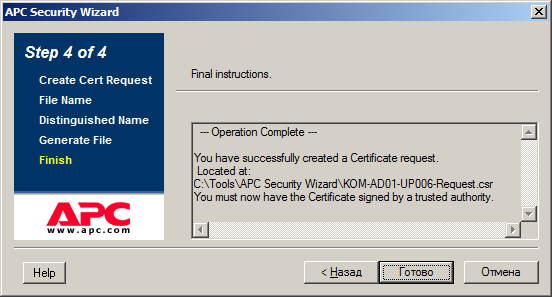

Далее визард нам покажет сведения о том, в каком файле был сохранён наш запрос. Имя файла с расширением *.csr будет соответствовать имени ранее заданного файла закрытого ключа

Теперь мы берём файл запроса (в нашем случае это KOM-AD01-UP006-Request.csr) и размещаем в локальном центре сертификации на базе Windows Server как обычный запрос и сразу выдаём на этот запрос сертификат.

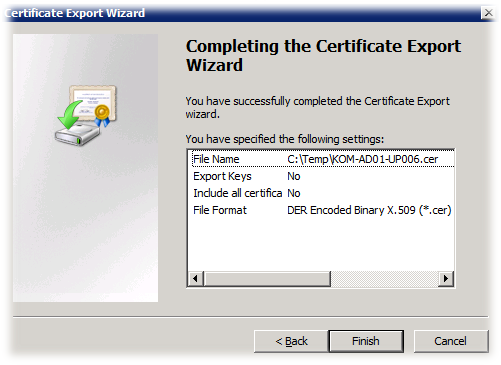

После, из консоли управления ЦС открываем сертификат и вызываем мастер экспорта сертификата в формат *.cer (X.509)

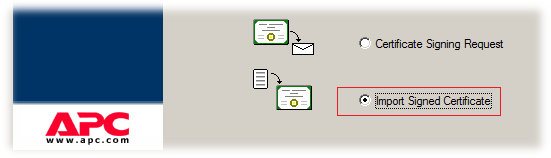

Снова запускаем утилиту APC Security Wizard и на этот раз уже выбираем опцию импорта сертификата – Import Signed Certificate

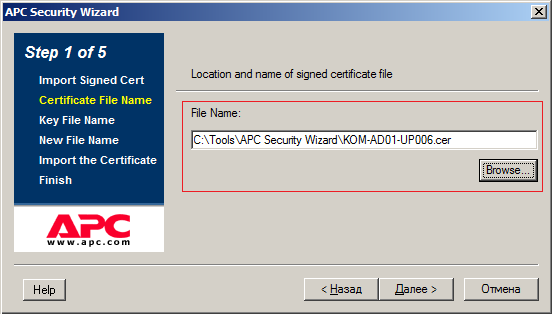

Затем указываем файл сертификата полученного из локального ЦС в формате X.509…

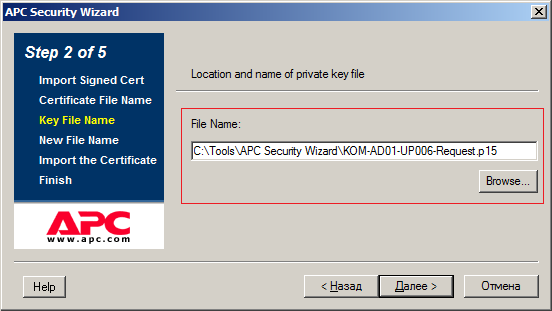

…а так же указываем имя файла содержащего закрытый ключ, который был создан на первоначальном этапе создания запроса (в нашем случае это файл KOM-AD01-UP006-Request.p15)

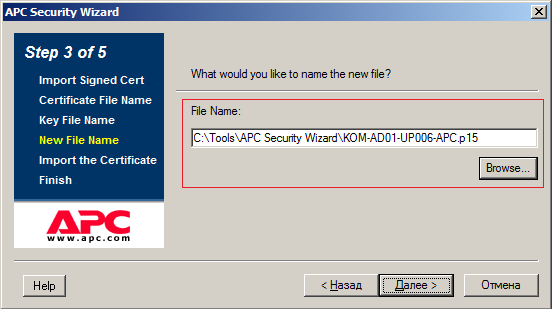

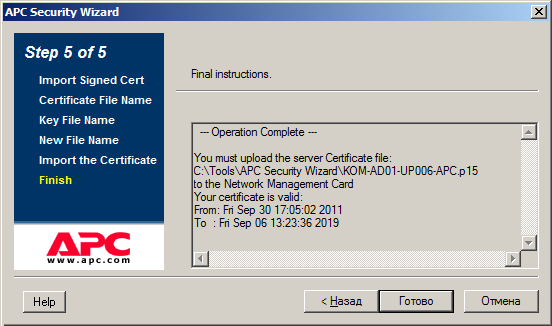

Далее указываем имя файла, в котором будет сохранён результирующий сертификат, уже пригодный для установки на контроллер управления.

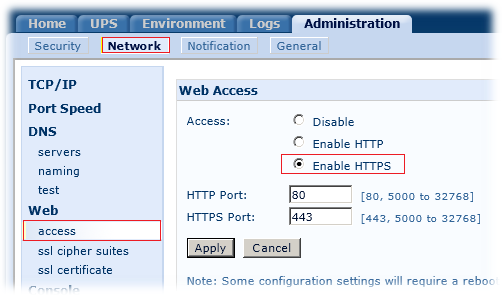

Открываем веб-интерфейс контроллера управления APC и на закладке Administration в разделе Network > Web > access включаем опцию применения HTTPS

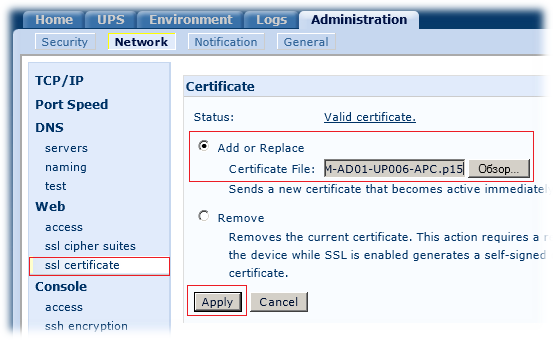

В настройках ssl certificate с помощью кнопки обзора выберем наш результирующий файл сертификата и нажмём кнопку Apply.

Если сертификат создан правильно, то после выполнения logoff/logon мы увидим, что веб-приложение контроллера управления начало использовать его в работе и браузер больше не выдает предупреждений безопасности.

RSS - Записи

RSS - Записи

На самом деле, даже 1.04: https://www.apcc.com/resource/include/techspec_index.cfm?base_sku=SFNMCSECWIZ104

А можно выложить любую из версий APC Security Wizard на сайте APC их нет?

Используйте вместо старой графической утилиты, более актуальную утилиту командной строки APC Network Management Card Security Wizard CLI Utility

Существует уже более новая версия APC Security Wizard 1.03 (https://www.apcc.com/resource/include/techspec_index.cfm?base_sku=SFNMCSECWIZ103), одной из полезнейших опций которой является возможность выбора длины ключа 2048 против 1024 использующихся по умолчанию.

Обратная ссылка: Заливаем прошивку AOS 3.9.2 в контроллер APC NMC AP9618 для поддержки TLS 1.0 | Блог IT-KB /